3月17日から4日間、都内で「OWASP AppSec APAC」が開催された。20か国/地域から400名を超える参加者が集まった同イベントでは、ハンズオン含むトレーニング(前半2日間)とカンファンレス(後半2日間)が行なわれた。今年3月には国内2番目となるOWASP Kansaiが立ち上がり、さらに近々、OWASP Fukushimaも始動予定と、勢いにのるOWASP Japan。日本で初主催となった同イベントの様子をレポートする。

Webセキュリティを議論する国際カンファレンスが初来日

「オンラインバンキングやネットショッピングなど、私たちが日常的に利用するサービスの裏では、Webアプリケーションが動いている。これらのリスクを軽減し、安全性を高めることは非常に重要な課題だ」。OWASPグローバルボードのトビアス・ゴンドロム氏は、オープニングセッションでそう述べた。

本イベントを成功に導いたOWASP Japanチャプターリーダーの上野宣氏(左)と岡田良太郎氏(右)、OWASPグローバルボードのトビアス・ゴンドロム氏(中央)

OWASP(Open Web Application Security Project)は、Webアプリケーションのセキュリティ向上を目的とするオープンなグローバルコミュニティだ。ミーティングやイベントの開催、教育ツールや情報・資料の提供などを通じて、より安全で信頼できるWebアプリケーションセキュリティの普及・推進を行なっている。現在198のチャプター(支部)で合計170近くのプロジェクトが走り、参加者は4万3000名に上る。

日本では、2011年に「OWASP Japan」が設立され、2012年3月に東京チャプターが第1回「OWASP Japan 1st Local Chapter Meeting」を開催。その後、「OWASP Night」と名称を変え、毎回魅力的なスピーカーを迎えながら、数えること10回。最近は開催発表と同時に申し込みが殺到し、当日中に会場のキャパシティ限界まで参加枠を拡大させて、それでもなお空き待ちがでるほどの大人気イベントに成長した。

「OWASP AppSec APACは、Webセキュリティのリスクや攻撃方法を共有するだけでなく、インターネットをより信頼、安心できる場にする方法をオープンにディスカッションする場でもある」。OWASP Japanチャプターリーダーの岡田良太郎氏がオープニングで述べたとおり、カンファレンスではWebアプリケーションセキュリティを多彩な視点で考察するさまざまな講演が行われ、意見交換も活発だった。

簡単に対応できるのに放置されがちなWebのリスクとは?

初日の基調講演では、奈良先端科学技術大学院大学教授 山口英氏が登壇し、データのライフサイクルで考えるセキュリティ管理について紹介した。

「これまでのセキュリティは、システムの安定稼働や運用に偏った視点で実践されてきた。しかし、世界各国に分散される膨大な重要データやノウハウにこそリスクが潜んでいる。むしろ、データのライフサイクルからセキュリティを考えるべきではないだろうか」

奈良先端科学技術大学院大学教授 山口英氏

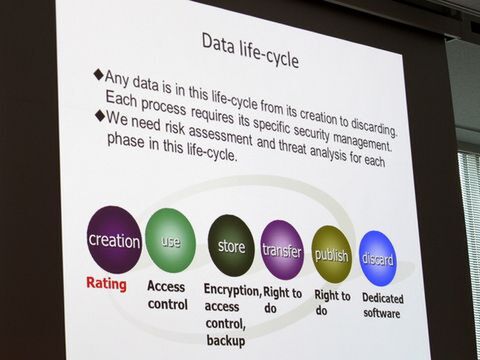

そう述べた同氏は、データの作成・使用・保存・転送・公開・破棄のライフサイクルをベースに、データの保護スキームを策定し、各フェーズのリスク評価や脅威分析を実施する方法を提案する。課題としては、データのバックアップやアーカイブ時の暗号化をどこまで綿密に実施するか、リスクや状況に応じた動的なデータ暗号化/復号化は可能か、そもそもペタバイト級のデータを格納するストレージの拡張性はどうするかなど、さまざまある。これら含めて、データ保護を主軸としたシステム構築を真剣に考えてほしいと、山口氏は会場に訴えた。

山口氏は、データのライフサイクルをベースにセキュリティ対策を再考することを提案した

続く講演では、Webアプリケーションのセキュリティリスクをまとめた「OWASP Top 10」最新版(2013年)の執筆者のひとり、OWASPボードメンバーのデイブ・ウィッカーズ氏が登壇した。OWASP Top 10は、Webアプリケーションセキュリティの10の脆弱性をリスク順に解説するレポートだ。自社システムとの関連性を判断するための情報や攻撃シナリオ、防御策、参考リソースへのリンクなどが1ページで簡潔にまとめられている(日本語訳のPDFは以下のとおり(https://www.owasp.org/images/7/79/OWASP_Top_10_2013_JPN.pdf)。

OWASPボードメンバーのデイブ・ウィッカーズ氏

同レポートで2013年にもっとも高リスクと判断された脆弱性は、SQLやOS、LDAPで管理者が意図しないコマンドの実行やデータアクセスを発生させる「インジェクション」だ。ウィッカーズ氏は「インタープリタを使用しないAPIを採用するなど、比較的簡単に対策できるにもかかわらず、未だ多数の被害が確認されている」と憂い、いかに開発者へ同脆弱性の深刻度を伝え、対策を取るよう促せるかが課題とした。

最新版(2013年)のOWASP Top 10

もう1つ、2013年から新たに加わったのが第9位の「既知の脆弱性を持つコンポーネントの使用」だ。ウィッカーズ氏によると、脆弱性が残るフレームワークやライブラリなどのコンポーネントをそのまま使用しているサービスは非常に多い。

ウィッカーズ氏は「脆弱性の有無を調査し対応するには、予算や人的リソースが足りないという現状もある」と理解を示しながら、「ライブラリのバージョンをチェックする自動分析ツールや、依存関係を検証する無償のOWASP Dependency Checkツールなどを活用し、脆弱性が修正された最新版をぜひ採用してほしい」と呼びかけた。

トップ10のリスクには、具体的な対策方法を提案するチートシートが用意されている。まずはOWASP Top 10などを参考に自社のWebアプリケーションの脆弱性を洗い出し、対策してもらいたいとウィッカーズ氏は述べた。

(次ページ、脆弱性情報の公開やCSIRT設立の苦労話も)

本記事はアフィリエイトプログラムによる収益を得ている場合があります