CNAPP市場で注目、「有害な組み合わせ」によるリスク評価とは?

Googleが巨額買収したセキュリティベンダーWiz、CEOが特徴や戦略を語る

2025年06月04日 07時00分更新

個別リスクの「有害な組み合わせ」を自動分析、“アラートの洪水”に対処

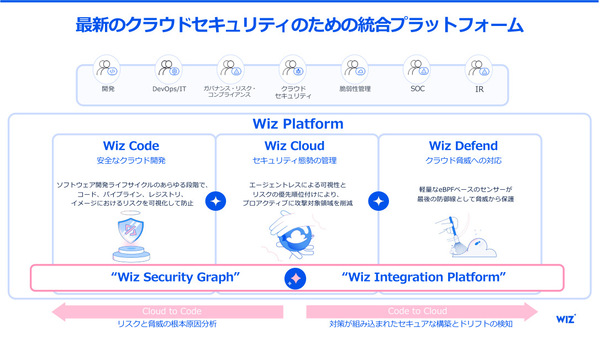

こうした課題に対応するべく、Wizが提供するのが「Wiz Platform」だ。

具体的には、開発者向けのコード脆弱性スキャナ「Wiz Code」、クラウドインベントリ研修とCSPM(クラウドセキュリティポスチャー管理)の「Wiz Cloud」、実際に発生している脅威の検知と対応を行う「Wiz Defend」という3つのコンポーネントを、1つのグラフデータベースで統合し、アプリケーション開発からクラウド展開、日常的なセキュリティ維持、インシデントレスポンス(IR)までをトータルにカバーする。

「これまでのセキュリティ対策や製品は、垂直に“サイロ化”され、分断されていた。一方でWizは、クラウドセキュリティを水平的にとらえ、すべてを統合している。(1つのアプリケーションについて)コードからDevOpsパイプライン、クラウド設定、ランタイムまで、単一のビューで可視化できる」(ラジク氏)

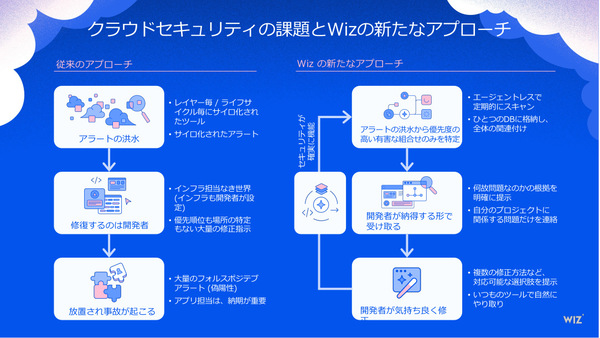

もっとも、水平方向の連携は、昨今の統合セキュリティプラットフォーム/CNAPPでは一般的なアプローチと言える。ここでWizのアプローチがユニークなのは、発見されたリスク要因を相互にひも付けて「有害な組み合わせ(toxic combination)」を自動で分析し、潜在的な攻撃経路を検出して、対応優先度のスコアリングまで行うことだ。これにより、“アラートの洪水”におぼれることなくリスクの高いものから対応することができ、アプリケーションやクラウド設定の修正もより適切に行えるようになるという。

同社 ソリューションエンジニアリング部 シニアマネージャーの大井雄介氏は、この「有害な組み合わせ」について、具体的にこう説明する。

「たとえば、ネットワークのセキュリティグループに設定ミスがあり、仮想マシンに重大な脆弱性がある。そしてユーザーに過剰な(必要以上の)アクセス権限が与えられている。Wizでは、こうした個々のリスク要因を検出するだけでなく、『こういう経路で侵入し、この機密データを盗み出す攻撃のおそれがある』といった分析を行う。こうした有害な組み合わせから、本当にリスクの高いものを見つけ出して優先順位付けを行い、」(大井氏)

また、セキュリティチームの人手不足に対応するためには「自動化」も重要だ。ラジク氏は、前述した優先順位付けに基づき、インシデントへの対応も自動化できると話す。

大井氏はもうひとつ、Wiz Platformはセキュリティ担当者だけでなく、アプリケーション開発者やクラウドの運用担当者も利用する「部門横断型のセキュリティプラットフォーム」であることを強調した。

「(セキュリティ、運用、開発の)それぞれの部門がバラバラのセキュリティツールを使い、個別のアラートを見るのではなく、どういう攻撃経路でどういう機密データが狙われるのかという『コンテキスト』を全社できちんと共有する。これにより、攻撃の可能性が高いシナリオや、攻撃を受けた場合のビジネスインパクトを正しく把握することができ、適切な対応を各部門にアサインすることができる。まさに“チームプレイでのセキュリティ対策”が可能になる」(大井氏)

ラジク氏は、顧客からWizに対する評価は「エンドトゥエンドの可視化」「リスクと対応のプライオリティ(優先順位付け)」「コンテキストの把握」という3つにまとめられると話した。

なお、今年の後半にはクラウドだけでなく、オンプレミス環境のレガシーシステムにも対応を拡大し、可視化の対象にしていく計画だという。