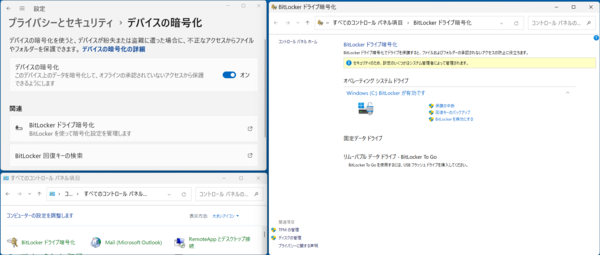

Windows 11は一定の条件を満たすハードウェアでは、「デバイスの暗号化」を設定→プライバシーのセキュリティに表示する(写真左上のウィンドウ)。さらにPro以上のエディションでは、コントロールパネルにBitLockerドライブ暗号化アイコン(写真左下のウィンドウ)がある。「設定」→「プライバシーのセキュリティ」→「デバイスの暗号化」→「BitLockerドライブ暗号化」で、開くことができる(写真右のウィンドウ)

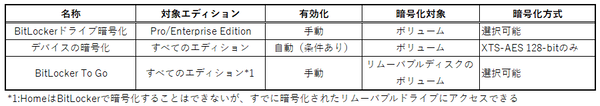

Windows 11には、BitLockerと呼ばれる「ドライブ暗号化」機能がある。BitLockerの有効化(暗号化)や暗号化したドライブの読み書きは、すべてのエディションで可能。BitLockerの管理機能は、Homeエディションにはなく、Pro以上のエディションでのみ利用できる。

また、Windows 11では、「BitLockerドライブ暗号化」と「デバイスの暗号化」の2つの「暗号化技術」が表示されることがある。今回はこのあたりを解説したい。

Windows 11における暗号化機能とは

Windows 11には、BitLocker暗号化技術を使って、ディスクドライブを暗号化する機能がある。これにより、もしディスクドライブがPCから抜き出されてしまっても、暗号化により内容を読み出すことが困難(事実上不可能)になる。

ただし、BitLockerが保護するのはあくまでドライブ(ボリューム)であり、Windows上で動作するアプリケーションからは、暗号化されているようには見えず、常にアクセスが可能で、BitLockerによる保護はなされない。

たとえば、デスクトップを表示させたまま離席したような場合には、ファイルへのアクセスは自由であって、簡単にコピーできる。こうした場合の保護には、BitLockerによるドライブ暗号化ではなく、ファイル暗号化機能を使う必要がある。

BitLockerで暗号化されたドライブにアクセスするには「BitLocker 回復キー」が必要になる。ただし通常は、Windows 11のシステム要件で必要とされているTPMデバイスを使い、ログイン時に自動で回復キーを使ってドライブをアクセス可能にしている。

こうした技術があるため、BitLockerが適用されていても、ユーザーは、これを意識することなく利用できる。逆に言えば、多くのユーザーは、BitLockerでドライブが保護されているかどうかを知らずにWindowsを利用している。このため、Windowsの誤動作などにより「BitLocker回復キー」を要求されると、何をしていいのかわからない、という事態が発生する。

特に注意が必要なのは、Windowsをローカルユーザーとして利用している場合だ。「BitLockerの回復キー」は、MicrosoftアカウントやAzure AD(Active Directory)のユーザーの場合、クラウド側に自動で保存され、自分の回復キーに簡単にアクセスできる。

しかし、ローカルユーザーだと、ユーザー自身がUSBメモリにバックアップする、印刷するなどしておかないと、BitLocker回復キーを入手する方法がない。BitLockerは強力な暗号化なので、回復キーなしに解読することは不可能。インターネットから入手できるツールではありえない(もしできるという人間がいるとしたらそれは詐欺だ)。

BitLockerに関連する機能

BitLockerを使う技術としては、大きく3つがある。Windows 11をプレインストールしたメーカー製マシンの場合、最初の起動時のOOBE(Out Of Box Experience)のタイミングで、条件を満たせば「デバイスの暗号化」が自動的に有効になる。

この条件については、あとで解説するが、Windows 11 24H2で有効化の条件が緩和され、より広い範囲のPCでデバイスの暗号化がされる。

もう1つは「BitLocker ドライブ暗号化」である。これは、BitLockerの機能というよりも、BitLockerの管理機能である。この管理機能があるために、Windows 11 Proエディション以上では、手動でドライブを暗号化できる。一方でWindows 11 Homeでは条件を満たさず、デバイスの暗号化が有効にならないマシンは、BitLockerを管理できず、手動での有効化は不可能だ。

Pro以上のエディションでは、コントロールパネルの「BitLockerドライブ暗号化」が利用できるため、「デバイスの暗号化」により有効になったBitLocker機能を制御できる。

Homeでは、コントロールパネルに「BitLockerドライブ暗号化」がなく、設定アプリの「プライバシーとセキュリティ」→「デバイスの暗号化」でオン/オフが可能なだけだ。ここに「BitLockerドライブ暗号化」へのリンクがあるが、開くとMicrosoftストアのProエディションへのアップグレード(有料)のページが表示される……押すだけ無駄である。

ただしHomeエディションは、BitLockerの管理機能がないだけで、BitLockerにより暗号化されたドライブの読み書き自体は可能。

BitLockerの機能の1つである「BitLocker To Go」は、リムーバブルドライブを対象にしたもので、機能的には「BitLocker ドライブ暗号化」と同じだが、設定ページからではなく、エクスプローラーでリムーバブルドライブを選択してコンテキストメニューから起動する。

これができるのもWindows 11 Pro以上のエディションで、Homeエディションでは、BitLocker To Goを有効化することはできない。

BitLockerが複雑っぽいのは、Proエディションでのみ「BitLocker」が利用できるように見せるためだ。実際HomeエディションにもBitLocker機能のほとんどが含まれていて、無いのは管理機能(コントロールパネルのBitLockerドライブ暗号化アイコン)だけである。

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

-

第520回

PC

WindowsターミナルのPreview版 v1.25では「操作」設定に専用エディタが導入 -

第519回

PC

「セキュアブート」に「TPM」に「カーネルDMA保護」、Windowsのセキュリティを整理 -

第518回

PC

WindowsにおけるUAC(ユーザーアカウント制御)とは何? 設定は変えない方がいい? -

第517回

PC

Windows 11の付箋アプリはWindowsだけでなく、スマホなどとも共有できる -

第516回

PC

今年のWindows 11には26H2以外に「26H1」がある!? 新種のCPUでのAI対応の可能性 -

第515回

PC

そもそも1キロバイトって何バイトなの? -

第514回

PC

Windows用のPowerToysのいくつかの機能がコマンドラインで制御できるようになった -

第513回

PC

Gmailで外部メール受信不可に! サポートが終わるPOPってそもそも何? -

第512回

PC

WindowsのPowerShellにおけるワイルドカード -

第511回

PC

TFS/ReFS/FAT/FAT32/exFAT/UDF、Windows 11で扱えるファイルシステムを整理する -

第510回

PC

PowerShellの「共通パラメーター」を理解する - この連載の一覧へ