中小企業情シス担当者のための“IPv6対応入門”2021年版第7回

古河電工のVPNルーターとv6プラス/v6プラス固定IP回線で、快適なオフィスネットワーク環境を整える

「FITELnet Fシリーズ」と「v6プラス」で中小企業のIPv6対応を行う

中小企業オフィスのネットワークをIPv6対応するための考え方や手順を解説してきた本連載。今回は古河電工の法人向けVPNルーター「FITELnet® Fシリーズ」におけるIPv6対応のための設定手順を見てみよう。

法人向けVPNルーター「FITELnet® Fシリーズ」の特徴

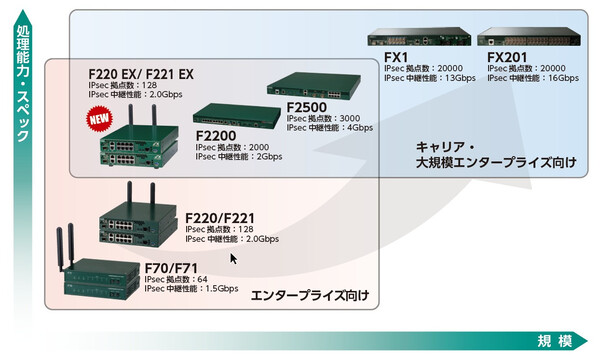

FITELnet®(ファイテルネット)Fシリーズは、古河電工の法人向けIPSec VPNルーターシリーズである。法人ネットワークを支える高い信頼性をベースに、小規模拠点向けのエントリーモデルからミッドレンジモデル、エンタープライズやキャリアの中央拠点向けハイエンドモデルまでをラインアップしている。

そして、もちろん「v6プラス」「v6プラス固定IPサービス」をはじめとする、「フレッツ光ネクスト」のIPv6 IPoE/IPv4 over IPv6インターネット回線にも対応している。

本連載は中小企業オフィスネットワークのIPv6対応、および拠点からのローカルブレイクアウト(インターネットブレイクアウト)を解説するもののため、以下では小規模拠点向けのエントリーモデル「FITELnet® F70/F71」を取り上げて設定方法を紹介する。ただし、その手順やコンフィグの内容などは「FITELnet® F220/F221」と共通である。

F70/F71は、スループット最大1.9Gbpsを実現する小型VPNルーターだ。最大64対地とのIPSec VPN接続が可能で、IPSecスループットは前世代モデル(F60)の約5倍となる最大1.5Gbpsという性能を持つ。

本体はハーフラックサイズで縦置きや壁掛けにも対応し、F71はマルチキャリア対応のLTE通信モジュールも内蔵しているため、オフィスだけでなく店舗や工場、倉庫など、幅広い現場のインターネット接続に活用できる。

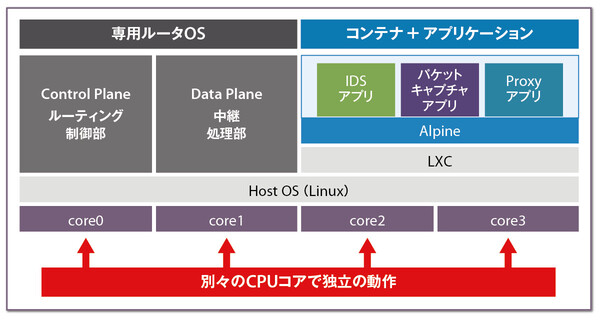

本体内部ではコントロールプレーンとデータプレーンを分離する新たなアーキテクチャを採用しており、マルチコアCPU上の独立動作するコアに各プレーンのアプリケーションを配置することで高速なトラフィック処理や安定性を実現している。またLinuxコンテナ環境も内蔵しており、オープンソースソフトウェアや独自開発のアプリをアドオンできる拡張性も備える。

Webプロキシ環境にも対応する2つのローカルブレイクアウト方式

F70/F71を小規模オフィスのインターネット環境に導入するうえで、特に注目したいのは次に挙げる2つの特徴だ。

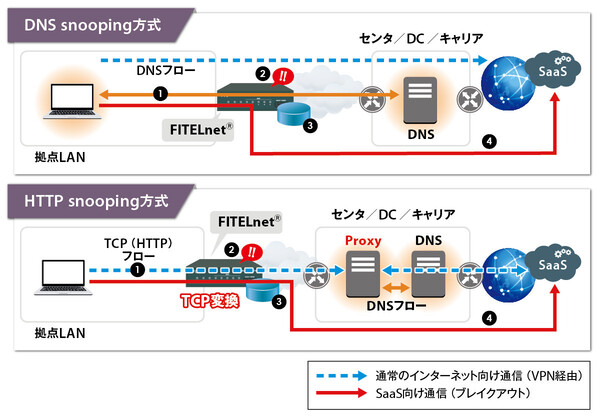

まずはプロキシサーバーを導入している環境、導入していない環境の双方に対応するために、2方式のローカルブレイクアウト機能(DNS snooping方式、HTTP snooping方式)を備えている点である。

プロキシを導入していない環境では、DNS snooping方式を用いる。これを設定すると、クライアント端末からDNSサーバーに対するトラフィック(DNSクエリ)を参照し、アクセス先がローカルブレイクアウト対象に設定されている場合はインターネット回線へルーティングする動作を行う。

ただし、プロキシを導入している環境の場合はこの方式ではうまくいかない。DNSサーバーにクエリを行うのが、拠点にあるクライアント端末ではなくセンター側(本社データセンターなど)にあるプロキシサーバーだからである。

そこで、プロキシを導入している環境向けのHTTP snooping方式も用意されている。これは、クライアント端末からプロキシサーバーに対するトラフィック(HTTPフロー)を参照し、アクセス先がローカルブレイクアウト対象だった場合はTCPセッションの変換/中経処理を行って、プロキシを経由せずにアクセス先と通信させる仕組みだ。クライアント端末のプロキシ設定を修正したり、プロキシ自動設定ファイル(PACファイル)を配布したりする必要はない。

他社ルーターには、この中継時にプロキシ処理を行う(TCPセッションを終端する)ものもある。FITELnet®のHTTP snooping方式はTCPセッションを終端せず、ヘッダの変換と中継処理のみを行う。加えて、この変換/中継処理はデータプレーン専用のCPUコアで実行される。こうした仕組みから、ローカルブレイクアウトを行う場合でも通信パフォーマンスへの影響が少ないという。

クラウド管理で多拠点のローカルブレイクアウト一括管理も可能に

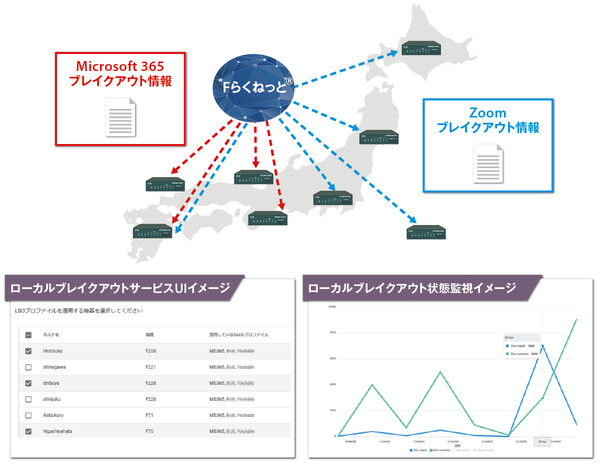

もうひとつの特徴が、FITELnet®向けクラウド型管理サービス「Fらくねっと®」によるローカルブレイクアウトの一括管理/監視機能だ。

2022年2月の提供開始予定(現在トライアル提供中)のFらくねっと®は、多数の拠点に設置されたFITELnet®ルーターをクラウド経由で一括管理するサービスだ。死活監視やログ監視からコンフィグの管理、ネットワーク監視まで、リモート管理に役立つ幅広い機能を備える。

このFらくねっと®を使って、多拠点に設置されたFITELnet®のローカルブレイクアウトも一括管理できるようになる(提供開始予定は2022年春)。Fらくねっと®のWeb GUIから、ローカルブレイクアウトポリシー(対象サービス)の設定、ポリシーの配布(適用)対象とする拠点の選択、さらにローカルブレイクアウトの実行状況(トラフィック量)の監視といった操作が行える。複数のポリシーを用意して、拠点ごとに異なるローカルブレイクアウト対象サービスを設定することも可能だ。

v6プラス/v6プラス固定IPサービスの接続設定方法

それでは、FITELnet® F70/F71を使ったIPv6対応の具体的な設定方法を見ていこう。本連載では、次の3ステップでオフィスネットワークのIPv6対応を進めることをおすすめしている(詳しくは過去記事を参照いただきたい)。

○ステップ1:インターネットアクセス回線(WAN)のIPv6対応

○ステップ2:ローカルブレイクアウトへの対応

○ステップ3:LAN内も含めたIPv6対応

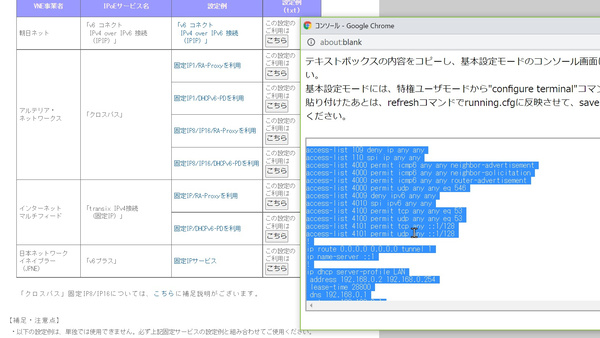

FITELnet®のWebサイトでは、利用しているサービス(v6プラス、v6プラス固定IPサービス)および宅内設備(HGW=ホームゲートウェイの有無、ひかり電話の有無)、プロキシサーバーの有無(DNS snooping、HTTP snooping)に応じた設定例(コンフィグ例)が用意されている。

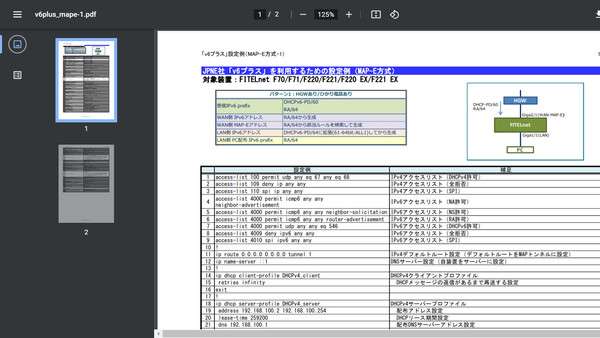

まずはIPv6 IPoE+v6プラスのネットワーク設定(前述のステップ1、3)を行う設定について見てみよう。v6プラス、v6プラス固定IPサービスで掲載ページが異なるので注意してほしい。

●v6プラス(MAP-E)の設定例

https://www.furukawa.co.jp/fitelnet/product/setting/ipoe_mape_lbo.html

●v6プラス固定IPサービスの設定例

https://www.furukawa.co.jp/fitelnet/product/setting/ipoe_static_lbo.html

ページ上部には、IPv6 IPoEの各方式に対応した設定例が並んでいる。ここでv6プラス/v6プラス固定IPサービスのリストからコンフィグを選べばよい。

「この設定の利用はこちら」というボタンをクリックすると、コンフィグをそのままテキストとしてコピーできるウィンドウがポップアップする。また「設定例」の項目にあるテキストをクリックすると、コンフィグの各行で何を設定しているのかを1行ずつ丁寧に説明したPDFも用意されている。設定内容で不明な点があればこちらを参照するとよいだろう。

なおv6プラス環境のコンフィグを見ると、F70/F71が備えるポートシェアリング機能を有効にするコマンド(「ip nat port-sharing enable」の1行)が含まれている。この機能は、宛先アドレス/ポートの異なる複数のトラフィックに共通の送信元ポートを適用するようなNAT変換を行うことで、送信元ポートの使用数を抑えるものだ。v6プラス(MAP-E)環境は通常よりも使える送信元ポート数が少ないが、この機能によって、多数のクライアント端末がローカルブレイクアウトの通信を行う場合でもポート数不足に陥ることを防げる。

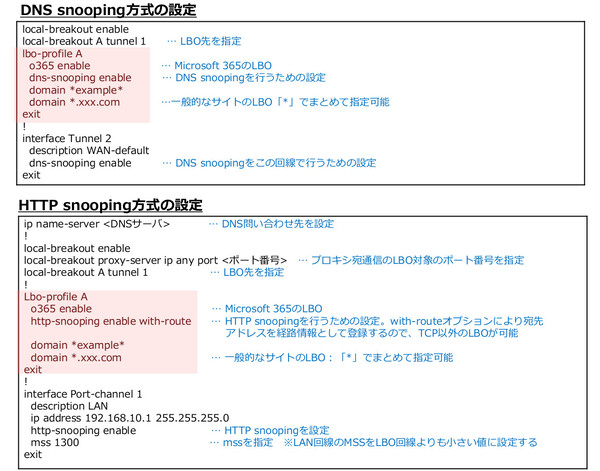

ローカルブレイクアウトの設定方法

ローカルブレイクアウトの設定は、別のページで紹介されている。「アプリケーション毎の設定」と書かれているのはローカルブレイクアウトの設定部分(のみ)で、その下にある「DNS snooping方式/HTTP snooping方式使用例」はローカルブレイクアウト設定を組み込んだコンフィグ全体を例示している。「使用例」のほうには複数アプリケーションをまとめてローカルブレイクアウトする設定例も紹介されているので、これをベースに必要なアプリケーションのローカルブレイクアウト設定を追加してコンフィグを構成するとよいだろう。

●ローカルブレイクアウトのアプリケーションごとの設定例

https://www.furukawa.co.jp/fitelnet/product/setting/lbo-list.html

ローカルブレイクアウト設定部分だけを抜粋して見てみたい。DNS snooping方式、HTTP snooping方式の設定内容は、それほど大きくは違わない。ローカルブレイクアウトの対象とするドメインの指定は、どちらも同じように「lbo-profile ○」~「exit」の部分で行っている(下図の赤字部分)。

対象ドメインの指定では「*」(ワイルドカード)も使えるので、たとえば「domain *.example.com」とすれば、サブドメインを含むexample.comドメイン全体がローカルブレイクアウトの対象となる。

また「Microsoft 365(旧Office 365)」をローカルブレイクアウト対象とする場合は、ドメインで指定する代わりに「o365 enable」の1行を書くだけでよい。この設定により、マイクロソフトが公開しているエンドポイント情報からMicrosoft 365に関する情報(ドメインのリスト)を取得し、ローカルブレイクアウトの対象に追加してくれる。Microsoft 365のエンドポイントは大量にあるうえ、しばしば更新もされるため、こうした自動化の仕組みがあるのはとても便利だ。

そして今後、Fらくねっと®のローカルブレイクアウト管理サービスがスタートすれば、そのほかの主要クラウドサービスについてもWeb GUIから選択するだけでローカルブレイクアウト設定ができるようになる。さらに便利になることが期待できそうだ。

* * *

以上、今回は古河電工の法人向けVPNルーター、FITELnet® FシリーズにおけるIPv6対応とローカルブレイクアウトの設定方法について見てきた。小規模拠点向けモデルのF70/F71でもアーキテクチャの改良で高いVPNパフォーマンスを実現し、さらにプロキシ環境下でもHTTP snooping方式においてもパフォーマンス影響を抑えるなど、快適なオフィスネットワークの構築を考えるうえで魅力的な製品と言えるだろう。

また、クラウド管理サービスのFらくねっと®は、特に多拠点のネットワークを管理しなければならない管理者にとってうれしいものになるはずだ。管理者のリモートワーク、働き方改革を進めるうえでも有益だろう。提供開始を楽しみに待ちたい。

(提供:日本ネットワークイネイブラー、取材協力:古河電工)