「証拠隠滅型マルウェア」から「データ改竄攻撃」「サイバー損害保険」まで

2016年に流行るサイバー攻撃手法は?ベンダー10社予測まとめ(後編)

2016年01月05日 15時00分更新

攻撃手法:クラウド上に集約された重要データが「収益性の高い標的」に

個人情報や知的財産に関連する情報など、金銭的価値の高い企業の重要データがクラウド上にも保存されるようになったことから、クラウド上のデータを狙った攻撃も活発化すると予測されている。

「ビジネス戦略、ポートフォリオ、次世代の革新的な技術、財務データ、買収情報、社員データなど、会社の機密データもこれらの〔クラウド〕サービスで共有されています。このため、クラウドサービスは情報を盗み出そうとするサイバー犯罪者、競合会社、国家にとっても非常に魅力的な存在となっています」(インテル セキュリティ)

「組織は……最も慎重に扱うべきアプリケーションやデータをクラウドに置いています。多くの企業の貴重なデータを集約させていることが、サイバー犯罪者やサイバースパイ活動にとって非常に収益性の高い標的を生み出してしまっているのです」(EMC)

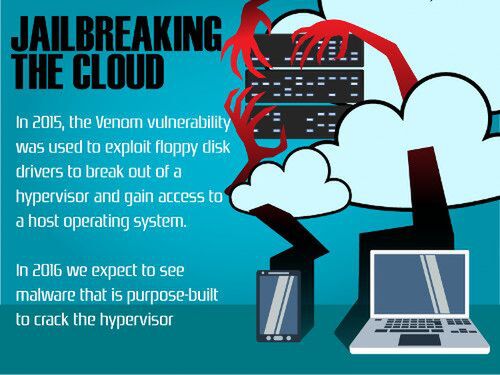

こうした攻撃はどのようにして可能になるのだろうか。フォーティネットでは、万が一、クラウドサービスで採用されているハイパーバイザに脆弱性が見つかれば、攻撃者がそれを悪用して多数の仮想マシンに攻撃を仕掛けることができることを指摘している。

「今年〔2015年〕登場したVenom脆弱性〔QEMU仮想マシンの脆弱性〕により、マルウェアがハイパーバイザーから脱出し、仮想化環境のホストオペレーティングシステムにアクセスする可能性が示唆されました。仮想化や、プライベートクラウド、ハイブリッドクラウドへの依存が高まっているため、こうした種類の攻撃は、サイバー犯罪者たちにとってより実りの多いものとなります」(フォーティネット)

フォーティネットは、ハイパーバイザの脆弱性をクラックするマルウェアの登場を予測している

一方でブルーコートでは、犯罪者が資格情報(ユーザーアカウント)を不正に利用して、不正なログインを行うだろうと予測している。つまり、脆弱性という“裏口”からではなく、不正なID情報を使って堂々と“正面”から侵入するというわけだ。

「2016年には、クラウドサービスへの侵害が増加し、ハッカーはクラウドサービスへの資格情報を主要な攻撃ベクトルとして使用するようになるでしょう」(ブルーコート)

クラウドサービスを利用する企業側の自衛策としては、セキュリティ基準/認証に基づくクラウドプロバイダーの選択、社内で勝手に利用されているクラウドサービス(いわゆる“シャドーIT”)の排除と統治の強化、ログインアカウントの統合管理(ID管理)や多要素/多段階認証の採用などが考えられる。ただしどれも決定打とは言えず、検討課題は残る。

攻撃手法:情報の暴露で社会的信用をおとしめる「ネット恐喝」

ネットで機密情報や漏洩データの暴露を行い、企業の社会的信用や評判をおとしめる「ネット恐喝」の増加も、複数のセキュリティベンダーが2016年に予測している動きだ。

「2015年は……暴露や脅迫といった攻撃が目立った年でした。ハクティビストから国家が関与するとみられる攻撃者までが、標的にダメージを与える目的でプライベートな写真や情報、顧客リスト、コードなどを漏洩しました。残念ながらこうした行為は2016年も継続し、さらに増加するでしょう」(カスペルスキー)

トレンドマイクロでは、企業を攻撃するハクティビストたちも、従来のようなDDoS攻撃やWebサイト改竄攻撃だけでなく、社会的に問題があると見なされるような企業活動の暴露(たとえば社内メールの公開)といった手法を積極的に使ってくるだろうと警告している。

「2016年は、標的となる企業の存続を脅かす恐れのある『壊滅的な攻撃』を、情報を狙う形で遂行するハクティビストが増えるでしょう。サイバー犯罪者は、Sony、Ashley Madison、Hacking Teamのような企業が受けた情報漏えいのインパクトを目の当たりにし、情報漏えいに対する見方を変えてくるでしょう」(トレンドマイクロ)

(→次ページ、それでは2016年、防御側はどう動く?)

本記事はアフィリエイトプログラムによる収益を得ている場合があります