Windowsのエクスプロイト*攻撃で、150か国45,000もの攻撃があり広範囲での影響が報告されている、WannaCryランサムウェアが猛威を振るっています。

マカフィーでは、5月12日に、複数の部門にまたがる組織から、ランサムウェアの被害の報告を受け、その後詳細な情報をブログにアップしています。

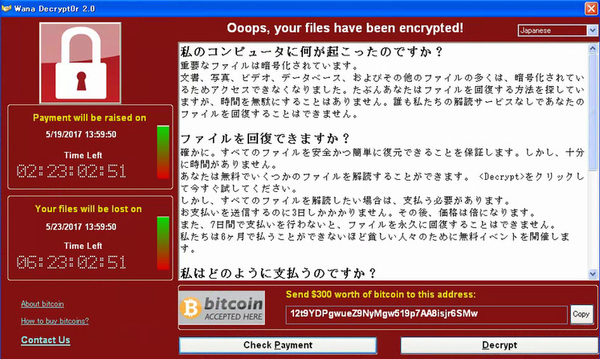

感染後、暗号化されたファイルにはファイル拡張子".WNCRY" が含まれ、感染したコンピュータは、ファイルを解読するために$ 300(約34,000円)の要求と共に以下のようなメッセージが表示されます。

マルウェアは、MS17-010エクスプロイトを使用して自身を配布しています。

これは、リモートコード実行オプションを持つServer Message Block (SMB)の脆弱性です。また、複数のサイトでエクスプロイトコードが公開されています。GitHub上で瞬時に出回ってしまう状況です。

この脆弱性は、Equation Groupとよばれるハッカー集団のEternalBlue**悪用とも呼ばれ、Shadow Brokers(別のハッカー集団)によって数週間前にリリースされたFuzzBunch***ツールキットの一部とも言われています。わかりづらいかもしれませんが、ハッカー集団によって、すでに闇社会ではツールとして数週間前に流通していたということのようです。

弊社では、先週5月9日にランサムウェア対策のための解説サイトをリリースしたばかりでした。ランサムウェアの感染経路、感染方法、その対策および、関連するホワイトペーパーやランサム関連情報を掲載しています。基本的なランサムウェア攻撃の仕組みを把握するために、ぜひ、ご参考にしていただければと思います。

マカフィーのエンドポイント製品やNSP製品では対応する定義ファイルをリリースしています。今後も、状況によってアップデートされていきます。KBリンクをご参照ください。

今後も起こりうる脅威に対して、WannaCry ランサムウェアによる多くの被害が発生しました。特に、医療機関の被害が大きかったことなど、背景などのビジネス的な観点を含め、スティーブ・グロブマン(マカフィー シニア バイス プレジデント 兼 最高技術責任者)がブログでコメントをしています。

これからも類似の脅威は発生することを前提に対策を考えていかなければなりません。

未知の脅威にどうやって対応するかという観点で、マカフィーでは「脅威対策ライフサイクル」の視点での啓蒙活動やソリューションを提供しています。サイバーレジリエンスをキーワードとして、セミナーを開催しています。

* エクスプロイト:システムの脆弱性を攻撃するプログラムのことを指します。

** EternalBlue:NSAが開発したエクスプロイトを、2017年4月14日に Shadow Brokers によってリリース (WikiPedia参照)

*** FuzzBunch:NSAのハッキングツールといわれている

本記事はアフィリエイトプログラムによる収益を得ている場合があります