第5回 セキュリティを支えるテクノロジー フォーティネットのエキスパートが語る

フォーティネットが目指すOTならではのアプローチとは?

守るべきは現場の安全、工場やプラントを守るOTセキュリティ

提供: フォーティネットジャパン

持ち込み端末やUSBメモリ、アップデートの難しさなどOTネットワークの課題

OTのネットワークは情報系ネットワークと別途で工場に存在することが多い。OTネットワークでは、情報系ネットワークと同じくWindows PCも数多く使われているが、PLCやDCS、SCADAと呼ばれる制御装置、工作機器、調節弁や発信器などの工場独自の装置も数多くつながっている。

これらOTネットワークはさまざまなリスクが存在している。たとえば、ベンダーが工場内の機器を遠隔からメンテナンスするためのリモートアクセス機器。「リモートメンテナンス自体は電話回線の時代から行なわれており、今はVPNゲートウェイが用いられることが多い」(藤原氏)とのことで、外部からの攻撃に利用されることも多い。

また、ネットワークを分離するためにNICを2枚挿ししたサーバーもOTネットワークではよく見られる。ただ、サーバーを乗っ取られると、両方のネットワークにアクセスできてしまうため、セキュリティ対策の観点ではすでに時代遅れ。1つのNICが外部に開放されているサーバーもあるとのことで、早急な対応が必要になる。

その他、期限切れのエンドポイントセキュリティソフトやサポート切れのOS搭載のPC、不正なソフトウェアが持ち込まれてしまうUSBメモリ、メンテナンス時のみ利用されるオフライン端末などもリスクになる。「OTはネットワーク接続に制限がある世界なので、定期的にソフトウェアをアップデートできない。ある程度、手動でのアップデートやファイル転送など人のオペレーションが必要になります」と藤原氏。メンテナンスのために外部の業者が利用する端末やUSBメモリもきちんと検疫する仕組みが必要になる。

セキュリティ対策においては、定期的なパッチ適用やアップデートが重要なのはOTでも同じ。しかし、機器との相性問題で、制御用端末のOSアップデート自体ができないケースもある。メーカーのソフトウェアならともかく、自社開発のソフトウェアの場合は別途で検証も必要になる。そもそもアップデートのために工場の稼働を止める場合は、その分の機会損失も考慮しなければならない。

このように一筋縄ではいかないのが、OTセキュリティ。「OTセキュリティっていろいろな会社が取り組み始め、ユーザーのニーズも高まっているのですが、正しいやり方が定まっていない。まだまだ迷走しているイメージです」と藤原氏は指摘する。

被害の大きさで取捨選択が必要になるOTのセキュリティ対策

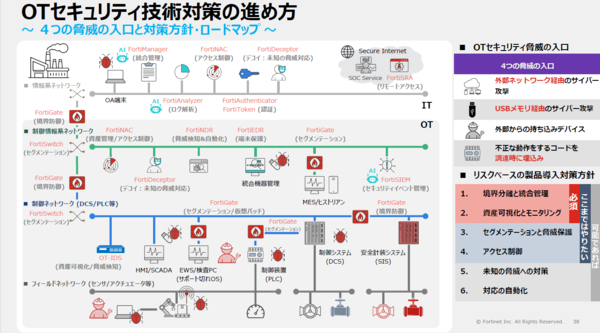

OTネットワークを守るための具体的なセキュリティ対策だが、狙われるのは標準のIPネットワークにつながっている機器なので、対策製品も基本的にはITと同じソリューションが利用できる。フォーティネットであれば、ファイアウォールのFortiGateを中心にIT分野で実績を積んだソリューションを利用できる。また、OTに特化したIDSや、OTに使いやすい「FortiSRA」というリモートアクセス管理サービス、「FortiDeceptor」のようなデコイ製品も用意されており、包括的なソリューションを用意している。

ただ重要なのは、対策の優先順位だという。こうしたOTネットワークへの攻撃は、外部ネットワーク経由、USBメモリ経由、外部からの持ち込みデバイス、調達時の埋め込まれた機器の不正コードの大きく4つになる。このうち約9割は外部ネットワーク経由だが、残りの1割を無視できないのが、OTネットワークの難しいところ。「発生確率×被害の大きさでリスクを算出し、そのスコアで優先順位を決めていくのがOTセキュリティでは求められます。確率が1割でも、起こったら会社がつぶれるようなリスクであれば、こちらに対策を振るべきです」と藤原氏は語る。

フォーティネットの推奨としては、まずITネットワークとOTネットワークの境界にFortiGateを設置し、資産の可視化とモニタリングまでは必須。残りのセグメンテーションや脅威保護、アクセス制御、未知の脅威への対策、対応の自動化といった対策は、起った際の被害の大きさにあわせて、対策の有無を取捨選択する必要があるという。「従来のシステムを全部セキュアに変えるのは現実的には難しいし、コストもかかります。どこまで許容するか、許容できない部分はどこかを考えるリスクマネジメントが大事なのですが、製造業が苦手な部分でもあります」(藤原氏)。

こうしたユーザーのために、フォーティネットでは日本法人独自でアセスメントやコンサルティングを提供している。「アセスメントやコンサルティングがないと製品を導入できないというわけではないのですが、現状把握や対策の目的を共有していかないとユーザーの意識も変わりません。特に現場の目的は『生産活動の安全な維持と運営』なので、そこを訴求できなければ、PDCAが回りません」と藤原氏は語る。

その点、フォーティネットのOTでのコンサルティングは、脅威検知と可視化のPoCのみならず、事故対応に向けた組織やルールの構築、運用体制、サプライチェーンの管理まで踏み込んだものになる。一方で、ピンポイントのコンサルティングやワークショップなども用意しているので、大企業から中小企業まで幅広い企業で、OTセキュリティの現状把握と対策の検討に役立つという。「ビジネスを守る、人を守るのがOTセキュリティ。このOTセキュリティの危機感は組織ができた5年前に比べて格段に上がっています。今後もお客さま自らで自社を守ってもらうための仕組みを提供していきます」と藤原氏はアピールする。

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

- 第7回

sponsored

危機はエッジから現れる 今こそ検討すべきVPNからSASEへの移行 - 第6回

sponsored

古いOSを使い続けるのはやめるべきだ──危険な攻撃を防ぐ方法は? - 第4回

sponsored

企業サイトを狙う「巧妙で防ぎにくい攻撃」のリスク。いま選ぶべき“守り方”は? - 第3回

sponsored

29年越しに叶う 「セキュアSD-WAN」はネットワークエンジニアの夢だ - 第2回

sponsored

エキスパートは隣にいる 情シスエンジニアの成長を促すFortiAI - 第1回

sponsored

リモートワークもオフィス回帰も いろいろな働き方、SASEなら受け止められる