キヤノンMJ/サイバーセキュリティ情報局

検知・対処を含めた事後対応ソリューション「XDR」と運用サービスを解説

本記事はキヤノンマーケティングジャパンが提供する「サイバーセキュリティ情報局」に掲載された「「防御」だけでは守り切れない!検知・対処を含めた包括的なセキュリティ対策とは」を再編集したものです。

IT環境の複雑化やサイバー攻撃の多様化・高度化を背景に、セキュリティ侵害が発生するリスクが高まっている。侵入を未然に防ぐ「防御」の仕組みは重要であるが、それだけでは十分ではないのが現状だ。そこで、セキュリティ侵害が起こってしまうことを前提に、検知・対処を速やかに実施するソリューションが求められている。加えて、経験豊富なセキュリティ担当者を配置するのが難しい企業においては、適切な運用を支援するセキュリティサービスの利用が推奨される。こうした事後対応に役立つソリューションのひとつであるXDRについて、キヤノンマーケティングジャパン株式会社の井上 弘紀が解説する。

IT環境の変化によって高まるセキュリティリスク

昨今、企業におけるIT環境は大きく変化してきた。例えば、コロナ禍を背景に在宅勤務が普及したため、端末を社外に持ち出し、外部インターネットに接続して業務を遂行する場面が増えている。また、多様な働き方に対応するよう、クラウドアプリケーションやコラボレーションツールの利用も増加した。IT環境の変化とともに、セキュリティリスクが深刻化している。管理不備によって脆弱性を放置してしまったり、端末の紛失・盗難が情報漏えいにつながったりする恐れもある。

エンドポイントを狙ったランサムウェア攻撃やマルウェアによる侵害は、大きな被害に発展し得る。それは、金銭的な損害にとどまらず、顧客や取引先への影響や社会的信頼の喪失を含め、経営に重大な悪影響をもたらすのは言うまでもない。加えて、復旧に要する時間や工数なども考慮する必要がある。

こうした状況に対応するため、サイバー攻撃や事故による侵害が発生するのは避けられないことを前提として、セキュリティ対策を講じなければならない。従来のように社内ネットワークを対象に保護する境界型防御の考え方では、社外にある端末を保護するのは難しい。社内外を問わない多重の防衛策を講じる、多重化した対策を統合管理する、クラウド環境を保護する、クラウドアプリケーションを活用してセキュリティ対策を進める、といった施策が求められている(図1)。

事後対応に役立つソリューション XDR

セキュリティ侵害が発生することを前提とし、検出・対処を速やかに行なえる事後対応のソリューションとしてXDRが提案されている。このXDRとは、eXtended Detection and Responseの略称であり、これはEDR(Endpoint Detection and Response)にセキュリティレイヤーを追加して統合・集中管理する機能を提供するものだ。EDRでは端末上の不審な動きを監視し、マルウェア感染時には端末を隔離し、さらなる被害の拡大を防ぐ。このようにEDRは侵入を未然に防ぐ「防御」を目的としたものに対し、XDRは侵入後の「対処」に焦点を当てる(図2)。

つまり、XDRはEDRを進化させた高度なソリューションだと言える。異なるセキュリティレイヤーで収集した、多様なイベントデータを統合し、エンドポイントでの調査・対応・脅威ハンティングを多層的に実施することができる。

XDRによる防御には、大きく分けて4つのステップがある(図3)。

・検知:エンドポイントセキュリティによる防御をすり抜けた攻撃によるマルウェア感染や、外部からの不正アクセス、外部へのデータ送信などの検知

・封じ込め:攻撃を受けた端末の隔離、マルウェア感染拡大の抑え込み

・調査:サイバー攻撃の内容や被害状況の把握

・復旧:感染した端末からのマルウェア除去

エンドポイントセキュリティがあれば、パターンマッチング・機械学習・サンドボックスなどを利用した防御が行なえる。しかし、エンドポイントセキュリティによる検出が難しい未知の攻撃は、すり抜けてしまうケースがある。そして、エンドポイントセキュリティしか導入していない場合、検知以降の対応が困難になる、あるいは時間がかかるといった課題が残ってしまう。

そこで、XDRを導入すれば、検知から復旧に至るプロセスを一気通貫でサポートできる。早期にサイバー攻撃を検知し、封じ込めることができれば、被害の拡大を抑えて業務停止時間が短縮されることが期待できる。また、侵入経路や影響範囲、漏えいした情報の把握が容易になるのも利点だ。XDRは復旧にかかる時間と手間を抑えるのにも役立つ。

サイバー攻撃は、侵害が進むにつれて被害が拡大し、対応が難しくなる傾向にある。例えば、標的型攻撃メールが送付されてきた場合でも、メールに添付されたファイルに不審な点があると検出できれば、ユーザーが添付ファイルを開かないよう促し、実際の被害は防止できる。しかし、添付ファイルを開き、マルウェアに感染してしまい、端末が遠隔操作される段階まで進んでしまうと、端末の隔離や復旧に多大な労力を要する。つまり、セキュリティ侵害を早期に検知できる仕組みが求められているのだ(図4)。

サイバー攻撃が及ぼす被害は多岐にわたる。例えば、ウェブサイトが改ざんされてしまうと、誤った情報が掲載される、マルウェアが埋め込まれる、訪問者が悪意のあるウェブサイトへ誘導される、といった被害が考えられる。ほかにも、社内システムが破壊されたり、ボットネットによるDDoS攻撃が仕掛けられたりする恐れもある。また、社内にある機密情報が詐取されれば、情報漏えいのインシデントとして企業の経営に影響を及ぼすほどの被害が生じるリスクもある。

IT資産へ脅威が及ぶ前に対処できれば、サイバー攻撃を阻止するか、被害を軽減することができるだろう。早期にサイバー攻撃を検知するのにXDRは効果を発揮する。

ESETが提供するXDRソリューション

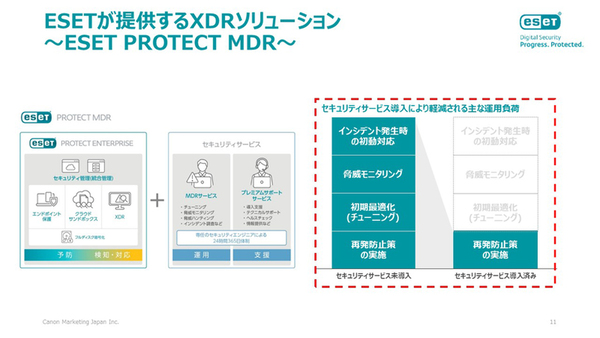

ESETが提供するXDRソリューションは、エンドポイント対策からセキュリティサービスまで、ワンストップで提供できる包括的なパッケージとなっている。EDRやXDRを導入している企業が増えているものの、導入したにもかかわらず、適切に使いこなせず、コストだけがかさんでいるケースも見受けられる。そのためESETでは、運用を支援するセキュリティサービスを提供できることを強みとしている(図5)。

それでは、エンドポイントセキュリティからXDRまで一気通貫で提供できる製品として「ESET PROTECT MDR」を紹介する。同製品は、ESET PROTECTソリューションのラインアップ10種のうち、最上位の製品となっている(図6)。

「ESET PROTECT MDR」は、XDRに加えて、以下の機能が含まれる(図7)。

・セキュリティ管理ツール:端末で発生したアラートや導入済みアプリケーションの把握、検出エンジンの更新といった作業をダッシュボードで一元管理できる

・エンドポイント保護(基本的、総合的):端末のマルウェア対策、フィッシング対策、ネットワーク保護、迷惑メール対策

・クラウドサンドボックス:不審なプログラムの挙動を確認し、ランサムウェアやゼロデイ攻撃から保護する

・フルディスク暗号化:端末紛失時の情報漏えいリスクを軽減

包括的なセキュリティ機能だけではなく、ユーザー企業の運用負荷を軽減するため、XDRに加えてセキュリティサービスを提供しているという特長がある。価格は個別見積対応

同様に、「ESET PROTECT Enterprise」という製品も提供されている。SOC(Security Operation Center)サービスの利用や自社で運用する企業向けに、セキュリティサービスを除いた構成となっている。

「ESET PROTECT MDR」のセキュリティサービスは、複雑化するセキュリティ製品の運用、導入支援やテクニカルサポートが含まれる。そのため、XDRのみを導入した場合に比べ、インシデント発生時の初動対応、脅威モニタリング、チューニングの運用負荷が軽減されることを期待できる(図8)。

XDRソリューションを構成する機能

「ESET PROTECT MDR」には、「ESET Inspect」と呼ばれるXDR機能が含まれている。これは、異常な振る舞いやセキュリティ侵害の特定、リスク評価、インシデント対応、調査、修復を行なうためのツールとなっている。ネットワークで発生するあらゆるセキュリティ問題を迅速に分析し、修正を施すのが利点だ。多層防御のアプローチを実装しているESETでは、各セキュリティ階層で検出した脅威などに関するデータをESET Inspectに送信する仕組みがある。ESET Inspectは受信した膨大なデータをリアルタイムに分析し、確実に脅威を検出する(図9)。

ESET Inspect(XDR)には特定のファイルの利用を禁止する機能が提供されている。ハッシュ値(SHA-1)によってファイルを比較し、ブロックする対象を特定する。また、ブロックされたファイルが作成・修正したレジストリを削除することも可能だ。加えて、不審な振る舞いをするプロセスについては、1クリックで強制停止する機能もある(図10)。

ESET Inspect(XDR)を使用することで、セキュリティ侵害に遭った端末を素早くネットワークから隔離し、被害の拡大を抑制できる。隔離中であってもウェブコンソールからリモート調査が可能であるため、柔軟に調査・復旧作業を進められる。例えば、Windowsサーバーの場合、遠隔からリモート接続し、PowerShellのコマンドを実行して管理作業を遂行する方法も考えられる(図11)。

セキュリティ侵害につながるような不審な振る舞いであるかどうかを判断するには、豊富なセキュリティ知識が求められる。しかし、高度なスキルを有する人的リソースを常に確保するのは、多くの企業にとって難しい問題となっている。そこで、ESETは運用を支援するセキュリティサービスを提供している。

XDRソリューションにパッケージ化されているセキュリティサービス

「ESET PROTECT MDR」には、「MDRサービス」と「プレミアムサポートサービス」が含まれる。それぞれセキュリティエンジニアが、監視レポート対応や高度な分析・ファイルの解析を担当する(図12、図13)。

MDRサービスは大きく分けて5つのカテゴリから構成される(図14)。

・エンドポイントセキュリティサポート:マルウェアの検出漏れや誤検知の対応、マルウェア駆除、ランサムウェア感染時の復号支援、不審な挙動の調査

・インシデント調査・対応:マルウェアの解析や、証拠保全に必要なデジタルフォレンジックの支援

・XDRセキュリティサポート:検知ルール・除外ルールの作成・修正、初期最適化と脅威ハンティング(詳細は後述)

・XDRセキュリティサービス:アラートを確認し、重大度に応じて通知する脅威モニタリング(詳細は後述)

・プロフェッショナルサービス:ESET製品の導入とアップグレード(詳細は後述)

次に、MDRサービスの代表的なサービス内容について紹介する。

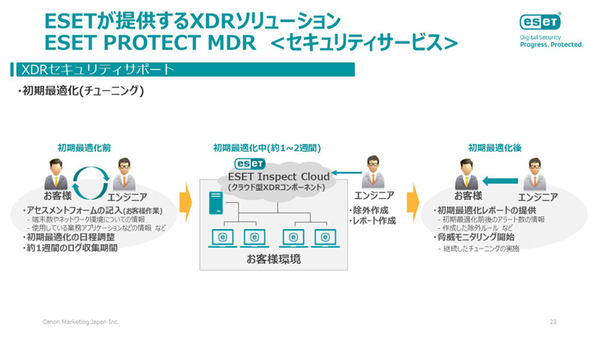

1) 初期最適化(チューニング)

ユーザーに代わってクラウド型XDRコンポーネントの初期最適化を実施するサービスを指す。XDRは、その性質上、導入初期には誤検出が発生してしまうことが知られている。そこで、導入した環境の通常業務で発生する事象をアラート対象から外すチューニングが必要となる。IT環境に関するアセスメントフォームに入力された情報をもとに、自動で除外対象を作成する機能や、エンジニアによる手動最適化サービスが含まれる。そして、最適化前後のアラート数や作成された除外ルールなどをまとめたレポートが提供される(図15)。

2) 脅威ハンティング

クラウド型XDRコンポーネントを使用し、IT環境の潜在的な脅威を調査する。疑っている脅威がある場合、関連するイベントやアラートを全般的に調査し、その根本原因の特定やアドバイスの提供、ならびに調査結果レポートを提出する(図16)。

3) 脅威モニタリング

ユーザーのIT環境を継続的に監視するのが脅威モニタリングだ。緊急性の高い問題が検出された場合、必要に応じて初動対応を実施した上で、担当者への緊急連絡を実施する。具体的には、プロセスの強制停止やネットワークの隔離、あるいは、悪意のあるファイルの実行をブロックするといった初動対応が含まれる。また、担当のセキュリティエンジニアが定期的にIT環境へアクセスし、疑わしい挙動やアラートの分析を行なう。定期的にモニタリング状況が確認できるよう、レポートが提供される(図17)。

4) デプロイメント&アップグレード

事前に指定された製品や対象範囲について、エンジニアがアップグレード作業を支援する。ユーザーのIT環境にアクセスし、インストーラーの作成やリモートインストールによる支援を行なう(図18)。

続いて、「ESET PROTECT MDR」に含まれる「プレミアムサポートサービス」について説明する。「プレミアムサポートサービス」は、ESETプログラムに対する問い合わせを24時間365日で対応するサービスとなる(図19)。

プレミアムサポートサービスには、ESET製品が正常に動作しているかを検査する「HealthCheck Service」が含まれる。主な確認内容としては、アラートや対応OS、検出エンジンのバージョンといった項目が挙げられる。セキュリティエンジニアがユーザー環境へアクセスし、HealthCheck Serviceに必要なタスクやレポートの作成を行なう場合もある(図20)。

セキュリティサービスで提供する主な成果物として、以下のレポートが提供される(図21)。

・初期最適化レポート:チューニング前後のアラート数や作成された除外ルールについての情報

・脅威モニタリングレポート:作成された除外や発見された検出への対応・提言

・フォレンジックレポート:インシデント発生後の調査や感染経路・影響範囲

・詳細なファイル解析レポート:マルウェアの正誤判定、疑わしいファイルの詳細情報

・脅威ハンティングレポート:潜在的な脅威に関する調査結果

・Suggestions & Recommendations文書:HealthCheck Serviceによって確認されたユーザーへの提言や推奨事項

おわりに

IT環境が大きく変化する昨今の状況により、セキュリティ侵害が発生することを前提とした対策が必要となっている。侵入を未然に防ぐ「防御」だけではなく、侵入された際の「対処」を強化するには、事後対応型のソリューションとしてXDRが活用できる。しかし、適切に運用するには、豊富なセキュリティ知識を有する人的リソースを確保しなければならないため、導入してもコストに見合った効果が得られない恐れがある。そのような課題を抱える企業にとっては、運用を支援するセキュリティサービスを含めたワンストップのXDRソリューションが有効となるだろう。

本記事はアフィリエイトプログラムによる収益を得ている場合があります