ESET/マルウェア情報局

犯罪者にとっては格好のエサ場?次世代ダークマーケットの利用がもたらす脅威

本記事はキヤノンITソリューションズが提供する「マルウェア情報局」に掲載された次世代ダークマーケットは犯罪者にとってのAmazonやeBay的な存在を再編集したものです

盗みだされた情報を手に入れたい。他人のコンピューターからデータを窃取したい。あるいは金銭目当てのハッキング用ツールを手に入れたい。こうした目的を持っている人にとって、現在はこれまでにない素晴らしい時代といえるだろう。「ダークマーケット」を利用すれば、いとも簡単にサイバー犯罪ができるようになったからだ。

ダークマーケットとは、ここでは不法製品を売買することができるウェブサイトと定義する。一般的に、GoogleやBingなどの検索結果からは辿り着くことができない「ダークウェブ」上に存在するが、それでも簡単にアクセスでき、今後はより簡単になるだろう。この記事では、近年これらのマーケットがどこまで「進化」し、これまでのサイバー犯罪の手法を塗り替えてきたのかを解説していく。

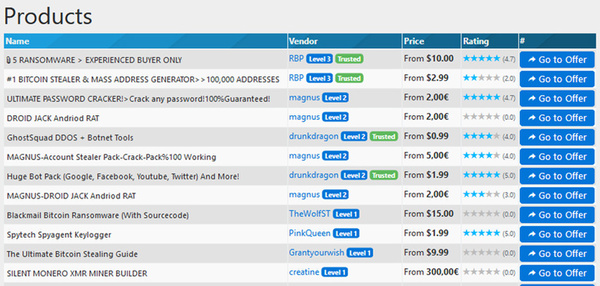

最近のダークマーケットには、購入者による☆での評価、顧客レビュー、保証の有無が一覧で並んでいる。提供されているサービス・製品は、検索が簡単なリスト形式で表示され、求めているものを瞬時に探し出すことができる。こうした機能により、サイバー犯罪者は騙されるリスクを回避した取引が可能なのだ。いわば犯罪者にとってのAmazonやeBayのような存在であり、安心してサイバー犯罪のために「求めているもの」を物色できる。

ダークマーケットにアクセスする理由とは

この記事を読む方々がサイバー犯罪を実行に移そうという前提で見ていないことを願うばかりだが、この記事でこうした情報を発信するにはいくつか理由がある。私、ステファン・コブ(Stephen Cobb)の重要なミッションは、企業や消費者、そして政府に対しサイバー犯罪の深刻さを理解させることにある。試行錯誤の結果、いろいろ説明するよりも、実際に盗難データや犯罪ツールが売買されているウェブサイトを見てもらったほうが納得してもらえるとわかった。下の画像(図1)のように、ダークマーケットのウェブサイトは一見すると「専門的」で「真っ当」なように見える。

販売されているものには、個人情報や仮想通貨の窃取、キーロガー、仮想通貨採掘向けのマルウェア(クリプトジャッキング)など、犯罪用の悪意あるプログラムが含まれている。ランサムウェアやDoS攻撃用ツールなども見受けられる。

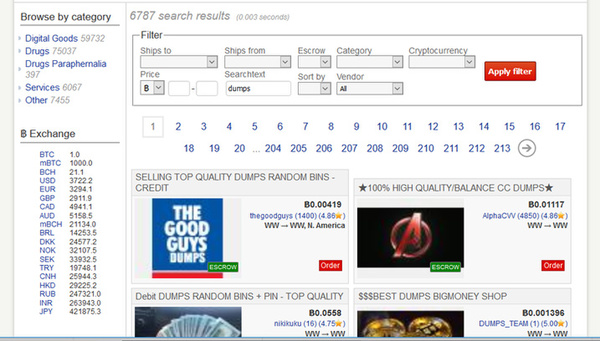

製品だけでなく販売元もランキングされ、評価されている。購入者は、ビットコインなど一般的に追跡が難しいとされる仮想通貨にて支払いをすることになる。通常、購入者が取引に満足するまで支払いはエスクロー*1される。ヘルプボタンや詳細なFAQ、サポートオプション、ライブチャットが備わっていることもある。以下の画像(図2)はダークマーケット上において販売されている、盗み出されたクレジットカード情報のリストである。

*1 取引をおこなうとき、購入者、販売者の間に信頼できる第三者を仲介させて安全な取引を約束することで、この場合は第三者が購入者の了承が出るまで入金を預かることを指す。

画面上では約7000件の結果が表示されているが、ほかのデジタルマーケットと同様に、検索結果を絞り込むこともできる。例えば、エスクローサービスを介して販売される商品のみに限定、ということも可能だ。

さらに、「デジタル製品」カテゴリーではおよそ6万の製品があり、「ドラッグ」はもっと多い。ドラッグ専門のダークマーケットもあれば、銃弾やマリファナから盗難支払いカード、ポルノ製品に至るまで幅広く扱うショップもある。裏取引で武器も扱っている可能性も考えられる。

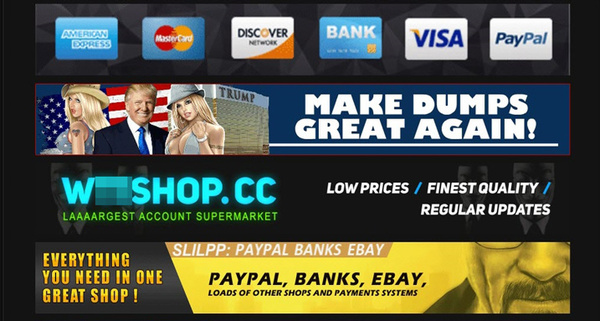

盗み出されたクレジットカード情報の販売に特化したところは、カーディングフォーラム(盗まれたクレジットカード情報やログイン情報などが売買されるアンダーグラウンドのフォーラム)と呼ばれていた時代から大きく発展を遂げている。最近では、見栄えのしないテキストベースで、インターネットの片隅に存在していた時代とは別物となっている。中には下の画像(図3)のCARDING MAFIAのように、人目のつくところに見栄えする画面を持ち、積極的に広告キャンペーンを展開しているような存在もあるくらいだ。

ギャングの写真は、セレブの写真と同じくらい、こういったバナー広告で多く使用されている。他にも、下の写真(図4)でトランプ大統領の隣にいるTVパーソナリティーを確認できるだろうか。

見ればわかるように、これらのマーケットは主要なクレジットカード情報を販売するだけではない。ハッキングしたeBayアカウントやPayPalアカウントも販売している。ここではわかりにくいが、実はAmazonアカウントも提供している(一番下の広告のSLILPPがAmazonアカウントの提供に特化しているのはこの業界に精通している人には周知の事実である)。

サイバー犯罪マーケットの「次世代」とは

インターネットを長年利用してきているユーザーには、盗み出されたクレジットカード情報や違法な商品のオンライン取引はいまさら新しいものではないと思うだろう。その認識は正しいが、あえて「次世代」という言葉を使ったのには理由がある。顧客レビューやブランディング、バナー広告キャンペーンのようなマーケティング手法を用いるなど、ダークマーケットが皮肉にも一般的なオンラインビジネスと同じ技術や手法を取り入れているからである。下の画像(図5)は、カーディングショップがこぞって注意を引こうとしているもので、このような広告が一般のインターネット上でおおっぴらに展開されている。

個人的見解としては、サイバー犯罪に関する標準化されたこのアプローチは「次世代」と呼ぶにふさわしいと考えている。というのも、これは闇に潜むニッチな存在から、一般的なユーザーからもアクセスできてしまうようなビジネスモデルに変遷したからである。これらは産業の新たな分野と認識すべきであり、根本的には非倫理的で人間の進歩に重大な脅威を及ぼすものであるにもかかわらず、成長しているように見受けられる。

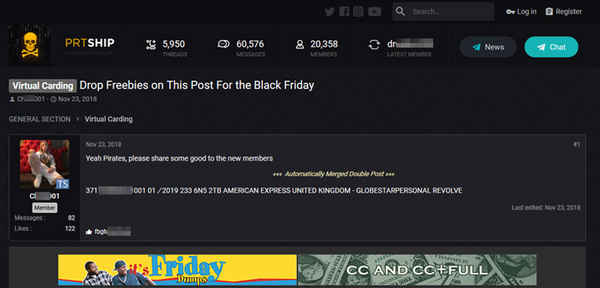

もし、刑罰を恐れず犯罪ツールや犯罪行為の特売セールなどの情報が平然とインターネット上に露出されるようになったなら、いよいよ一線を越えてしまったと考える時期だろう。一例として、下の画像(図6)のような、ブラックフライデーにアメックスの盗み出されたクレジットカード情報の安売りをおこなったカーディングショップについて考察してみることにする。

この画面を見るかぎり、ちょっと特徴的なところはあるものの、真っ当な商売をしているように受け取ることもできるのではないだろうか。実際、世界ではそのような印象を持つ国もあるのだ。世界中の政府がこの状況を真摯に受け止め行動を起こさないかぎり、サイバー犯罪が社会へ及ぼす悪影響を撲滅することは難しいだろう。

過去に、法律をうまく施行した例がいくつかある。Operation Card Shopの名を騙りFBIがおとり捜査を実施した。2010年から進められ、結果として26人逮捕の成果を挙げるに至った。FBIは、「盗難クレジットカードアカウントやそのアカウントで購入された製品を売買するユーザーを特定する」ためにCarderProfitと呼ばれるカーディングフォーラムを偽って作成したとされる(「Krebs on Security」を参照)。そして2013年には、FBIとIRSの合同捜査により、「Silk Road」と呼ばれる悪名高いダークマーケットを取り締まることに成功した。このウェブサイトでは、マルウェアやクレジットカード情報のみならず、ドラッグや武器なども販売されていた。このサイトの制作者は、現在無期懲役で服役中である。

厳しい処罰があることで、犯罪を思いとどませることができるかもしれない。しかし、現時点ではそれ以上にサイバー空間での犯罪で逮捕される可能性は非常に少ないとみなしている人がほとんどだろう。この状況を打開するには、より多くの犯罪者を起訴し、その手続きを速やかに進めていくことである。不法侵入のような「インターネット上の」犯罪を研究する犯罪学者として、迅速な訴訟手続きは過酷な処罰の存在より何倍も犯罪の抑止力があることを述べておきたい。

ダークマーケットには立ち入るべからず

この記事でダークマーケットを紹介する理由はふたつある。ひとつはサイバー犯罪の規模を認識してもらうこと。もうひとつは、一般の人々がこれらのマーケットにアクセスしないよう導くためだ。例えば、先日公表されたマリオットの情報漏えい事件のようなニュースがあると、盗み出された情報の行方を気にしてしまいがちだ。多くの場合、盗み出された情報はダークマーケットで販売されることになるが、そこに自分の情報が含まれていないかを確認するためにアクセスする人がいる。

ダークマーケットへのアクセス方法自体は日ごろ利用している検索エンジン経由で簡単に見つけ出すことができるだろう。しかし、みずからアクセスすることはおすすめしない。ほかの誰かにダークマーケットのスクリーンショットを撮影してもらって確認するほうが安全である。一般的なインターネットの外となるダークウェブ上は動き回るほどリスクが高くなっていく。わずらわしい画像が表示される程度ならよいが、悪意のあるコードにハッキングされることもある。違法な製品を販売しているショップを調査する際は、法執行機関による監視リスクを背負うことにもなり、「ただ見ていただけ」という言い訳はおそらく通用しない。

(オペレーショナルセキュリティに関する十分な理解と、トンネリングやバーチャルプライベートネットワーク (VPN) などの技術に関する知識がない場合、盗難データやマルウェアを扱うサイトにアクセスすることは推奨しない。)

サイバー犯罪インフラとしてのダークマーケット

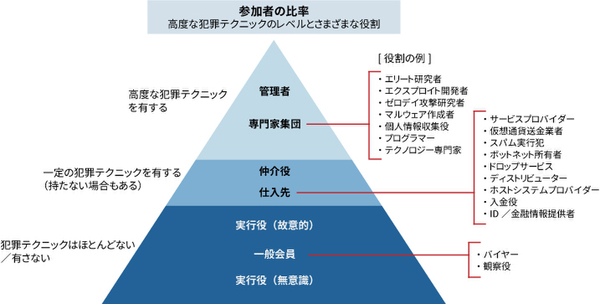

先述のとおり、ダークマーケットへのアクセスは簡単になり、短い時間で進化もしてきている。しかし、基本的な活動は、今世紀に入ってから継続して使われてきているものである。この現象に関する有名な研究として、安全に関する世界的な調査機関であるRANDが2014年に発行した80ページにおよぶ詳細レポート「Markets for Cybercrime Tools and Stolen Data:Hackers' Bazaar」がある。このレポートの著者はリリアン・アブロン (Lillian Ablon)、マーティン・C・リビッキ (Martin C. Libicki) およびアンドレア・A・ゴレイ (Andrea A. Golay) である。彼らは、サイバー犯罪マーケットの構造を次の図(図7)のように紹介している。

サイバー犯罪の活動を抑制する動きが遅いため、これらの活動がいかに「組織的」で「確立」されたものへと成長したかを示すためによく上記の図を使用している。

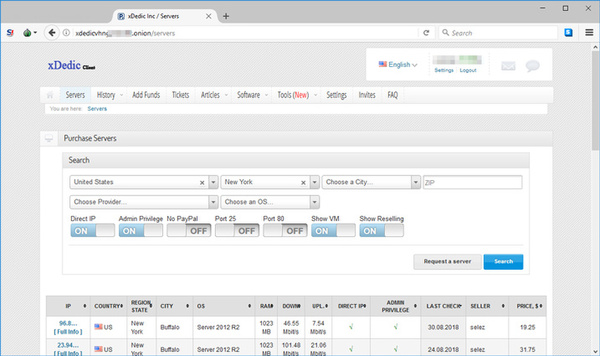

図版で示されている犯罪の実行にはコンピューターへの不正侵入が前提となる。最後に、「サイバー犯罪のインフラ」とも呼ばれる盗難サーバーの事例について紹介して終わりたいと思う。下の画面(図8)には、犯罪者が第三者を偽装して犯罪を実行できるような環境がリストアップされている。例えば、販売用のクレジットカード情報を置くサーバーが必要であるとする。高速のインターネット接続を可能とするWindows Server 2012 RSのマシンを選択すると、「販売中」のマシンが並ぶ。

ここで購入するのは、誰か別の人が所有するシステムへのリモートアクセスのための情報である。言い換ええれば、不正アクセスのための情報で、間違いなく不法に入手したものである。画面上の検索条件を見ればわかるが、必要に応じた詳細な設定で絞り込める。この画面上の例だと、購入者は固定インターネットアドレス(IP)を持ったマシンへのアクセス権限を探している。

このマーケットの運営者は、販売されている情報や購入した情報に基づく行動に関し一切の責任を持たないと宣言している。しかし、このマーケットの販売者にリモートアクセス認証を不正にハッキングした犯罪者が数多く存在することは説明するまでもない。ヘルプページで指摘しているように、これらのマシンは、オンラインバンクやストア、支払いシステム等でアカウントを作成するには非常に都合がよい。ほかにも、スパムメールの送信や、フィッシングメール用のランディングページを設定するためにも使用できる。もちろん、自分の履歴を隠すために、「直接のIPを持ったRDP(RemoteDesktopProtocol:リモートデスクトッププロトコル)もVPNサーバーやsocksプロキシーに使うことができる。」

適切に構成を組んだ場合、これらシステムはパスワード解析ソフトウェアやクリプトマイニングプログラムを走らせるためにも使用できるだろう。アクセス権を購入したマシン上の使えそうな情報を盗む、ランサムソフトウェアを使って暗号化するといったことも可能である。実際のところ、ハッキングされたRDPを実装するマシンは、ランサムソフトウェアを仕掛ける犯罪者にとって、願ってもない攻撃対象となる (Ransomware and the enterprise: A new white paper)。

全世界で一丸となった対策が求められる

この記事では、近年成長するサイバー犯罪ビジネスの側面を紹介した。サイバー空間における犯罪行為に関しては、世界が一体となって根本的原因に対処するための十分な手段を講じないかぎり、当面はデジタルテクノロジーの恩恵を阻害する大きな要因となるだろう。これら犯罪行為からシステムやデータを保全するための持続的な努力はもちろんのこと、セキュリティに関する一般的なユーザーリテラシーの向上や対策の実践などが求められる。そして、セキュリティ製品を扱うベンダーは自社のソリューションの改善を通じてこうした取り組みに貢献していくべきではないだろうか。

[引用・出典元]

本記事はアフィリエイトプログラムによる収益を得ている場合があります