AIの時代を生き抜くフォーティネットのAI対応製品セキュリティ

提供: フォーティネットジャパン

本記事はフォーティネットジャパンが提供する「FORTINETブログ」に掲載された「スーパーチャージド・セキュリティ: Mythosの時代におけるセキュリティ」を再編集したものです。

AIはサイバーリスクのタイムラインを圧縮しており、開示から悪用までのギャップが縮小しています。かつては発見と悪用に数週間または数ヶ月かかっていた脆弱性が、今では数時間で特定され、武器化されることがあります。

幸いなことに、この変化は双方向に作用します。攻撃者を加速させているのと同じモデルが、防御側にも前例のないスピードでリスクを検知、分析、減災することを可能にしています。優位性は、もはやより優れたツールを持っているかどうかではなく、セキュリティライフサイクル全体にわたって、より速く、より一貫性を持って運用できるかどうかにかかっています。より遅く、断片化されたアプローチに依存する組織は、ペースについていくことができません。今日のセキュリティは、開発、検知、対応にわたる継続的で統合されたプロセスとして機能する必要があります。

脆弱性が悪用される前に露出を減らすために、予防的なセキュリティモデルが今や必要とされています。つまり、AIを開発、検知、対応に統合し、減災サイクルを短縮し、セキュリティをシステムとワークフローに直接組み込み、最初から規模を考慮して設計することを意味します。適応する組織は、より高い可視性、制御、回復力を持って運用できるようになります。適応しない組織は 、自動化と規模によって定義される環境において、ペースについていくのに 苦労するでしょう。

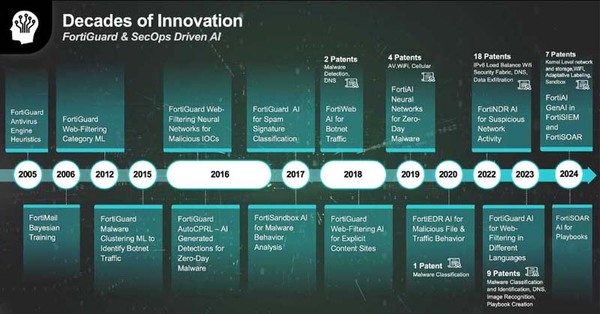

フォーティネットにおけるAIの歴史

セキュリティ業界におけるAIは、決して新しいものではありません。フォーティネットは、2015年以来、FortiGuard Labsで受信する潜在的に悪意のあるシグナルの指数関数的な増加に対処するため、脅威リサーチャーが調査しなければならない課題に対してAI技術を活用してきました。機械学習(ML)と人工ニューラルネットワーク(ANN)を使用して、チームは悪意のあるファイルを自律的に識別し、高精度でボットネットを追跡するようにモデルをトレーニングしました。FortiGuard Labsは1日あたり数兆のシグナルを受信しており、これらはAIを使用して自動的に分類できるため、より捉えにくいサンプルに集中するためのリソースを解放できます。

2015年以降、これらの手法の一部は、お客様に提供される製品に組み込まれています。これには、Eメールやネットワークトラフィック内の高リスクファイルを識別するAI搭載サンドボックス(FortiSandbox)、悪意のあるファイルやトラフィックの動作を識別するエンドポイントの脅威検知とレスポンス(FortiEDR)、疑わしいネットワークアクティビティを識別するネットワーク検知とレスポンス(FortiNDR)が含まれます。

生成AI(GenAI)は、理解と生成の能力を追加しました。フォーティネットは、FortiRecon(当社の外部攻撃対象領域監視プラットフォーム)での脅威アクターレポートの生成、FortiOS(フォーティネットの統合ネットワーキングおよびセキュリティオペレーティングシステム)での口頭リクエストやホワイトボードスケッチに基づく設定の作成、FortiSOC(当社の統合セキュリティオペレーションプラットフォーム)でのネットワーク全体にわたる脅威ハンティングによるCISOレベルのブリーフィング作成にこれを活用しました。

この基盤こそが、フォーティネットが今日AIを運用可能にしているものであり、単に実験しているわけではありません。

エージェント型AI、つまりこれらすべてのシステムが協力し、インテリジェンスを共有し、互いに推論し、目標達成のために行動を起こす能力は、この進歩における次のステップですが、それは今後のブログに譲り、セキュリティ分析のためのAIに焦点を当てます。

従来のセキュリティツール

製品セキュリティテストは、長年にわたってほとんど変わっていません。セキュアな製品開発ライフサイクルの一部として一般的に実装される複数のツールと技術があります:

コードを分析するStatic Application Security Testing (SAST)と、脆弱なオープンソースコードを識別するソフトウェアコンポジション分析(SCA)は、DevOpsパイプラインの一部です。Dynamic Application Security Testing (DAST)やファジングなどの技術は、実際に稼働しているシステムに対してテストを行います。そして、ペネトレーションテストや手動コード監査など、よりリソース集約的な人ベースの手法があります。

現実には、セキュリティを重視するのであれば、これらすべてが必要であり、さらに重要なことに、適切なカバレッジを得るためにそれぞれを複数使用する必要がある場合があります。フォーティネットでは、3つの異なるSASTツールと最大10種類のDASTツールに加えて、SCA、ファジング、ペネトレーションテスト、手動コード監査を使用しています。

しかし、私たちは今、既知の限界を持つこれらのより伝統的で静的なツールが、最先端のAIモデルに追い越されつつある変曲点にいます。

ワイルドフロンティア(モデル)の王者たち

AIの主なメリットの1つは、テクノロジーの民主化により、通常の開発エコシステム外の人々が短時間でアプリケーション全体をコーディングできるようになることです。新世代のフロンティアAIモデルは、最小限のガイダンスで、かつてない速度でソフトウェアを分析し、コードを生成し、ワークフローをシミュレートできます。

セキュリティの観点から見ると、これは2つの方向で機能します。脆弱性を検知してパッチを適用する機能は、同時にそれを武器化することもできます。製品セキュリティチームにとって、これは単なる別のテクノロジーシフトではありません。脅威動向そのものの再構築です。従来のツールと同様に、フォーティネットはAnthropicやその他のフロンティアAI企業を含むAIベンダーと緊密に連携し、各モデルの最良の部分を活用しています。

最近数週間、Anthropicの「Glasswing」プロジェクトとMythosのプレビューに注目が集まっており、重要なソフトウェアの構築と保守を担当する組織に早期アクセスが提供されています。フォーティネットは、このプログラムの一環としてClaude Mythos Previewへのアクセス権を持っています。実装や調査結果の詳細は公開されていませんが、これはより広範なシフトを反映しています。フロンティアモデルは、複雑なシステムを分析、理解、テストする能力において急速に進歩しています。

脅威アクターの先を行くことが重要であるため、このレベルのコラボレーションは重要です。問題は、特定の組織がこれらのモデルで何をしているかではなく、その加速する能力が防御側全体にとって何を意味するかです。

驚異的なスピードでのセキュリティのメリット

新しいフロンティアAIモデルは、万能のロックスターセキュリティエンジニアのようなものです。最も熟練したペンテスターとコード監査人が1つにまとまっています。マトリックスのネオを思い浮かべてください。彼らはカンフーを知っています。彼らは常にコードの完全な理解を「脳」に保持しているため、どの開発者よりも製品をよく知っています。これにより、驚くべき、そしてやや神経を逆なでする能力が生まれます。

加速された脆弱性のディスカバリ

フロンティアAIモデルは、コードベースをスキャンし、従来の方法よりも劇的に速く脆弱性を特定できます。

・かつては数週間または数か月かかっていた監査とテストのタスクが、今では数時間で完了できます。

・モデルは、ゼロデイや複雑なシステムの弱点を特定するのに役立ちます。

しかし、現実には、これらのモデルは数日ごとに改善されているように見えますが、最新のフロンティアAIモデルでさえ間違いを犯す可能性があります。誤検知は依然として発生し、特定された脆弱性には既に他の減災策が講じられている場合があります。その結果、これらのモデルは最終的なソリューションではなく、ツールとして扱う必要があります。セキュリティアナリストの役割はなくなりません。AIモデルをガイドし、最も重要なことに、その調査結果を検証するために依然として必要です。彼らが行うのは分析の高速化であり、セキュリティアナリストの生産性を大幅に向上させます。

このディスカバリタイムラインの短縮は、露出期間を直接削減し、組織が事後対応的なパッチ適用から事前対応的なリスク削減へと移行できるようにします。

強化された脅威検知と対応

フロンティアAIモデルは、特に次の点で優れています。

・大規模なテレメトリデータセット全体でシグナルを関連付ける

・異常な行動パターンをリアルタイムで検出する

・SOCチームのトリアージとインシデントレスポンスを支援する

これらのモデルは、まばたきせず、眠らず、ログ行を見逃すことのない、疲れ知らずのアナリストのように機能します。干し草の山から針を見つけるその能力は、SOC環境を変革しています。

大規模なセキュリティ自動化

セキュリティエンジニアリングは、歴史的に人間の専門知識によってボトルネックとなってきました。フロンティアモデルは、そのボトルネックの解消に役立ちます。これらのモデルは次のことが可能です:

・セキュアなコードパターンを生成する

・ペネトレーションテストのワークフローを自動化する

・複雑なアーキテクチャ全体で攻撃パスをシミュレートする

これにより、チーム全体で堅牢なセキュリティプラクティスを実装する障壁が低くなり、組織は専門知識が利用可能な場所を選択的に選ぶのではなく、環境全体で一貫して高品質なセキュリティプラクティスを適用できるようになります。

拡張されたセキュリティ専門知識

私の信念は、フロンティアAIモデルは熟練した人材の必要性を完全に置き換えるほど変革的ではないということです。高品質なセキュリティ専門家は、これからも長く必要とされるでしょう。むしろ、これらのモデルは既存のセキュリティ専門家にとっての「フォースマルチプライヤー」として機能します:

・ジュニアエンジニアは専門家レベルのガイダンスを得られます。

・セキュリティチームは影響力を拡大できます。

セキュリティチームはモデルからのフィードバックに基づいて、どこから調査を開始すべきかについての洞察を得ることができ、開発者はリファクタリングの取り組みをどこに集中させるべきかを知ることができます。

これらの新しいフロンティアAIモデルで発見した最大の予期せぬメリットの1つは、脅威モデリングにおいてどれほど優れているかということです。製品とデータフローの完全な情報を頭の中に持っているため、数分で脅威モデルを作成することが簡単になります。そして、開発者が物事がどのように機能すると考えているかではなく、現在の実態に基づいているため、より正確です。

欠点

これらのモデルは、製品セキュリティ組織が改善の速度を上げるのに非常に成功していることが証明されていますが、欠点もあります。

攻撃者にとっての障壁の低下

ここで不快な対称性が生じます: 攻撃者も同じツールにアクセスできるため、フロンティアAIモデルは次のことが可能です:

・製品の内部動作に関する、これまで見られなかった詳細を提供する

・エクスプロイトコードを生成する

・ターゲットシステムの脆弱性を特定する

・複数ステップの攻撃チェーンを自動化する

これにより、高度な攻撃を実行するために必要なスキルが低減されます。かつてエリートハッカーのために確保されていたタスクが、より広範な脅威アクターのプールにアクセス可能になり、攻撃能力を持つ者の数が増加し、攻撃速度が加速しています。

実世界のシステムの脆弱性を迅速にディスカバリし悪用できるモデルの台頭は、銀行業や医療などの高リスクセクターで警鐘を鳴らしています。しかし、防御側は、テレメトリ、制御、および対応がすでに統合されている環境において構造的な優位性を獲得し、攻撃者が容易に回避できない方法で、大規模にアクティビティを検出し封じ込めることができます。

デュアルユース脆弱性ディスカバリ

バグの修正を支援する同じモデルが、他の誰かが先にそれらを見つけるのを支援することができます。

・AIはソフトウェアバージョンを区別または比較し、数秒で変更を特定できます。

・AIはパッチを容易にリバースエンジニアリングできます。

・AIは脆弱性の特定とエクスプロイト開発のタイムラインを数か月から数時間に圧縮できます。

その結果、露出ウィンドウが縮小します。迅速にパッチを適用しなければ、他の誰かがより速く武器化します。成功する組織は、減災を手動ワークフローではなく自動化されたプロセスとして扱う組織です。

フォーティネットのAI対応製品セキュリティ

フォーティネットは、AI誘導ファジング、ペネトレーションテスト、コード分析など、セキュリティ分析を強化するためにAIを長年使用してきました。AnthropicのMythos Previewなどのフロンティアモデルは、その軌跡の継続を表しており、ソフトウェアの分析とテストにおいてより大きな能力を持っています。この変化は重要ですが、基本を変えるものではありません。フォーティネットは、問題を迅速かつ責任を持って特定、軽減、修復するために設計された成熟した脆弱性管理および開示プログラムを維持しています。製品は、設計段階からのセキュリティ、デフォルトでのセキュリティ、およびAI加速攻撃の影響を制限する多層防御アプローチで構築されています。

Mythos Previewなどのフロンティアモデルへのアクセスには、厳格な使用期待が伴います。これらのモデルは、フォーティネットシステム全体の脆弱性ディスカバリと修復をサポートするために、管理された環境で使用されます。これらは外部ターゲットに対する攻撃的な調査には使用されず、出力はアクションが取られる前に確立されたセキュリティレビュープロセスを通じて検証されます。

AIの時代を生き抜く方法

私は以前、AIを単なるツールと考えており、他のツールと同様に、それを使用する人と同じくらい優れているだけだと思っていました。しかし、最近のモデルパフォーマンスの向上により、これは単なる新しいツールではなく、軍拡競争になっていることに気づきました。新しいフロンティアAIモデルは、セキュリティを向上させるだけではありません。それらはサイバー紛争の経済性を再構築しており、完全なマインドセットの変化を必要とする変化です。

フロンティアモデルへのアクセスは、規律の必要性を排除するものではありません。それは、その規律を誤った場合の結果を増大させます。これらの新しいモデルは、脅威アクターがパッチをリバースエンジニアリングすることを容易にし、タイムリーな修復を鍵とします。詩的な表現で言えば:

・防御側は速度と規模を獲得します。

・攻撃者は可視性と自動化を獲得します。

・バランスは絶えず変化します。

この新しい領域で生き残るために、組織は進化する必要があります。そして迅速に進化する必要があります。

減災サイクルを劇的に短縮する

リバースエンジニアリング攻撃が発生すると予想される速度を考えると、私たちの主要な防御メカニズムは、まず減災を行い、後でパッチを適用することになります。減災は最も安全なデプロイメントから始まります。これは、フォーティネットがコミットしているCISA主導の誓約である、セキュア・バイ・デフォルト戦略を通じて推奨しているものです。以下はフォーティネットデバイスのいくつかの例ですが、他のベンダーでも概念は同じです:

・パスワード複雑性ポリシーを適用します。

・多要素認証 (MFA)を有効にします。

・local-inポリシーを使用して管理インタフェースへのアクセスを制限するか、さらに良い方法として、インターネットに面したインタフェースからFortiGateへの管理アクセスを削除し、代わりに内部またはアウトオブバンド方式で管理します。

・設定のためのベストプラクティスの推奨事項に従います。

・最も露出しクリティカルな攻撃対象領域を理解し、これらのデバイスのセキュリティを優先します。

・すべてのデバイスからログを収集し、インフラストラクチャ全体で継続的な脅威ハンティングを実行します。

・デバイスを最新の状態に保ち、パッチを適用します。インターネットに面したデバイスに最優先で対応します。

しかし、AIツールを使用する攻撃者は、公開から数時間以内に脆弱性を悪用できるため、自動化が鍵となります。これらの攻撃者に先んじるためには、1秒1秒が重要だからです。四半期ごとの変更ウィンドウの時代は終わりました。スピードがクリティカルです。

一時的な減災が不可欠になります。フォーティネットは、組織がパッチを適用する機会を得る前に、場合によっては修正が利用可能になる前でさえ、IPSのようなシグネチャで問題を迅速に修復する仮想パッチの概念を推進してきました。仮想パッチが利用できない場合、ベンダーから明確に定義された回避策が減災の鍵となります。

組織は、アーキテクチャ設計段階でこの変化に備える必要があります。アップグレードに対する一般的な不満は、「税務シーズン/ブラックフライデー/クリスマスなどのため、ビジネスをオフラインにできない」というものです。それを変える必要があります。フォーティネットは、FortiGate Session Life Support Protocol(FGSP)などのゼロインパクトアップグレード機能により、これをよりシンプルにするソリューションを提供しています。これにより、セッションを同期し、クラスタからデバイスを切り離し、パッチを適用して再挿入する際に、パケットロスやネットワークトラフィックの中断を発生させずに実行できます。

FortiSOAR(セキュリティオーケストレーションおよびレスポンス)などのツールを使用して、すべてのベンダーの自動化プレイブックに対するこのパッチ適用プロセスを加速できます:

・脆弱なシステムを特定する

・仮想パッチなどの即時回避策を実装する

・パッチを特定する

・変更ウィンドウを開く

・パッチをプッシュする

結論

より広範な業界コラボレーションの一環として、Glasswingのような早期アクセスプログラムからの洞察は、匿名化された集約学習に貢献します。目的は、孤立した優位性を生み出すことではなく、エコシステム全体のセキュリティのベースラインを引き上げることであり、それによって組織がより安全な開発および対応プラクティスを採用できるよう支援します。

フロンティアAIモデルは急速に進化しており、今後も進化し続けるでしょう。フォーティネットは、自社のコードベース内の脆弱性を体系的に特定して修正することで、この変化に備えてきました。過去2年間で、開示された脆弱性の68%は社内で発見されました。これは、脆弱性が外部で発見され武器化される前に、露出を減らすことに焦点を当てた予防的セキュリティモデルを反映しています。AIが脆弱性のディスカバリへの障壁を下げるにつれて、このアプローチはますます重要になります。

リスクのタイムラインは変化しました。検出、検証、および減災は、継続的で統合されたプロセスとして機能する必要があります。ベンダーは、ライフサイクルの早い段階でAIを適用し、修復サイクルを短縮し、避けられない脆弱性の影響を制限するために防御的エンジニアリング技術を使用する必要があります。これを実行できる組織は、より高い可視性と制御性を持って運用できます。実行できない組織は遅れをとることになります。

セキュリティは一貫した実行に依存します。スケールのために設計されたシステムによってサポートされる、より迅速な対応モデルが現在求められています。フォーティネットは、その変化をサポートするために構築されています。

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この記事の編集者は以下の記事もオススメしています

-

sponsored

AI導入により変化する組織、異なるセキュリティの考え方が必要 -

sponsored

AI・量子時代に対応せよ FortiOS 8.0が再定義するセキュアネットワーク -

sponsored

AI導入が加速するほど危険は広がる セキュリティが追いつかない現実とサミットの意義