第16回 “あのセキュリティ事故”はどうやったら防げた? 検証委員会

全自動化で「人材」「コスト」の課題をクリア、中小企業でも導入できる“第2世代EDR”FortiEDR

油断した中小企業、大手の取引先をランサムウェア感染させ取引停止に! どうやったら防げた?

提供: フォーティネット

■今回のセキュリティ事故:

都内にあるM社は、コールセンターや伝票入力、経理処理などの代行サービスを展開するBPO(業務アウトソーシング)企業だ。社員数はおよそ100名と規模は小さいが、取引先には大手有名企業も名を連ねる。安価なサービス料金と、顧客からの細かなリクエストにも対応できる柔軟さが強みだ。

受託業務では個人情報を取り扱うケースが多いため、近年のM社では、個人情報保護やサイバーセキュリティ対策に力を入れている。

ただし、小さな会社なので、経営層はIT予算、特にセキュリティ予算の増額には消極的だ。現在の取り組みの中心は、社員の意識向上を目的とした社内研修であり、社長は口ぐせのように「ハッカーも、ウチみたいな小さな会社をわざわざ狙わないだろう」と言っている。

M社に導入されているセキュリティソリューションとしては、ネットワークに設置した次世代ファイアウォール(NGFW)と、業務PCにインストールしたアンチウイルスソフト(EPP:エンドポイント保護)がすべてだった。

そんなある日、M社の取引先の1社である大手企業、B社から緊急の連絡が入った。数日前にB社内でランサムウェア攻撃の被害が発生し、詳しい調査を進めた結果、M社から納品されたデータが感染源となり、攻撃者の侵入を許したことが分かったのだという。

M社内は騒然となった。この知らせを受けてM社でも緊急調査を行ったところ、社内にある数台のPCが、B社で発見されたものと同じマルウェアに感染していることが分かった。そのPCで作業したデータがB社に納品され、それがB社内への感染拡大とランサムウェア被害の発生につながったと見られる。いわゆる「サプライチェーン攻撃」である。

B社以外にも、M社がデータ入力業務を受託している取引先は多くある。調査を進めた結果、感染データが納品されたケースはB社だけだったものの、B社を含む複数社から入力業務を請け負ったデータが、攻撃者により盗み出された可能性があることも分かった。つまり、M社自身も情報漏洩の被害に遭っていたわけだ。

M社ではすぐに取引先各社へ連絡し、謝罪と事情説明を行った。納品データ経由の感染拡大や情報漏洩について、後日あらためて金銭的補償などを協議していくことになったうえ、取引先各社から「確実な再発防止策が示されるまで、M社との取引は見合わせたい」との通達を受けた。

これまでサイバー脅威のビジネス影響を軽く見ていたM社の経営層は、突如襲いかかった経営危機に頭を抱えた。再発防止策としてセキュリティ対策の強化は必須だが、大幅なコスト増になるのは避けたい。情報セキュリティ専任の担当者がいないため、IT担当者2名が兼務で担当せざるを得ないが、新たにセキュリティソリューションを導入しても運用管理ができるのか心配だ。……そもそもこの事故は、どうやったら防げたのだろうか?

※このストーリーはフィクションです。実在する組織や人物とは関係ありません。

「むしろ中小企業こそ危ない」現在のサイバー脅威状況、SCS評価制度も始まる

いまや「サイバーセキュリティは経営課題」と言われるまでになっている。今回取り上げたM社の事例からも分かるように、セキュリティ事故の発生によって、会社の存続にも関わるような事態を招きかねないからだ。しかし、M社のような中小企業では、IT/セキュリティに対する予算や人員の割り当てが少なく、セキュリティ対策の強化も思うように進んでいないのが実態だ。

M社の社長のように「小さな会社だからサイバー攻撃で狙われない」という考えを持つ人も多い。だが、現在ではそれは間違いだ。現在のサイバー脅威状況を考えると、「むしろ中小企業こそ危ない」と言える。

まず、現在発生しているサイバー攻撃の大半は、特定の企業や組織を狙った攻撃(標的型攻撃)ではない。フィッシングメールをばらまく、インターネット上で大量のポートスキャンを実行するなど、手当たり次第の行動から始まるのだ。そこで“獲物”(企業や組織)が引っかかったら、ネットワークへ侵入して内部情報を精査する。金銭に結びつきそうであれば、機密情報を盗み出す、システムを暗号化してダウンさせる、脅迫するなど、攻撃フェーズを進める。つまり、“セキュリティの穴”があれば、企業規模に関係なく攻撃ターゲットにされうる。

そして「サプライチェーン攻撃」というトレンドもある。これは、セキュリティ対策が厳重な大企業に侵入するために、まずは対策が手薄な取引先(サプライチェーン)の中小企業に侵入し、そこを“踏み台”として大企業への侵入を図る攻撃手法だ。また、今回取り上げたM社のように「業務委託先から情報漏洩が発生する」かたちでの事故も、実際に国内で発生している。

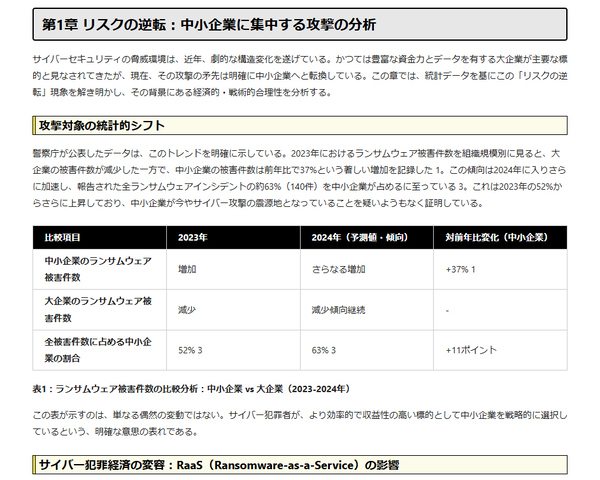

こうした理由から、現在は「むしろ中小企業こそ危ない」状況であり、中小企業のセキュリティリスクも高まっていると言ってよい。事実、警察庁がまとめているランサムウェアの被害届け出状況を見ると、直近では大企業の被害件数が減少する一方、中小企業の被害件数が急増している。

最新のランサムウェア被害統計を見ると、中小企業における被害が急増している。攻撃者が明確に中小企業をターゲットにしていることも指摘されている(出典:東京都産業労働局)

中小企業の場合、サイバー攻撃で発生する業務システムのダウン、事業活動の中断という直接的な被害もさることながら、取引先からの信用や評判の失墜、取引の見直し/中止といった被害のほうが、会社として被るダメージは大きいだろう。ときには、会社の存続に関わるような事態にも発展しかねない。

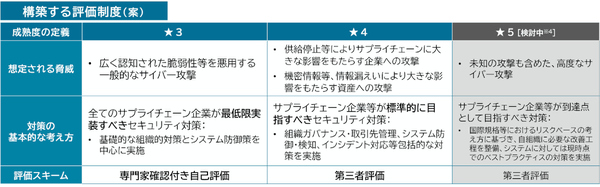

経済産業省では現在、中小企業におけるセキュリティ対策の強化を促す目的で、「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」の策定を進めており、2026年度中の制度開始を目指している。

これは、一定の評価基準に基づいて、自社のセキュリティ対策の成熟度レベルを取引先に示せるようにするものだ。この制度がスタートすれば、特に中小企業では、取引先から対策レベルを提示するよう求められるケースが増えるはずだ。

もっとも、企業を狙ったサイバー攻撃は止むことなく続いている。この制度がスタートしてから対策を始めるのではなく、中小企業のセキュリティ対策強化は「いますぐ」検討を始めるべきである。

現在検討されている「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」の評価案(出典:経済産業省)

この連載の記事

- 第14回

sponsored

化学メーカーの研究データが漏洩! 脆弱性診断が見落としたVPN装置… どうやったら防げた? - 第13回

sponsored

病院から患者の個人情報漏洩! “AI世代”研修医が引き起こしたシャドーAI事故……どうやったら防げた? - 第12回

sponsored

工場内からサイバー攻撃発生、しかし攻撃元が見つからない! ……どうやったら防げた? - 第11回

sponsored

工場の“サポート切れOSパソコン”がランサムウェアの感染源に! ……どうやったら防げた? - 第10回

sponsored

広告制作で無許可の“シャドーAI”利用、発表前の商品情報が漏洩! どうやったら防げた? - 第9回

sponsored

建設現場で協力会社のPCがランサムウェア感染、工事がストップ! どうやったら防げた? - 第8回

sponsored

ニセ広告にだまされ社員のPCがランサムウェア感染! どうやったら防げた? - 第7回

sponsored

社員の“シャドーAI”利用で、取引先の情報が漏洩! どうやったら防げた? - 第6回

sponsored

95Gbpsの大規模DDoS攻撃で、予約サイトがサービス停止に! どうやったら防げた? - 第5回

sponsored

クラウドのサービス開発で健康データ4万件が漏洩の危機! どうやったら防げた?