第回 “あのセキュリティ事故”はどうやったら防げた? 検証委員会

サイバー攻撃の侵入と拡大を根本から防ぐ“脱VPN”と「Fortinet ユニファイドZTNA」

「わずか3日」で狙われたVPNの脆弱性! 対策が後手に回り500GBの情報漏洩… どうやったら防げた?

提供: フォーティネット

■今回のセキュリティ事故:

中堅食品商社のK社では、長年に渡ってVPNを利用してきた。もともとは、海外出張中の社員が社内システムにアクセスできるよう用意したものだったが、コロナ禍をきっかけにリモートワークが浸透し、ここ数年は幅広い社員がVPNを便利に利用するようになっていた。

しかし、2025年の秋も深まりつつあったある日、K社の社長とCIO宛に1通の脅迫メールが届いた。

そのメールには、K社のファイルサーバーからおよそ500GBのデータを盗み出したこと、このデータには社員の個人情報や取引先との商談情報が含まれていること、72時間以内に身代金300万ドル(約4.5億円)を支払わなければ機密情報をリークサイトで公開し、さらには取引先にも知らせる用意があることなどが記されていた。

突然の脅迫に、K社社内は騒然となった。緊急調査の結果、脅迫メールの差出人“Ransome Rabbit”は実在するサイバー犯罪グループの名前であり、世界中の企業をターゲットに脅迫を繰り返していることが分かった。脅迫メールには「情報を盗み出した証拠」として機密情報の一部が添付されていたが、すべて本物だった。さらに、攻撃を受けたファイルサーバー上には、ご丁寧にも“犯行声明”のファイルまで残されていた。脅迫グループの主張は嘘ではない。

脅迫への対応は、社長と法務部長が中心となり、警察や顧問弁護士とも連携しながら慎重に進めることになった。一方でCIOには、サイバー攻撃がK社に侵入できた原因を究明して、早急に再発防止策を取ることが求められた。

ただし、今回の侵入原因は調査を始めてすぐに判明した。K社が利用しているVPN装置のファームウェアに脆弱性があり、これが悪用されたのだ。VPN装置の脆弱性を突く攻撃手法は、Ransome Rabbitがこれまでもよく使ってきた手口だという。

しかし、なぜK社のIT部門は「すぐに」原因が分かったのか。それは脆弱性の存在をすでに知っていたからである。この脆弱性はCVE(共通脆弱性識別子)データベースに登録/公開されており、VPNベンダーからもファームウェアを更新するよう呼びかけが始まっていた。そのため、攻撃発生の知らせを受けたK社エンジニアは、まずVPNの脆弱性を疑い、ログを精査して侵入の痕跡を発見したのだ。

問題は、攻撃者たちの動きが非常に速かったことである。この脆弱性が公開されたのは月曜日、そして攻撃が実行されたのはわずか3日後の木曜日だ。実は、脆弱性を把握していたK社IT部門でも、緊急メンテナンスとしてVPNへのパッチ適用を行う計画だった。ただし、海外出張中の社員も利用するため、平日は夜間も含めて作業ができず、日曜日の夜を待って行う予定になっていた。こうした“対応スピードのギャップ”を突かれたのだ。

脆弱性の存在まで把握していたにもかかわらず、攻撃を防げず被害が発生してしまったことに、K社CIOは頭を抱えてしまった。再発防止のため、今後は脆弱性が公開されたらすぐにパッチ適用を行う方針をとることも考えられるが、そのたびに利用をストップせねばならず、業務に与える影響が大きすぎる。……このセキュリティ事故は、どうやったら防げたのだろうか?

※このストーリーはフィクションです。実在する組織や人物とは関係ありません。

サイバー攻撃の“侵入口”として狙われるVPNに「2つのセキュリティ課題」

企業へのサイバー攻撃やランサムウェア攻撃において、企業がよく利用するVPN(リモートアクセスVPN)装置が悪用されるケースが多発している。

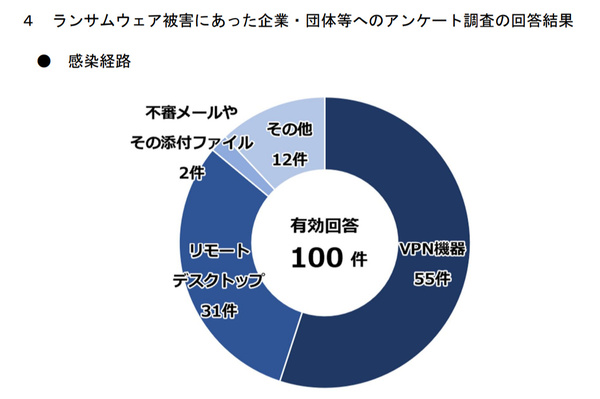

警察庁がまとめた「令和6年(2024年)におけるサイバー空間をめぐる脅威の情勢等について」によると、ランサムウェア被害に遭った企業の過半数が、攻撃者が企業内部のネットワークに入り込む原因となった感染経路として「VPN装置」を挙げている。

そして、この傾向は令和7年(2025年)上半期になっても続いているという。実際に昨年、日本企業が大規模な業務停止を余儀なくされ話題となった複数のランサムウェア攻撃においても、攻撃者の“侵入口”としてVPNが悪用されたと言われている。

ランサムウェアの感染経路(侵入経路)として最も多いのが「VPN装置」である(画像出典:警察庁)

今回取り上げた事故事例からは、2026年現在、VPNが抱える「2つのセキュリティ課題」が見えてくる。

1つめの課題は、サイバー犯罪者が攻撃を実行するスピードと、防御側の企業が対策を行うスピードとのギャップだ。現在のサイバー攻撃は、防御側の対策を上回るスピードで新たな攻撃手法を次々に取り入れ、防御側を圧倒している状況にある。

フォーティネットが発行した「グローバル脅威レポート(2025年版)」によると、新たに見つかった脆弱性がサイバー攻撃に悪用され始めるまでの期間は、すでに「平均5.4日」まで短期化している。その一方で、企業側が公開されたパッチを実際に適用するまでには「平均25~30日」がかかると言われる。つまり、攻撃側の素早い動きに、防御側の対応がまったく追いついていない状況だ。

もっとも、今回取り上げたK社がそうであったように、企業側が対策スピードを上げられない理由もある。

システムへのパッチ適用や設定変更を行う前には、変更を行っても不具合が出ないことを確認する必要がある。さらに、メンテナンス作業はシステムのシャットダウンや再起動を伴うことが多く、その作業中は業務で利用できなくなる。業務への影響を避けるために、あらかじめ社内に告知したうえで、休日の夜間などを待ってメンテナンス作業を行うのが一般的だ。

「脆弱性やパッチが公開されるたびに、業務を止めてでも緊急メンテナンスを行う」という運用は、セキュリティ対策という視点からは理想的かもしれないが、ビジネスとのバランスを欠いており、現実には不可能だろう。

「いったん侵入されたらお手上げ」というセキュリティ課題も

VPNが抱えるもう1つのセキュリティ課題が、ひとたび攻撃者がVPNの“関門”を突破し、内部ネットワークに侵入してしまうと、その後の自由な活動(攻撃行動)が食い止められなくなってしまうことだ。これは、これまで一般的だった「境界型防御」セキュリティモデルの限界とも言える。

そもそもVPNへの攻撃では、脆弱性の悪用よりも「認証情報の悪用」のほうが多く発生しているという。ID/パスワードという単純な認証情報は、パスワードの総当たり攻撃、社員に対するフィッシング攻撃、あるいはダークウェブでの売買などを通じて、たやすく入手できるのが実態だ。

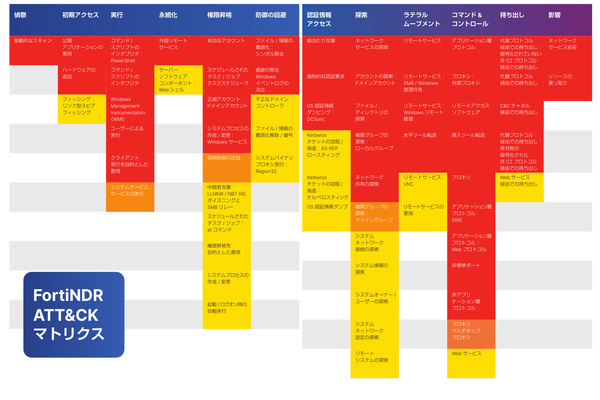

VPNの脆弱性を突く、あるいは認証情報を不正利用することで正規ユーザーになりすました攻撃者は、リモートから社内のアプリケーションへ自由にアクセスできるようになる。現在のランサムウェア攻撃では、ここから内部のActive Directoryサーバーなどを攻撃して管理者アカウントを奪取し、エンドポイント(PCやサーバー)のセキュリティを停止させたうえで、ランサムウェアを配布/実行する――という流れが一般的だ。

このように、侵入した攻撃者が企業内部で攻撃を拡大していっても、VPNではその動きを検知、ブロックすることはできず、「お手上げ」になってしまうのが実態である。

内部ネットワークに侵入した攻撃者は、段階的に攻撃を拡大していく(画像出典:2025年 フォーティネット グローバル脅威レポート)

この連載の記事

- 第14回

sponsored

化学メーカーの研究データが漏洩! 脆弱性診断が見落としたVPN装置… どうやったら防げた? - 第13回

sponsored

病院から患者の個人情報漏洩! “AI世代”研修医が引き起こしたシャドーAI事故……どうやったら防げた? - 第12回

sponsored

工場内からサイバー攻撃発生、しかし攻撃元が見つからない! ……どうやったら防げた? - 第11回

sponsored

工場の“サポート切れOSパソコン”がランサムウェアの感染源に! ……どうやったら防げた? - 第10回

sponsored

広告制作で無許可の“シャドーAI”利用、発表前の商品情報が漏洩! どうやったら防げた? - 第9回

sponsored

建設現場で協力会社のPCがランサムウェア感染、工事がストップ! どうやったら防げた? - 第8回

sponsored

ニセ広告にだまされ社員のPCがランサムウェア感染! どうやったら防げた? - 第7回

sponsored

社員の“シャドーAI”利用で、取引先の情報が漏洩! どうやったら防げた? - 第6回

sponsored

95Gbpsの大規模DDoS攻撃で、予約サイトがサービス停止に! どうやったら防げた? - 第5回

sponsored

クラウドのサービス開発で健康データ4万件が漏洩の危機! どうやったら防げた?