ESET/サイバーセキュリティ情報局

MDRとSOCの違いとは? MDRのポイントを解説

本記事はキヤノンマーケティングジャパンが提供する「サイバーセキュリティ情報局」に掲載された「MDRとSOC、セキュリティ体制構築のベストプラクティスとは」を再編集したものです。

高度化・巧妙化するサイバー攻撃への対策として、セキュリティ業務のアウトソーシングサービスが登場している。中でも、SOCの機能を代替するとされるMDRへの注目度が高まっている。この記事では、MDRの概要や、どういったインシデントに有効なのかを踏まえながら、セキュリティ体制構築のベストプラクティスを考察していく。

MDRとSOCの違いは?

日増しに巧妙化するサイバー攻撃に対抗すべく、企業・組織ではセキュリティ体制の強化が急務となっている。そうした状況において、セキュリティ領域の業務を一部アウトソーシングする動きも進んでいる。そこで注目を集めているのがMDR(Managed Detection and Response)だ。

MDRとは、簡潔にまとめると、EDRやXDRといった脅威の侵入のモニタリングを行うソリューションの運用、そして侵入後の事後対応をアウトソーシングできるサービスだ。MDRでは、セキュリティを専門とするベンダーが支援を行うが、あくまですべての業務をアウトソーシングするわけではなく、社内の専任組織との連携が前提となる。したがって、そもそもセキュリティ体制が社内で構築されていない場合、SOCやCSIRTといったセキュリティ専任組織の設置が求められる。

・SOCとは

端的に言えば、セキュリティインシデントの検知に重点を置くのがSOC(Security Operation Center)だ。サーバーや社内ネットワーク、エンドポイントなどの常時監視が求められる。設置するセキュリティソリューションから出力されるログを分析し、攻撃の兆候を検知するなどの業務を行う。

・CSIRTとは

SOCで検知された攻撃やインシデントへの対応を行うのがCSIRT(Computer Security Incident Response Team)だ。侵入を最小限に食い止めるための初動対応だけでなく、緊急時以外はセキュリティ情報の収集や従業員教育などを担うこともある。

SOCもCSIRTも担当する領域が広く、業務も多岐にわたることから、企業・組織内でチームとして活動するケースが多い。ただし、そのためにはセキュリティの専門性を有する人材を配置する必要があり、設置を検討する企業・組織にとっては、そうしたセキュリティ人材の不足が大きなハードルとなっている場合も少なくないだろう。

MDRのサービスによっては、こうしたSOCやCSIRTの業務の一部を代替するものもある。そのため、セキュリティの専門人材を自社で配置することが難しい企業・組織において、MDRを導入する動きが進んでいる。

SOCとCSIRTは何が違う?インシデント対応で求められる組織構成とは?

MDRが請け負うセキュリティ領域

MDRは厳密に言えば、EDRやNDR、XDRなどの高度なセキュリティソリューションの運用を請け負うサービスだ。EDR、NDR、XDRはいずれもインシデントの検知・対処に重点を置くソリューションだが、それぞれカバーする範囲が異なる。

・EDR(Endpoint Detection and Response)

エンドポイントでマルウェアによる不審な動きがないかどうか常時監視を行い、ログを取得するソリューションがEDRだ。ログデータはサーバー上に集積され、分析処理が行われる。疑わしい挙動の兆候が検知されると、すぐに管理者に通知し、速やかに隔離する。システムへの侵入を前提に、事後対応を効率的かつ迅速に行うことで、被害の最小化を目指す。

・NDR(Network Detection and Response)

社内のネットワークを流れるトラフィックを包括的に監視することで、未知・既知のリスクにリアルタイムで対応するというゼロトラストのセキュリティ概念をもとにしているソリューションがNDRだ。専用のハードウェアをネットワークに組み込み、行き交うパケットのふるまいを監視してネットワーク全体の異常を検知する。

・XDR(Extended Detection and Response)

EDR、NDRのように監視対象を限定せず、統合的に集中管理するソリューションがXDRだ。XDRの「X」は「Cross(横断した)」あるいは「Extended(拡張した)」の意味であり、全体を俯瞰してリスクを監視、可視化する。

つまり、EDR、NDR、XDRの中で最も広範囲をカバーするのがXDRだ。昨今のランサムウェアをはじめとするマルウェアの脅威はエンドポイント、ネットワーク、いずれかを常時監視すれば防げるものではなく、それぞれをシームレスに監視・分析することが求められる。

こうした時代背景によりXDRが登場したものの、監視範囲が広がる分だけ、分析すべき領域も増えてしまうことがネックとなる。また、こうしたソリューションの運用にも専門的な知識・経験を有した人材の配置が必要となる。そのため、そうした運用を「マネージド(Managed)」するアウトソーシングサービスとしてMDRが注目されているのだ。

MDRが有効なインシデント例

近年のサイバー攻撃において攻撃者は侵入の糸口を掴むべく、「隙」を探し出し狙いを定める。そうした一連の攻撃活動を高度な監視体制によって早い段階で検知し、対処できれば被害の影響を最小限に抑えられる。昨今、世間を賑わせた以下のようなインシデント例にもMDRが有効な対策となり得る。

・ランサムウェア攻撃

ランサムウェア攻撃ではVPN機器やRDPの脆弱性を悪用するケースが多い。これらの攻撃は従来の監視だけでは初期段階の検知が難しく、侵入後にラテラルムーブメント(水平展開または横展開)などでランサムウェアが拡散され、データの窃取や不正に暗号化をされてしまった後では被害の影響を抑えられない。そのため、高度な監視体制で不正な侵入を迅速に検知し、早い段階から対処していくことが求められる。MDRの導入が有効だと言えるのはそのためだ。

・Emotetなどのマルウェア攻撃

たびたび流行を繰り返すマルウェアの1つがEmotetだ。再流行のたびに手口を巧妙化させることもあり、IPAをはじめ、公的機関などではたびたび注意喚起が行われている。Emotetの主な侵入経路はメールとなるが、手口が進化していることから完全なる予防は困難となりつつある。

そのため、仮にEmotetに感染してしまった場合でも、その影響範囲が広がらないうちに感染端末を隔離することが重要だ。MDRのように、エンドポイントなどの兆候を常時監視することで、こうした対処も可能となる。

・サプライチェーン攻撃

サプライチェーン攻撃もマルウェア攻撃同様、昨今の日本国内の企業・組織を狙うサイバー攻撃の代表例だ。近年のサプライチェーン攻撃では、関連企業や海外拠点、委託先などから初期侵入を試み、そこを踏み台として本命のターゲット企業へ侵入を行っていく。そうした攻撃の兆候を早い段階で掴み、隔離するためにも、高度な監視体制を確立するMDRが有効だ。

いずれのインシデントにおいても、何かしら不正な兆候が見つかった際に、どれだけ迅速に対処できるかがその後の被害を最小化できるかの明暗を分ける。このように、インシデントの発生を前提に、その兆候を可能な限り早いタイミングで検知するためにも、高度な監視体制が求められる。MDRは監視・運用をアウトソースすることで、高度な監視体制を実現するソリューションなのだ。

サプライチェーン攻撃はなぜ起こる?中小・零細企業が講じるべき対策とは?

MDR選定時に注意すべき5つのポイント

先述のとおり、昨今の高度なサイバー攻撃に対抗するために有効なMDRだが、選定する際に注意すべきポイントを以下に挙げていく。

・検知力の高さ、誤検知の低さ

ゼロデイ攻撃を挙げるまでもなく、昨今のサイバー攻撃はその攻撃サイクルが自動化・高速化している。そのため、未知・既知を問わずセキュリティインシデントを検知するエンドポイント保護(EPP)とXDRの検知率の高さはもちろんのこと、誤検知率の低さが製品には求められる。

・24時間365日対応

サイバー攻撃は、いつ何時起こるかわからない。そのために常時監視を行う必要性があり、何かしら攻撃の兆候を検知したりインシデントが生じたりした際には、速やかな対処が求められる。24時間365日で対応可能という点はMDRでは当然の要件となる。

・国内、日本語対応

インシデント発生時、多くの場合で社内は少なからず混乱に陥ってしまう。そのため、普段から外国語を使用していても、緊急時には理解がおぼつかなくなるものだ。緊急時は一刻も早く、正確な判断・対処が求められるため、母国語で対応するサービスが望ましいだろう。

・自社に応じたチューニング

企業によって事業内容、社内体制が異なるのに加え、インシデントの起こるパターンも異なる。また、企業・組織によって利用するシステムやアプリケーションが異なるのは言うまでもない。さらには、通信のデータも異なることから、ソリューションから発せられるアラートもそれぞれ違う。平時の段階から、そうした誤検知アラートを除外、精査しておくことでアラートの精度が向上する。MDRのベンダーには、そうしたアラートの精査のための対処力、専門性が求められる。

・運用負荷の軽減

先述したとおり、サイバー攻撃の巧妙化・高度化を含め、さまざまな背景から企業・組織ではセキュリティ体制の構築が急務となっている。その一方で、XDRの運用をはじめマルウェアの駆除など、専門性が求められるものの、高度な業務を担う人材は多くの企業・組織において慢性的な不足状態に陥っている。そのため、MDRを導入することで、自社で担うことが難しい領域を補完するなど、運用負荷の軽減につながるかどうかも重要な選定の要素となり得る。

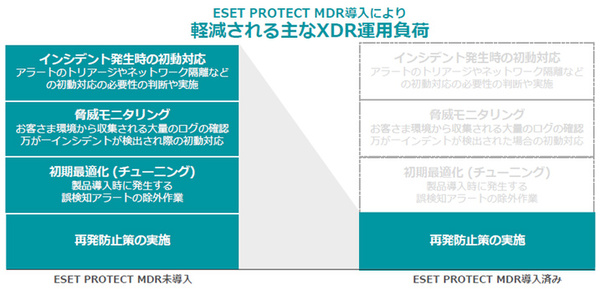

ESET PROTECT MDRでは、図1のようにインシデント発生時の初動対応、脅威モニタリング、初期最適化(チューニング)といった作業が不要となり、XDRの運用負荷は大きく軽減されることになる。また、脅威侵入の予防や検知のエンドポイント保護(EPP)/XDRと、それらソリューションの運用監視を担うMDRをワンストップで提供しているため、1つの監視ツールで一元管理が可能だ。

従来、こうした範囲の業務はSOCが担ってきたが、その代替としてMDRのようなアウトソーシングサービスの利用が増えているのだ。今後の企業・組織を取り巻く環境を鑑みても、サイバー攻撃に対処していくための業務量は増大していくことが見込まれる。結果的にこうした業務がおざなりとなれば、インシデント発生時に甚大な被害につながりかねない。

大手企業だけでなく、中堅企業などでMDRの導入機運が高まっているのも、こうした時代背景や今後を見据えた動きであることは想像に難くない。サイバー攻撃がますます激化していくことが確実視される時代において、何かが起きる前の平時にこそ、何をどのように選択するかが企業・組織には問われている。

本記事はアフィリエイトプログラムによる収益を得ている場合があります