ESET/マルウェア情報局

ネット接続機器を調べるツール「SHODAN」とは

本記事はキヤノンマーケティングジャパンが提供する「マルウェア情報局」に掲載された「SHODANって知っている?悪用されることでどのような危険があるのか?」を再編集したものです。

IoT機器の状態を検索するために開発されたSHODAN

インターネットに接続して利用される、IoT(Internet of things:モノのインターネット)製品の導入が進んでいる。一般の家庭であればスマート家電や室内をモニタリングするカメラ、プリンターなどが該当し、オフィスでもビルの入退館管理、照明や空調といった機器がインターネットに接続されるようになった。他にも、自動車や、電子カルテを含む医療機器、センサーを載せた産業機械などで、インターネットを介してデータ収集や、遠隔操作できる機能が提供されている。

IoT機器の普及が進む一方で、これらの機器がサイバー攻撃を受けるリスクが上昇している。セキュリティ対策が十分でない機器から不正なアクセスを受ける、あるいは、その機器を踏み台にした攻撃に悪用されるといったケースが報告された。

IoT活用におけるセキュリティリスクに備えるには?

https://eset-info.canon-its.jp/malware_info/trend/detail/191009.html

そのような背景もあり、インターネット接続機器のセキュリティ向上を目的として、2009年にSHODANは機器の検索エンジンとして公開された。悪意ある攻撃者よりも先に、悪用されやすい問題を発見できれば、その対策に活用できるという理屈からだ。

例えば、自社のIPアドレスをSHODANで検索し、非公開であるべき機器に関する情報が公開されていないかを確認すれば、サイバー攻撃の被害を受ける前に対策を講じることができる。SHODANで検索できる機器は、従来の検索エンジンのようなウェブサーバーだけでなく、FTPサーバー、メールサーバーに加え、ルーターやスイッチなどの機器類も含まれるのが特徴だ。

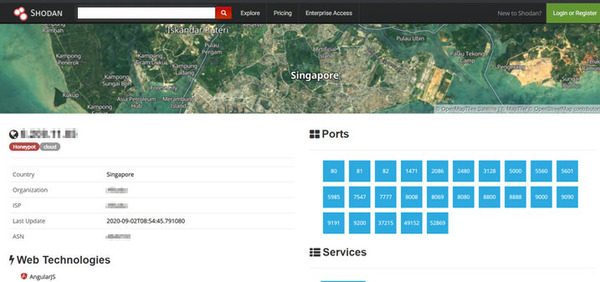

SHODANはインターネット上に公開されている機器をクロールし、IPアドレス、ポート番号、位置情報などを収集している。そして、検索結果表示のためにインデックス化を行ない、ユーザーが入力した検索条件に応じて、該当する機器が表示される。

SHODANで調べることができる情報が悪用されるリスクも

SHODANに含まれる膨大な情報を分析すればさまざまな用途に活用できる。例えば、スマート家電などのベンダーがユーザーの利用動向を知り、市場分析に活用する使い方にも応用可能だ。しかし、IoT機器の状態に関する詳細な情報が含まれるため、それが悪用されるリスクもある。具体的には、機器のバージョン情報、初期ユーザー名やパスワード、匿名接続の可否が挙げられ、悪意のある攻撃に使われてしまうといった具合だ。

IoT機器のなかにはID・パスワードが初期状態のまま使用されているものがある。これらの機器では、設置したユーザーがインターネットに公開する意図がなくても、SHODAN上の調査情報で不正にアクセスできてしまうため、被害につながる恐れがある。

IoTのセキュリティ法案成立で業界に起きうる変化とは?

https://eset-info.canon-its.jp/malware_info/special/detail/200625.html

また、特定のバージョンの機器において、サイバー攻撃で狙われる脆弱性があると発表がされた際には、SHODANの検索エンジンでそのバージョンの機器を絞り込めば、攻撃対象が容易に特定されてしまう。

他にも、SHODANの情報から不正アクセスを行ない、ウェブカメラが盗み見られる等の被害が生じるリスクがある。また、機器の設定が不正に変更されて、さらなるサイバー攻撃を招く、あるいはDoS攻撃の踏み台にされる、といったケースも考えられる。自動車、医療機器、産業機械といったIoT機器が攻撃対象になると、人命に関わる事故につながるなど、企業の経営を揺るがす大きな被害を生む可能性さえあるのだ。

ディーリンク社のカメラに潜む脆弱性を悪用し、攻撃者がビデオストリームに侵入

https://eset-info.canon-its.jp/malware_info/special/detail/190703.html

2013年には、SHODANと同様のIoT機器検索エンジンとしてCensysが発表された。IoT機器のセキュリティを強化する目的でミシガン大学によって開発されたツールであり、既知の脆弱性を持った機器を検索する機能が優れているとされる。SHODANと同様、セキュリティ対策に使われる分には問題がないが、脆弱性への対応が遅れた機器が攻撃者に悪用される危険性を内包している。

SHODANの存在を前提としたIoT機器のセキュリティ対策

SHODANやCensysなどの検索エンジンでIoT機器の情報が検索できる点を考慮し、企業・組織はもちろんのこと、各家庭においても適切なセキュリティ対策を講じなければならない。

情報システム部門の承認を受けずに、個人が所有する情報端末を業務利用するシャドーITの危険性は指摘されている。社員が適切な対策をとらないままIoT機器をインターネットに接続してしまうと、社内ネットワーク全体に対するセキュリティリスクになってしまう場合がある。企業は複雑さが増すIT環境を適切に管理する必要に迫られている点を認識する必要がある。

セキュリティ観点からシャドーITにどう対処すべきか?

https://eset-info.canon-its.jp/malware_info/special/detail/190312.html

SHODANやCensysの存在が悪者扱いされる声もあるが、IoT機器の設定・保護を適切に行なっていないことが問題であると認識すべきだ。たとえSHODANが公開されていなかったとしても、悪意のある攻撃者は、別の方法を用いて機器の状態を探り当てるはずだ。

情報処理推進機構(IPA)の資料(PDF)では、IoT機器のセキュリティ対策として以下のものが推奨されている。

・管理の明確化

通常のサーバーやネットワーク機器に比べ、IoT機器はオフィスや作業現場など、さまざまな場所で用いられているため、各機器の管理方法が曖昧になってしまうケースがある。そのため、機器ごとの管理者を明確にし、ネットワーク接続に関するルールを周知させる施策が必要になる。加えて、ペネトレーションテストなどを実施し、外部からの侵入経路がないか検証を行なうべきだ。

・ネットワークによる保護

IoT機器をインターネットに接続すると、攻撃対象となるリスクが増大する。そのため、外部ネットワークに接続する機器は必要最低限にとどめるべきだ。また、インターネットへ接続する場合はファイアウォールを経由し、許可した通信のみに限定させるようにしたい。IoT機器の管理機能を用いる場合、アクセス元のIPアドレスを限定することで管理者以外のアクセスを禁じるという方法も有効だ。

・IoT機器の設定

IoT機器自体にサイバー攻撃のリスクがある点を認識し、適切な設定を行なうようにしたい。具体的には、使用しない機能を無効化する、管理者用アカウント・パスワードを工場出荷時から変更する、ソフトウェアを最新バージョンに更新しておくといった対策が求められる。

適切な対策を講じ、IoT機器の利便性を最大限に享受する

IoT機器に限らず、ほとんどのコンピューターやインターネット上のサービスは少なからずリスクを内包している。ユーザーは、そのリスクを把握・理解した上で、適切な対策を講じなければならない。

国際的な競争力を勝ち取るためにも、企業においてさらなるデジタル化の推進は避けて通れない。IoT機器を用いた業務プロセスの自動化や、IoT機器から取得したデータを分析しての新たなビジネスモデルを構築する動きも加速している。さらに、昨今のコロナ禍が全世界的なDX(デジタルトランスフォーメーション)の動きを大きく後押ししている様相だ。こうした潮流がセキュリティの不備によって停滞してしまうのは避けなければならない。そのためにも、セキュリティの向上をはじめ、業務の見直しやガバナンスを徹底していくことが企業には求められている。

本記事はアフィリエイトプログラムによる収益を得ている場合があります