日本国内におけるマルウェア検出数トップ10や、ダークウェブにおけるトレンドなどを報告

キヤノンMJが「2019年上半期マルウェアレポート」公開

キヤノンマーケティングジャパン(キヤノンMJ)は2019年9月20日、2019年上半期(1~6月期)に検出されたマルウェアや、発生したサイバー攻撃事例をまとめた「2019年上半期マルウェアレポート」を公開した。日本国内における検出数統計や、ダークウェブにおける犯罪者の挙動トレンドなども報告している。

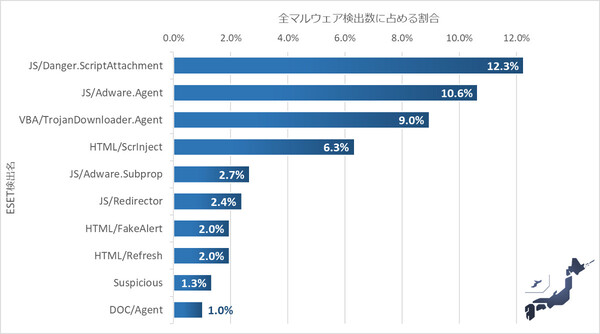

まず2019年上半期の日本国内で、最も多く検出されたマルウェアは「JS/Danger.ScriptAttachment」で、検出数全体の12.3%を占めた。これはメールの添付ファイルとして“ばらまき型”攻撃で利用されるJavaScriptで、攻撃メールの件名に日本の芸能人の名前が使われたことから、日本のユーザーを狙った攻撃と考えられる。続く第2位は、ブラウザ上に不正な広告を表示させるJavaScript「JS/Adware.Agent」、3位はVBAで作られ不正プログラムをダウンロードさせるダウンローダー「VBA/TrojanDownloader.Agent」だった。

ファイル形式別のマルウェア検出割合を見ると、世界全体ではWin32形式のマルウェアが最多となった一方で、日本国内ではJavaScript形式やVBA形式の検出が多く、メールによる攻撃が多いことが示唆される。

同レポートでは、検出されたマルウェアの中から「Emotet」「GandCrab」に注目し、それぞれを悪用した攻撃の内容を具体的に解説するとともに、攻撃の発生動向についても分析している。

Emotetは主にメール経由で侵入するバンキングマルウェアの一種だが、追加モジュールのダウンロードによってさまざまな活動(機能)を実行させられるため、現在では主に、他のマルウェアに感染させる「ローダー」として利用されている。Emotet感染を狙うばらまき型メールは2018年11月に国内で確認され、現在は一時的に検出が減少しているが、今後また機能が追加されて活動が活発になるおそれがあるという。

GandCrabは、日本国内において2019年上半期、もっとも検出数の多かったランサムウェアである。頻繁にバージョンアップされるため検出や対策が難しく、またダークウェブで展開される犯罪者向け提供サービス(RaaS:Ransomware as a Service)で販売されていたことなどが、GandCrabが流行した原因となった。ただしGandCrabの作成者は、2019年5月末に突如、提供サービスをやめることを発表している。

そのほか同レポートでは、圧縮/展開ソフト(ライブラリ)の脆弱性を悪用したマルウェア、ディープウェブ/ダークウェブで売買される脆弱性情報についても、それぞれ調査した結果からわかったことを詳しく紹介している。

2019年上半期マルウェアレポートは、下記のリンク先サイトから無償でダウンロードできる。

本記事はアフィリエイトプログラムによる収益を得ている場合があります