ESET/マルウェア情報局

特権ID管理が引き起こす思わぬ事故とは 適切な対策を解説

本記事はキヤノンITソリューションズが提供する「マルウェア情報局」に掲載された特権IDの適切な管理方法についてを再編集したものです。

従業員がシステムを利用する場合、ほとんどの場合ログイン画面を開きIDとパスワードを入力してサービスを受ける。IDには権限が割り当てられ、利用できるサービスに制限が設けられることも多い。しかし、こうした多くのユーザーが使うであろうIDとはまったく別の特殊なIDが特権IDである。システム自体を管理しメンテナンスするため、強力な権限を持つ特権IDだが、だからこそ不正の温床になりやすい。ここではそうした特権IDについて解説するとともに、具体的な管理方法を特権ID管理システムとともに紹介していく。

特権IDとは

特権IDとは、システム管理上必要となる、強力な権限を持つ管理者向けのアカウントIDのことだ。通常のIDはそのシステムが提供するサービスを受けることしかできないのに対し、特権IDはシステムそのものの起動や停止のほか、アプリケーションのインストールや削除もできる。一般的に特権IDは「root」や「administrator」として知られ、OSに対する特権IDとアプリケーションに対する特権IDに大別されると考えてよいだろう。システムを運用していくうえでは必ず必要となる特権IDだが、大きな権限を持つがゆえにシステムの改変や機密情報の持ち出し、不正なアカウントの登録といった不正行為も容易である点に注意すべきである。そして特権IDは、企業内にサーバーを設置するオンプレミスでも、企業の外にサーバーを設置するクラウドでも必ず必要になる。

特権ID管理の現状

このように高い権限と情報漏えいリスクを併せ持つ特権IDだが、多くの企業では適切な管理と程遠い状況だ。その理由は管理の難しさにある。

大規模・複雑化したシステムでは、メンテナンスに関わる作業者の数が多い。時には外注に依存することもある。こうした作業者は当然、作業内容や作業する日時も異なるため、権限に応じた期限付きの特権IDを個別に付与するべきである。しかし、特権IDの発行・管理が煩雑で面倒なことを理由に、同一のアカウントID、パスワードを特権IDとして複数人で使いまわすことも多いのが実情だ。

中小企業の場合はさらに状況は深刻といえる。特権ID管理は大企業特有の問題と他人ごとに捉え、何の対策もしていないことがほとんどだろう。導入したシステムがオンプレミス、クラウドにかかわらず、初期に設定した特権IDのパスワードを変更せず、そのまま使い続けているところも多いだろう。しかし、ずさんな特権IDの管理は、その企業規模の大小に関係なく深刻な問題を引き起こすことになる。

特権ID管理が引き起こす問題

ずさんな特権IDがもたらす問題の中で、もっとも大きいのが情報漏えいだ。特権IDを持つ作業者は、そのシステムに格納されている個人情報や機密情報を持ち出し放題。しかも、ログを改ざんすれば持ち出した痕跡すら消去できる。これでは、情報漏えいが発覚した際の原因特定も容易ではない。ずさんな特権ID管理は、きわめて情報漏えいリスクが高いといえるだろう。そのほかにも、特権IDを持っていれば、情報の改ざんやデータ消去、場合によってはシステムそのものを破壊して二度と使えない状態にすることも可能だ。 当然ながら規模の小さな中小企業でも他人ごとではない。大企業からの請負契約の際に受け取った設計データ、門外不出の技術マニュアル・・・・・・、それらが外部に流出した場合、企業にもたらすダメージは決して小さくないはずだ。

ずさんな特権ID管理が原因のセキュリティ事故

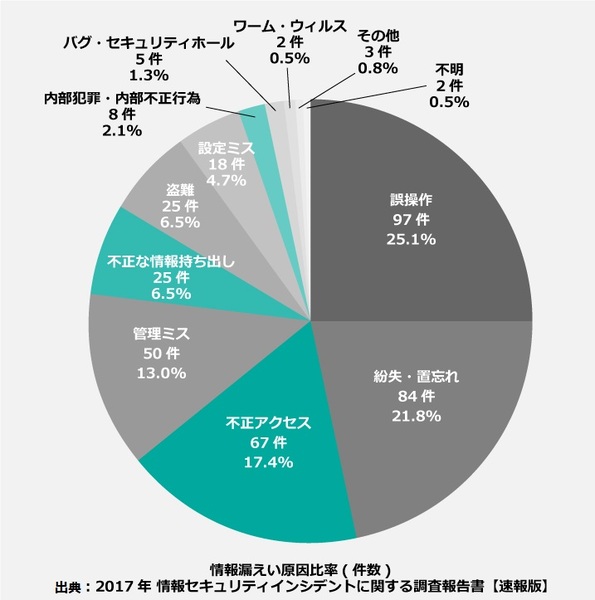

2018年6月、JNSA(NPO日本ネットワークセキュリティ協会)が、「2017年 情報セキュリティインシデントに関する調査報告書【速報版】」を発表した。これによると、情報漏えいの原因のうち約半分は「誤操作」や「紛失・置忘れ」であるが、特権ID管理が原因と思われる情報漏えいも、「不正アクセス67件、17.4%」、「不正な情報の持ち出し25件、6.5%」、「内部犯罪、内部不正行為8件、2.1%」と無視できない数字となっている。これらを合計すると全体の25.9%、100件に達する。

それでは、実際にずさんな特権ID管理が原因でどのようなセキュリティ事故も起きているのだろうか。具体的にみていこう。

-某大手通信教育事業者

流出した個人情報が3,500万件にのぼる大規模な個人情報漏えい事故で、2014年9月に発覚した。この事件処理に関連して260億円もの特別損失を計上している。

同社ではシステムの開発・運用をグループ会社にておこなっていたが、一部業務を外部企業に委託。さらに、その外部企業は別の外部企業に再委託しており、個人情報の流出に加担した作業者は再委託先の従業員であった。この作業者は私物のスマートフォンを充電目的で業務用パソコンに接続する際、本来は機能するはずの外部媒体への書き出し制限が機能しないことを発見。スマートフォンに大量の顧客情報を格納し、持ち出したという。

本事故を受けて、同社はセキュリティ強化のひとつとしてシステムや情報へのアクセス制御(権限付与の厳格化、ID・PWの管理強化 等)を発表しており、個人情報を閲覧のみできる権限と操作可能な権限を分けた上で操作ログや動作を完全監視し、データの出力を不可能にしたという。

-某総合印刷会社

2007年に発覚した情報漏えい事故で、流出した個人情報の件数は864万件。同社が預かる取引先の顧客情報15万件を持ち出したとして業務委託先社員を調査しところ、5年にわたり合計43社846万件もの個人情報を流出させていたことが発覚した。

同社では、個人情報保護の観点からサーバールームへの生体認証による入退室管理や監視カメラの設置、定期的な内部監査の実施といったセキュリティ対策を実施していた。しかし、業務委託先の作業者には記憶媒体へのデータ書き出し権限が付与されており、5年もの間、不正を捕捉することはできなかった。 同社は事故後の管理体制の強化として、個人情報を記憶媒体に書き出しできる社員の限定、作業ログの監視、外部監査の実施などの対策を打ち出した。

対応するべき特権ID管理対策とは

特権ID管理対策は簡単ではない。いわゆる最適解とされる方法がないため、複数の管理策を適切に組み合わせ、組織ごとに適した対応が求められる。次に、これら対応策についてそれぞれ解説をしていく。

-現状把握と運用ルールの明確化

特権ID管理が重要だからといってやみくもに対策を進めるのは得策ではない。まずはシステム開発・運用に関する現状を正しく認識すること。そのうえで運用ルールを明確にし、作業者が自社の社員であれ、社外であれ、罰則規定を盛り込んだNDAや業務委託契約を締結するべきだろう。このことこそが特権ID管理の最初の一歩となる基本的かつ重要なことである。

-特権IDの適切な権限付与

作業者ごとに、割り当てられた作業に支障がない範囲で、最低限の権限を与えた期限付きの特権IDを付与する。特権IDといえども限定的な権限にとどめるというわけだ。特権ID管理対策の基本といえるだろう。加えて、期限を過ぎた特権IDは自動的に無効とする仕組みも必要である。

-作業者ごとに異なるID、パスワードを付与する

いくら作業できる範囲を限定した特権IDとはいえ、情報漏えいリスクは少なからず残る。万一、情報漏えいが発生した場合でも、早期の原因特定を実現するために、すべての作業者に異なる特権IDを発行するべきだろう。個別に特権IDを付与することで、システムのログや入退室のログ、監視カメラなどと組み合わせて適切に監視・監査することも可能だ。そのうえで、誰にどんな理由でどんな権限の特権IDを付与したのか、一目で確認できるようにしておくべきである。

-監査の仕組みを設ける

作業者と監査担当でもID運用管理体制を明確に区別したいところだ。監査の肝となるログについても、サーバーやアプリケーションが標準で持っているログ機能とは別にログ管理サーバーを設け、作業者が改ざん不可能な仕組みを設ける必要があるだろう。当然ながら、ログ管理サーバーには監査担当者のみがアクセス可能とする。

-強固な認証の仕組みを設ける

特権IDを使う場合は、通常のパスワード設定以上の強度を持つ認証方法を採用したい。ワンタイムパスワードや指紋認証などの生体認証、ICカードといった方法が考えられる。強固な認証方法の採用は、特権ID自体の漏えいリスクを低減できる。

特権ID管理システムが提供する機能

特権ID管理対策は複数あることからも、管理・運営は容易ではないことがおわかりいただけるだろう。これら特権ID管理に必要な機能をオールインワンで提供する、特権ID管理システムを利用するのはひとつの解決法といえる。基本的な仕組みは、メンテナンス対象のシステムに直接ログインさせないこと。そのうえで、以下のような機能を提供する。

-特権ID発行に対する承認ワークフロー機能

特権IDの発行申請に対し、あらかじめ権限を持ったユーザーが承認する仕組みを提供する。これにより誰がどんな目的で申請するのかといった情報を容易に把握できるようになる。同時に、申請情報に基づき必要なシステムに対してのみ必要な権限を持つアカウントIDを一括発行することで、管理上の負担も軽減できるだろう。なお、多くのログ管理システムは、発行する特権IDの認証方法を、パスワードだけではなくワンタイムパスワードや生体認証など複数の中から選択できる。

-作業者の監視機能

多くの特権ID管理システムは、発行された特権IDですら直接作業対象のサーバーにログインさせない仕様となっている。一度、特権ID管理システムにログインしたうえで、作業対象サーバーに対する作業をおこなう。これにより、特権ID管理システムによってはすべての作業者の操作を動画として記録できるなど、作業者が改ざん不可能な形でログの取得が可能となる。

-ログ管理・監査機能

いったん特権ID管理システムにログインしなければ作業対象のサーバーに対する作業ができないため、複数のサーバーに対する操作ログは、必然的に特権ID管理システムに集約される。しかもそのログは、場合によっては動画で取得できるなど、作業者の改ざん検知に特化しており不正を見つけやすい。特定の作業をおこなった際にアラートを上げることも可能だ。万が一のセキュリティ事故発生時にも、問題の特定と対応策の検討に役立てることができるだろう。

まとめ

さまざまな情報がデジタル化し、相対的に情報資産の価値が高まっている。そのような状況下で、容易に情報資産を入手できてしまう特権IDへの対策はもはや待ったなしの状況だろう。インターネット黎明期のような愉快犯とは異なり、悪意のある攻撃者はますます増加し、作業者になりすまして情報を入手するような犯行も今後は想定される。ここで紹介した対応策も参考にしながら、自社に最適で実現可能な特権ID管理策を実施していただきたい。

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この記事の編集者は以下の記事もオススメしています

-

デジタル

12種類の新たなOpenSSHバックドアが発見 -

デジタル

大規模に変貌を遂げたサイバー攻撃の事例 -

デジタル

大規模な情報漏えいを防ぐために必要な5つの防御策 -

デジタル

詐欺アプリの脅威から身を守る8つの対策 -

デジタル

犯罪者にとっては格好のエサ場?次世代ダークマーケットの利用がもたらす脅威 -

デジタル

2018年のバンキングマルウェア調査レポートが公開 -

デジタル

内部不正対策のポイントは「不正のトライアングル」 -

デジタル

ESETリサーチャーが去年のサイバーセキュリティーを分析 -

デジタル

テレワークを始めるために気をつけるべき3つのポイント -

TECH

ラネクシー、操作ログ管理の月額サービス「MylogStar Cloud」