チーフコンシューマセキュリティ エヴァンジェリストのギャリー・デイビス氏

6月20日、マカフィー本社からチーフコンシューマセキュリティ エヴァンジェリストのギャリー・デイビス氏が来日し、サイバーセキュリティーの動向について解説。記者の質問にも答えた。会見でギャリー氏は「脅威の状況」「IoTの普及」「ゲーミフィケーション」という大きく3つの視点を示した。

まず脅威の状況としては、昨年10月に大規模なDDoS攻撃を引き起こした「Mirai」によるボットネット攻撃。Miraiはコンピュータセキュリティー分野のジャーナリストであるブライアン・クレブス氏への攻撃を皮切りに、最終的には毎秒1Tbpsを超える大規模のサイバー攻撃に発展した。

大手サイトが利用しているDNSサービス「Dyn」も被害に遭い、Twitter、Netflix、Instagramなど、大手サイトのサービスが利用できなくなったことは記憶に新しい。

この事件に関して興味深いことは2件だ。第一にMiraiの作者は自身が特定されるのを避けるため、ソースコードを開示し、誰でも改変できるようにしたこと。結果、亜種が出現し、現在は2週間で7500ドルでレンタルできるものも登場している。ソースコードの改変によって、SQLインジェクション機能やビットコインのマイニング機能なども追加されている。踏み台には当初監視カメラなども用いられたが、デジタルレコーダー(DVR)やルーターなど、様々なデバイスが感染している。

IoTの普及に関しては、コネクテッドデバイス(ネット接続可能な機器)が増加し、脅威に遭遇する機会が増えている点が挙げられる。ギャリー氏は1月のCESで、あるジャーナリストと談話した際、「コネクテッドトースターを買った際に、ものの20秒でクローリングされ攻撃にあった」という話を聞いた。そこでギャリー氏自身も、市販のデジタルレコーダーを購入し、ルータを介さず直接インターネットに接続してみたが、30秒ほどでクレデンシャル(認証情報)のスキャニングが始まり、64秒で外部からデバイスの認証ができる(不正なアクセスができる)状態になってしまったという。

さらに車載情報機器に関してもラボでテストした。ハッキングとランサムウェアのインストールが可能かどうかを検証するものだ。2年前にジープが、セルラー接続でハッキングされ、ニュースになったが、検証の結果、車載情報機器を通じて、エンジンやブレーキなどを使えなくするといった影響が与えられ、送金しないと車を動かせなくできることが分かったという。

コネクテッドデバイスに対してクラッカーは「何ができるのか」という点に興味を持っている。つながるデバイスが増えれば、マルウェアでできることが増え、社会に混乱を起こせる。まず標的となるのはルータだが、ここへのアクセスができると、家の中のすべてのデバイスにアクセスできるようになる。ルーターの中には脆弱性を抱えたまま、出荷されている製品も多く、情報を共有し、ルーターの安全性を高めることも重要と考えているようだ。

金銭目的の市場、効率のよいビジネスととらえる向きも

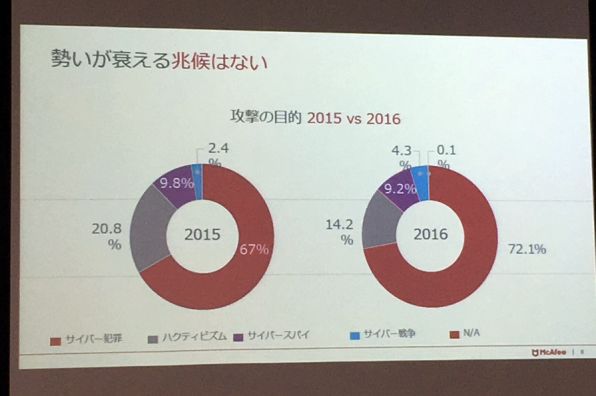

クラッカーの攻撃がやまないのは、それだけの金額が動くからだ、一説には3000~1兆円規模のお金が動くビジネスとも言われ、2つのデータが示されているという。典型的なマルウェアのROIは1400%と非常に高く、昨年イギリスの全犯罪の53%がサイバー犯罪だったということだ。犯罪にあっても起訴するのは困難で、まだまだ伸びていく市場だ。

悪意を持ってサイバー攻撃をする人々の関心事は、個人データの収集に移っている。ギャリー氏によると個人情報はクレジットカードの10倍の価値があるそうだ。クレジットカード情報は1~2ドル。販売対象になってからどのぐらいかで価格は決まる。期間が立てば安くなる。対する個人情報は10~20ドル程度だ。

攻撃の対象となるコネクテッドデバイスが増えれば、サイバー犯罪の機会もより増えるという。現在世界中では約90億のデバイスが存在するが、これが毎日、毎分4800の速度で増加中だという。毎日、15万2000のデバイスが新たにネット接続する状況だが、IoT機器は性能に制限があることもあり、どのようにセキュリティーを担保していくかが課題だという。

日本に特化した事情としては、2020年の東京オリンピックのホスト国となり、5Gの導入が進むと考えるが、通信の高速化によって対応をとるための時間がゼロに近づき、攻撃に対処する間もなく、企業からデータが盗まれることも起こりうるとする。

サイバー攻撃はAIスキャンやソーシャルエンジニアリング攻撃など高度化しつつあり、ある会社のCFO(財務責任者)を特定して、誰が企業のキーパーソンか、休暇に入るのはいつかというところまで認識できる段階にきている。こうした財務のプロに攻撃をかけて銀行にお金を振り込ませるといった事件も発生している。

現在の個人は1日あたり平均650MBのデータを入手しているが、2020年までにこれが1.2GBと倍になる見込み。さらに自動車の自動運転を実現するためには4000GB/日のデータ、飛行機では4万GB/日が必要になる。攻撃者がアクセスしたいと思うデータは増える一方だ。

マカフィーによる2017年の脅威予測レポートからは4つのトピックスが提示された。「ドローンジャッキング」「モバイル端末を狙ったランサムウェア」「病院や医療機器を標的にしたランサムウェア」、そしてサイバー上での脅威に対するアライアンスの立ち上げだ。

このうちドローンに関しては、物流や警備などで導入が検討されている一方で、セキュリティー対策が不十分だとギャリー氏は話す。事実、オーストリアの大学では、近隣のビルにドローンを飛ばして、マルウェアをネット接続可能な電球に送信し、建物内すべての電球が感染するといった事件が起きた。

また医療機器も注意すべき対象だという。ここ数年、病院を狙ったランサムウェアが出てきているが、緊急の判断を要する医療現場だけに混乱をもたらす点は自明だ。これが病院のみならず、消費者の医療機器にも及ぶ可能性があるとギャリー氏は話す。例えば8600の脆弱性がペースメーカーに見つかったという報道があったほか、5年前ラスベガスでマカフィーが開催したイベント「Focus」で、インシュリンポンプに直接攻撃する話題も出たとのことだ。

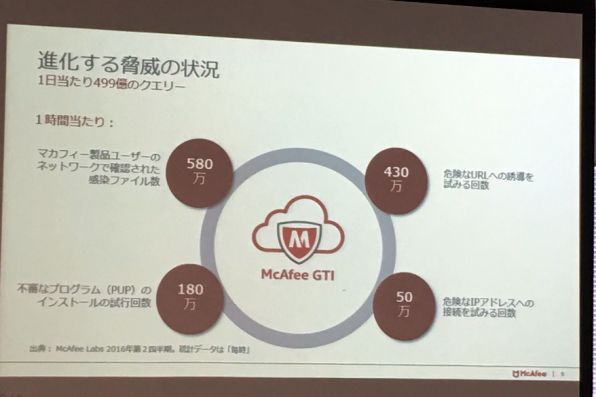

マカフィーとしては毎分300という膨大な数のマルウェアを検知している知見をより幅広い企業に提供しようとしている。

ギャリー氏が新しい動きとして言及したのは、「サイバー犯罪のゲーミフィケーション」だ。これはサイバー攻撃が、10代のユーザーにとってより身近なものになりうることを示している。ゲームに勝ちたい、レベルを上げたいという想いから、ゲーム内でチートコードを使ったり、ブルーティング(DDoS攻撃でオンラインゲームの対戦者を行動不能にする)をする。そのマインドセットのまま行動をとっているうちに、ゲームで使ったテクニックを使って、サイバー犯罪に手を染めてしまう若者が生じかねないというのだ。例えば日本でも14歳の少年が逮捕されたばかりだ。

一方でIT業界の課題のひとつにセキュリティーに関する人材不足がある。180の機関でサイバーセキュリティの役職が空きポジションになっているという調査もある。私見としたうえで、こうしたゲーマーを取り込んで、サイバーセキュリティ企業の人材として育ててはどうかとギャリー氏は語った。

セキュリティーの専門家は、専門家であるが、必ずしもサイバー犯罪を起こす人の気持ちがわかるわけではない。ゲームからサイバー攻撃に進む10代の多くは、マインドセットして「次のレベルに行くことしか考えていない」が、オンラインで検索しているうちに、ダークウェブの存在を知り、DDos攻撃のツールを買ったり、ほかのマルウェアの売買がなされている点を知る。本人も何をやっているか分かってない場合もある。馬鹿なことをやってしまった人がいいことをやれるように導いていけるのではないかとした。

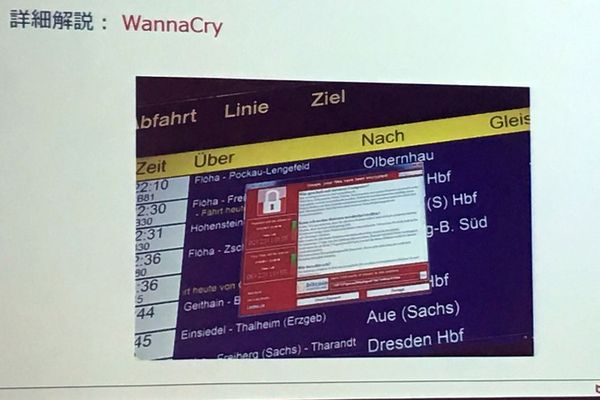

会見の最後には、世間を騒がせたばかりの「WannaCry」についても言及された。150ヵ国、20万のクライアント機器に影響を与えたが、コードを解析して分かったのは、作者がひとりでなかったこと。コーディングの書式が異なり、少なくとも2人以上のプログラマーが関与したことが分かるという。作者に連絡をとれることは分かり、連絡も試みたが、返信は来ないということもわかった。

マルウェアとしてみた場合、コードには欠点もあった。身代金を払った人が特定できないため、復号キーが得られれないということだ(復号できる機能は持っていたが、身代金を払ったかどうかが分かるコードではない)。つまり金儲けだけが目的ではなかったということだ。混乱をもたらすことが動機だろうとギャリー氏は話す。そしてWannaCryの被害を知ったサイバー犯罪者による、類似した攻撃が発生するだろうと予測した。

本記事はアフィリエイトプログラムによる収益を得ている場合があります