第17回 “あのセキュリティ事故”はどうやったら防げた? 検証委員会

フォーティネットの「ユニバーサルZTNA」が実現する、スムーズで無駄のないZTNAへの移行

“脱VPN”方針の大手エネルギー企業、だがZTNA移行の成功パターンが分からず… どうすればよい?

提供: フォーティネット

■今回のストーリー:

大手エネルギー企業のV社では、近年、エネルギー業界を狙って多発しているランサムウェア攻撃への対策を進めていた。政府が定める重要インフラ領域に該当するため、ガイドラインに沿ってセキュリティ方針を定め、すでにCSIRTの設置やBCPの整備、継続的なリスクアセスメントなど、全社的にサイバー攻撃対策を推進している。

V社のセキュリティ担当部門では、サイバーセキュリティ強化の一環として“脱VPN”の本格検討を始めたところだ。

V社の本社、国内外の各拠点、ガスプラントなどには、リモートアクセス用のVPN装置が設置されている。しかし近年、企業のVPN装置が、ランサムウェア攻撃者の“侵入口”として狙われるようになった。

実際に、V社のVPN装置でも、サイバー攻撃の偵察行動と思われる国外からのアクセスログを毎日観測している。実被害こそ発生していないものの、リスクの高い状況は続いており、何らかの対策を打たなければならない。

そこでV社では、リモートアクセスの“脱VPN”を実施し、それに代わるセキュリティ対策として「ZTNA(ゼロトラストネットワークアクセス)」を導入する方針を固めた。

しかし、全社的なZTNAへの移行はそう簡単ではなさそうだ。具体的な移行計画の検討を始めたV社のセキュリティ部門は、早々に頭を抱えてしまった。

V社では、20年以上前からリモートアクセスVPNを利用してきた。現在でも社員のVPN利用率は高く、「VPNがなければ仕事が回らない」と断言する現場もある。ZTNAへの移行は、業務への影響を抑えながら進めなければならない。

また、V社内で利用されている業務アプリケーションが、クラウド(SaaSやIaaS)とオンプレミス(自社データセンター)に分散していることも問題だ。接続先のアプリに合わせてZTNAを実現する手法や製品、ネットワーク構成を変えると、導入や運用管理が複雑になり、新たなセキュリティリスクを生みかねない。

このように、ZTNAが掲げる理想は美しいものの、実際の移行には多くのハードルが存在するようだ。それでもZTNAへの移行は至上命令であり、サイバー脅威の状況を考えると、できるだけスムーズに、短期間で終わらせたい。いったいどこから手を着ければよいのか。……ZTNA移行という難題に“成功パターン”などあるのだろうか?

※このストーリーはフィクションです。実在する組織や人物とは関係ありません。

VPNという古い仕組みは「攻撃に悪用しやすい魅力的なターゲット」

近年、リモートアクセスVPNの利用をやめる“脱VPN”の動きが加速している。

その直接的なきっかけは、VPNをターゲットとしたサイバー攻撃の増加だ。警察庁によると、2022年以降のランサムウェア被害報告のうち、「VPNの悪用」が起点となったケースが6割以上を占めるようになっている。

なぜ、サイバー攻撃者たちはVPNをターゲットとするのか。それは、30年以上前に登場したVPNの“仕組み(構造)”そのものが、現在では古く、脆弱なものになっているからだ。

VPNは、インターネットからアクセスできる場所にVPNゲートウェイを設置し、そこでユーザー認証ができたら内部ネットワークへのアクセスを許可するという、シンプルな仕組みを提供する。

この仕組みは、攻撃者側から見ると「攻撃に悪用しやすい魅力的なターゲット」だと言える。「いつでも、誰でもアクセスできる」入り口が用意されており、ひとたび認証さえ通過(突破)できれば、「企業ネットワーク内で自由にアクセス(攻撃活動)ができる」権限が得られるからだ。

VPNが抱える“仕組み上の問題”はこれだけではない。ここでは詳細は割愛するが、以下の記事もぜひご一読いただきたい。

■フォーティネットジャパン・Field CISO 登坂恒夫氏の記事

【提言】「VPNの安全性」が通用しない時代 ZTNAへの困難な移行を経営層はサポートせよ

SSL-VPNからIPsec-VPNに移行しても“仕組みの古さ”は変わらない

“脱VPN”が加速するもうひとつの背景として、フォーティネットが2025年4月、FortiOS(FortiGate)のSSL-VPN機能を廃止する方針を発表したことも挙げられる。FortiGateが提供するSSL-VPN機能は多くの企業で利用されており、この発表をきっかけにVPNの見直しを始めたケースも多いだろう。

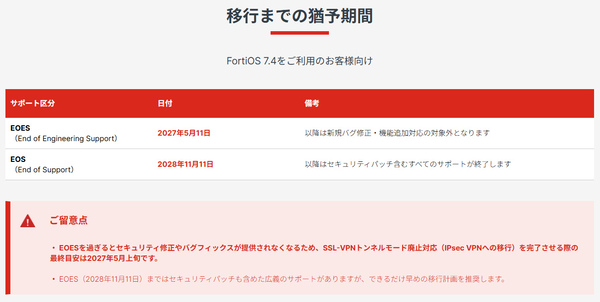

SSL-VPN機能が使えるFortiOS 7.4.xは、2027年5月に通常のバグ修正などのエンジニアリングサポートが終了(EOES)する。なお、メーカーによる技術サポートおよび重大な脆弱性に対するセキュリティパッチの提供は2028年11月のサポート終了(EOS)まで継続されるものの、日々の安定稼働を考慮すると、2027年5月までに代替手段への移行を済ませておく必要があるだろう。

フォーティネットではSSL-VPN機能の廃止を発表している(出典:フォーティネット)

FortiOS/FortiGateでは、代替手段となるIPsec-VPN機能が利用できるので、まずはIPsec-VPNへ移行する企業が多いものと予想される。ただし、通信方式をIPsecに変えても、先に説明した“VPNの仕組みそのものの脆弱さ”は変わらないことは理解しておくべきだ。

攻撃者にとっては、IPsec-VPNであっても同じように“魅力的な攻撃ターゲット”である。実際に、これまでもIPsec-VPN装置の設定ミスやソフトウェアの脆弱性を突くランサムウェア攻撃は、たびたび発生している。

したがって、IPsec-VPNへの移行はあくまでも「次善の策」であり、本質的なセキュリティ向上につながる“新たな仕組み=ZTNA”への移行を進める間、一時的にリモートアクセスを確保する手段だと理解しておくべきだろう。

■FortiOS「SSL-VPNトンネルモード」機能廃止について

なぜFortinetはSSL-VPNをやめるのか?(フォーティネット公式サイト)

■SSL-VPNからIPsec-VPNへの移行方法

FortiGate 7.2-7.4 /FortiClient VPN 7.4 リモートアクセス(IPsec VPN)設定ガイド(フォーティネット公式サイト)

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

- 第16回

sponsored

油断した中小企業、大手の取引先をランサムウェア感染させ取引停止に! どうやったら防げた? - 第15回

sponsored

「わずか3日」で狙われたVPNの脆弱性! 対策が後手に回り500GBの情報漏洩… どうやったら防げた? - 第14回

sponsored

化学メーカーの研究データが漏洩! 脆弱性診断が見落としたVPN装置… どうやったら防げた? - 第13回

sponsored

病院から患者の個人情報漏洩! “AI世代”研修医が引き起こしたシャドーAI事故……どうやったら防げた? - 第12回

sponsored

工場内からサイバー攻撃発生、しかし攻撃元が見つからない! ……どうやったら防げた? - 第11回

sponsored

工場の“サポート切れOSパソコン”がランサムウェアの感染源に! ……どうやったら防げた? - 第10回

sponsored

広告制作で無許可の“シャドーAI”利用、発表前の商品情報が漏洩! どうやったら防げた? - 第9回

sponsored

建設現場で協力会社のPCがランサムウェア感染、工事がストップ! どうやったら防げた? - 第8回

sponsored

ニセ広告にだまされ社員のPCがランサムウェア感染! どうやったら防げた? - 第7回

sponsored

社員の“シャドーAI”利用で、取引先の情報が漏洩! どうやったら防げた?