今日のサイバー環境で最も根強い脅威のひとつ「Agent Tesla」の多段階感染チェーン

提供: フォーティネットジャパン

本記事はフォーティネットジャパンが提供する「FORTINETブログ」に掲載された「Agent Teslaの実態:多段階キャンペーンの詳細分析」を再編集したものです。

影響を受けるプラットフォーム :Microsoft Windows

影響を受けるユーザー :Windowsユーザー

影響 :機密情報の窃取、キーロギング

深刻度 :高

背景

Agent Teslaは、今日のサイバー環境で最も根強い脅威の一つであり続けています。高度に洗練された配布パイプラインを通じて、熟練度の低い脅威アクターであっても機密データを採取することが可能になっています。本ブログでは、フィッシング、難読化および暗号化されたスクリプト、高度なインメモリ実行 / 回避テクニックを駆使した、最近の多段階感染チェーンについて解説します。

感染チェーン

Eメール > RAR添付ファイル > JScriptローダー(.jse) > PowerShell(ダウンロード) > PowerShell(インメモリ実行) > .NETローダー(インメモリ) > .NET Agent Teslaペイロード(インメモリ)

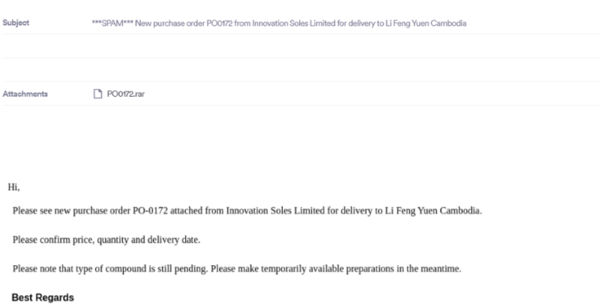

第1段階:最初のフック — 古典的なフィッシング手法

このキャンペーンは、ビジネス関連を装う欺瞞的なフィッシングメールから始まります。

・誘導要素:攻撃者は、「New purchase order PO0172」のような件名を用いて、受信者に急ぎの対応が必要だと誤認させます。

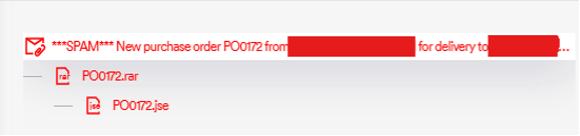

・配布:Eメールには圧縮されたRARファイル(PO0172.rar)が含まれています。

・ドロッパー:内部には難読化されたJSEファイル(PO0172.jse)が格納されています。このファイルは初期段階のダウンローダーとして機能し、.exeや.batファイルを検知する基本的なEメールフィルターを回避するよう設計されています。

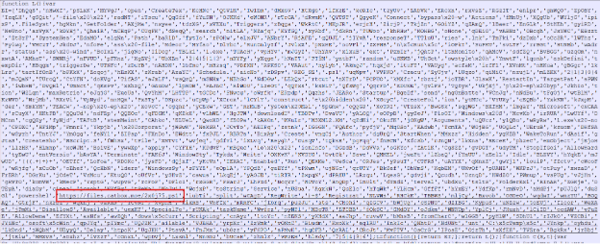

第2段階:スクリプトベースの回避と暗号化されたペイロード

被害者がJSEファイルを実行すると、スクリプトを使用する一連の回避手法が起動します。

・外部フェッチ:スクリプトは、ファイルホスティングサービスのcatbox[.]moeに接続し、第2段階の暗号化されたPowerShell(.ps1)スクリプトをダウンロードします。

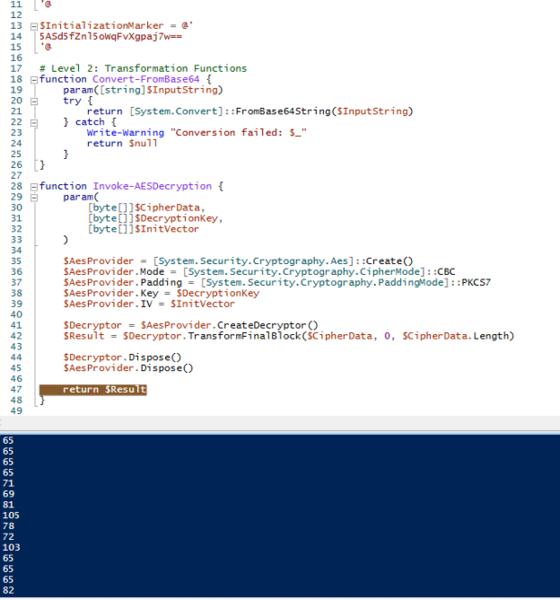

・メモリ内でのAES復号:ディスク上にフォレンジック痕跡を残さないため、PowerShellスクリプトにはカスタムInvoke-AESDecryption関数が含まれています。この関数は、PKCS7パディングを用いたAES-CBC暗号化を利用し、次の段階をシステムのメモリに直接復号します。

第3段階:プロセスホローイングによるインメモリ実行

最初のスクリプトベースの回避に続いて、マルウェアは最もステルス性の高い段階であるプロセスホローイングに移行します。

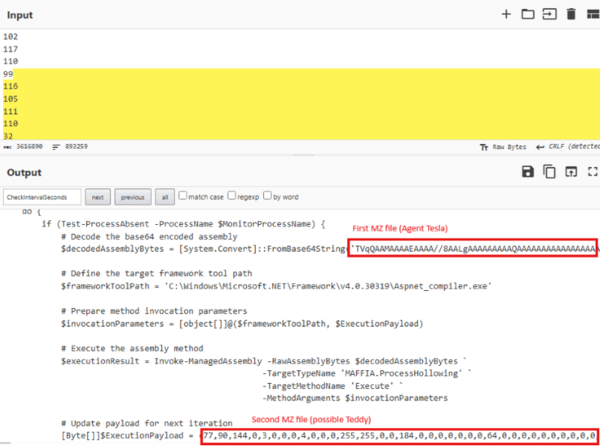

・標的プロセス:第2段階のPowerShellスクリプトは、正規のシステムユーティリティ(C:\Windows\Microsoft.NET\Framework\v4.0.30319\Aspnet_compiler.exe)を標的にします。

・インジェクション:スクリプトには、Base64エンコードされた2つのアセンブリ(MZヘッダーで識別可能)が含まれています。正規プロセスをサスペンド状態で起動し、そのメモリを空洞化(プロセスホローイング)した上で、悪意のあるAgent Teslaのコードに置き換えます。

・ステルス実行:これにより、マルウェアは信頼できるWindowsプロセスを装って実行されるので、基本的なセキュリティツールによる悪意のある活動の検出が困難になります。

第4段階:解析回避 — 最終的な「健全性チェック」

悪意のあるコードがプロセスホローイングされたプロセス内にロードされると、データ持ち出しに安全な環境を確保するための一連の防御チェックを実行します。

・仮想化の探査:マルウェアはWMIを照会し、メーカーが「VMware」、「VirtualBox」、「Microsoft Corporation」(Hyper-V)のいずれかであるかを特定します。

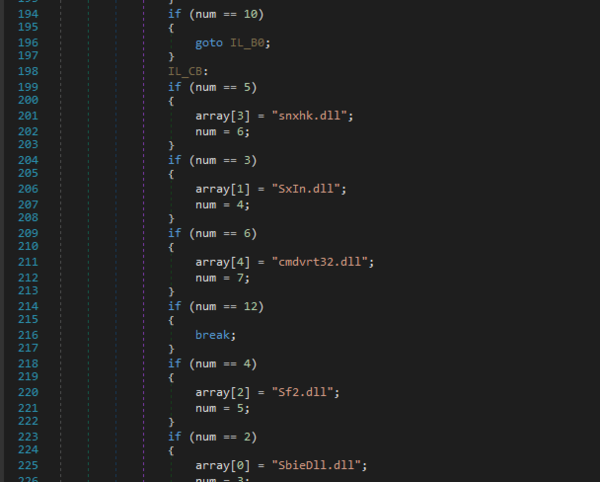

・セキュリティソフトウェアの検知:システムをスキャンし、snxhk.dll(Avast)、SbieDll.dll(Sandboxie)、cmdvrt32.dll(Comodo)など、サンドボックスやアンチウイルス製品に関連する特定のDLLを探します。

・回避トリガー:こうした環境チェックが失敗した場合(リサーチ目的のVMやサンドボックスであると示唆された場合)、マルウェアはC2機能がさらに解析されないように動作を停止する可能性があります。

第5段階:データの窃取と持ち出し

実行基盤を確立したAgent Teslaは、その主たる目的である機密データの収集を開始します。

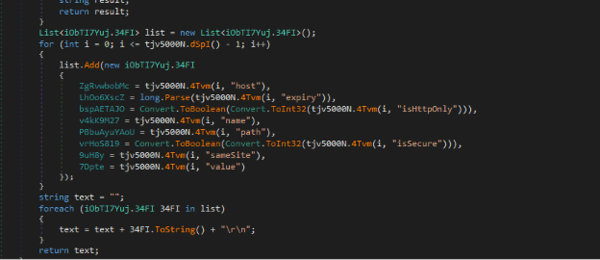

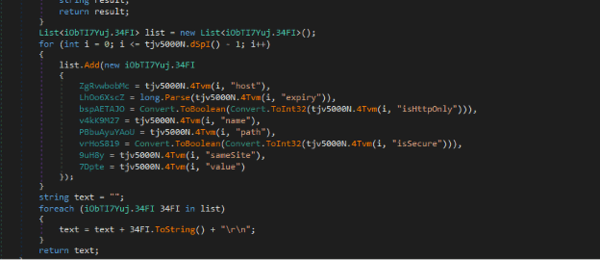

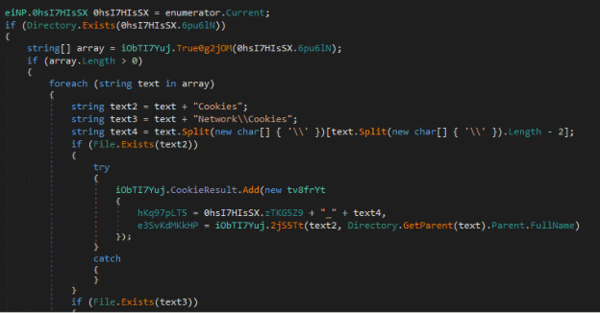

・認証情報の窃取:ホスト名、有効期限、セキュリティフラグなど、ブラウザのCookieを体系的に抽出します。

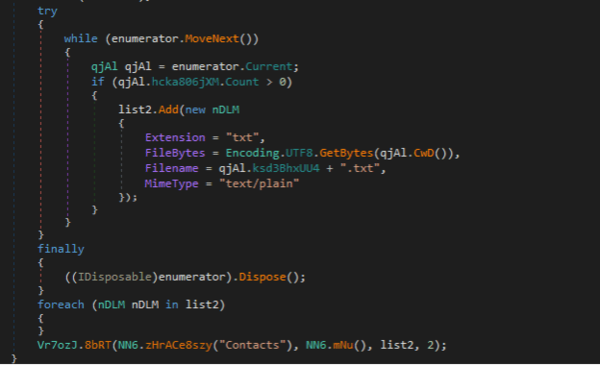

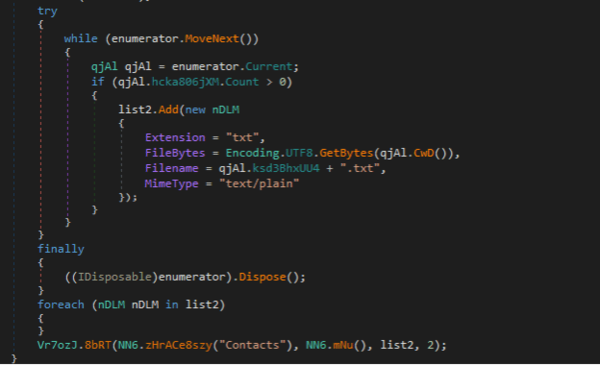

・包括的なデータ収集:マルウェアは、「連絡先」を含むさまざまなデータタイプを収集し、転送のために.txtファイルにパッケージ化します。

・SMTP経由でのデータ持ち出し:窃取されたデータは、攻撃者のコマンドアンドコントロール(C2)メールサーバーに直接送られます。サーバー「mail[.]taikei-rmc-co[.]biz」の解析から、多数の配信失敗メッセージが見つかりました。これは、大規模なデータ持ち出し活動が活発に行われていることを明らかに示唆しています。

結論

Agent Teslaが現代のサイバー脅威環境で基幹的マルウェアであり続けている理由は、革新性ではなく、卓越した適応力にあります。MaaS(Malware-as-a-Service)のモデルで動作するため、熟練度の低い脅威アクターでも、高度な標的型攻撃(APT)に匹敵する複雑さを備えた、洗練された多段階感染パイプラインを展開することを可能にします。

本分析が示すように、真の危険性はその回避的な配布手法です。Agent Teslaは、初期の難読化されたJSEローダーから、.NETアセンブリのリフレクティブローディング、正規Windowsユーティリティのプロセスホローイングまで、一貫して検知を回避するよう設計されています。広範な解析回避チェックによって、監視されていないと確信できる場合にのみ本来の挙動を明らかにするよう、さらに徹底されています。

フォーティネットのソリューション

FortiMailは、フィッシングメールを検知してブロックし、悪意のある添付ファイル(RAR/JSE)を除去します。さらに、フォーティネットのFortiMail、Webフィルタリング、アンチウイルスソリューションに組み込まれたFortiSandboxのリアルタイムのアンチフィッシングにより、既知および未知のフィッシングの試行を対象とする高度な検知が可能です。フィッシングシミュレーションサービスのFortiPhishは、ユーザーのレジリエンス向上をさらに支援するため、なりすまし、ビジネスメール詐欺(BEC)、ランサムウェアの配布といった実際のフィッシング手法に関してエンドユーザーを積極的に訓練 / テストします。

FortiEDRはプロセスホローイングやメモリベースの攻撃をリアルタイムで検知して阻止し、FortiGateはネットワークエッジで悪意のあるダウンロードをインラインブロックします。

FortiGateとFortiMailの両方で利用可能なFortiGuard CDR(コンテンツ無害化)サービスは、ドキュメントの有用性を維持しながらアクティブなコードを削除することで、ドキュメントに埋め込まれた悪意のあるコンテンツを無力化できます。

FortiGuard IPレピュテーションおよびアンチボットネットセキュリティサービスは、フォーティネットが全世界に展開するセンサーネットワーク、CERTの連携、MITRE、信頼できる業界パートナー、その他のインテリジェンスソースから収集した悪意のあるIPインテリジェンスを相関させることで、このキャンペーンに関連するインフラストラクチャをプロアクティブにブロックします。

基礎的なセキュリティ意識の強化を目指すお客様は、サイバーセキュリティに関するフォーティネット認定ファンダメンタルズ(FCF)トレーニングの実施もご検討ください。

このようなサイバーセキュリティの脅威の影響を受けていることが疑われる場合は、グローバルのFortiGuardインシデントレスポンスチームにお問い合わせください。

IOC(Indicators of Compromise:侵害指標)

| 指標タイプ | 値 |

| SHA256 ハッシュ | Cc2b26bbcbaa2d0593e15a45734fe3fd940451fc7290d49bc841c496b906a9c1 - PO0172.jse 83F9C6A3978D926F2C0155E22008C1BCE6510B321031598509A2937ADD2D5A54 - First encrypted PS1 30713C4BFC813848B3EC28EB227D2E439BE0E07C77237498553FD5DFA745F278 - stage 2 PS1 B133D75DE5010C3A5005606A8E682A08C413364A3921DFBDFBFDDE811A866E88 - Agent Tesla |

| ダウンロード URL | hxxps://files[.]catbox[.]moe/2x0j75[.]ps1 |

| C2 メールサーバー | mail[.]taikei-rmc-co[.]biz |

TTP:

初期アクセスフィッシング:スピアフィッシング添付ファイル(T1566.001)

実行:コマンドやスクリプトのインタプリタ:PowerShellおよびJavaScript(T1059.001、T1059.007)

防御回避:プロセスインジェクション:プロセスホローイングとリフレクティブコードローディング(T1055.012、T1620)

防御回避と発見:仮想化 / サンドボックス回避:システムチェック(T1497.001)

認証情報アクセス:WebセッションCookieおよびパスワードストアからの認証情報の窃取(T1539、T1555.003)

収集:ローカルシステムのデータ(T1005)

データ持ち出し:代替プロトコルによるデータ持ち出し:SMTP(T1048.003)

本記事はアフィリエイトプログラムによる収益を得ている場合があります