第16回 “あのセキュリティ事故”はどうやったら防げた? 検証委員会

全自動化で「人材」「コスト」の課題をクリア、中小企業でも導入できる“第2世代EDR”FortiEDR

油断した中小企業、大手の取引先をランサムウェア感染させ取引停止に! どうやったら防げた?

提供: フォーティネット

中小企業でEDRの導入が進まない理由は「人材とコストの制約」

それでは、中小企業がこれからセキュリティ対策を強化していくうえで、まず何に取り組むべきか。もちろん組織体制の強化(CSIRT設置)やBCP(事業継続計画)の策定、従業員教育の充実なども挙げられるが、セキュリティソリューションの面では「EDR(エンドポイント検知&対応)」の導入が推奨される。

現在のサイバー攻撃は非常に高度化しており、「狙われたら侵入を100%防ぐのは無理」と言われるまでになっている。そこで近年、大企業層を中心に導入が進んだのがEDRである。

EDRは、エンドポイント(社内のPCやサーバー)の挙動を継続的に監視/記録/分析して、サイバー攻撃が疑われる「不審なふるまい」をリアルタイムに検知するソリューションだ。

ランサムウェア攻撃を中心とする現在のサイバー攻撃は、企業内にある1台のエンドポイントに感染(この段階が「侵入」である)したあと、それを攻撃の踏み台として悪用し、ネットワーク内の偵察、ほかのマシンへの感染拡大、重要システムの管理者権限奪取、機密情報の窃取、システムの暗号化実行――といったステップを踏んで、攻撃を拡大していく。

EDRは、こうした攻撃ステップの途中で検知できるため、最終的な被害(情報漏洩、暗号化によるシステムダウンなど)に至る前に攻撃行動を封じ込めることができる。したがって、本来は企業規模を問わず導入が推奨される。

しかし、各種の国内調査データによると、大企業層ではEDRの導入率が70~80%に達している一方で、中小企業層では導入率20~30%にとどまるのが現状のようだ。中小企業層でEDRの導入が進んでいないのは、「人材」と「コスト」の問題が大きな理由である。

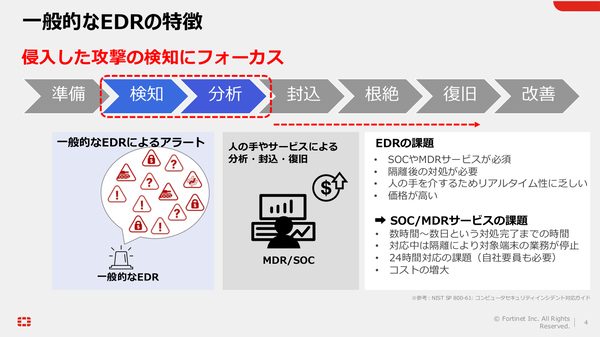

一般的なEDRは、攻撃が疑われる不審なふるまいの「検知」に特化しており、セキュリティ担当者にアラートを上げるだけだ。そのアラートが本当にサイバー攻撃かどうかを判断し、攻撃行動を封じ込めたり、感染したエンドポイントを隔離したうえで復旧させたりする作業には、セキュリティの専門知識を備えた人材が必要になる。しかも、攻撃はいつ発生するか分からないため、24時間×365日の監視体制を敷く必要もある。中小企業がそうした専門人材を雇用し、監視体制を敷くのは困難だ。

そこで、EDRの運用や攻撃発生時の対応を、専門人材を抱えるセキュリティベンダーにアウトソーシングできる「MDR(マネージドEDR)」サービスが登場した。中小企業層ではこのMDRの導入が始まっているが、“EDRのライセンス料+専門人材の人件費”がかかるMDRはしばしば高額となり、コスト面での課題がある。

自動化機能と幅広いカバー力、中小企業でも導入しやすい「FortiEDR」

フォーティネットが提供する「FortiEDR」は、中小企業のEDR導入における「人材」と「コスト」の課題を解消しうるEDR製品である。従来のEDRとは一線を画する特徴を持つことから、同社では“第2世代EDR”と位置付けている。

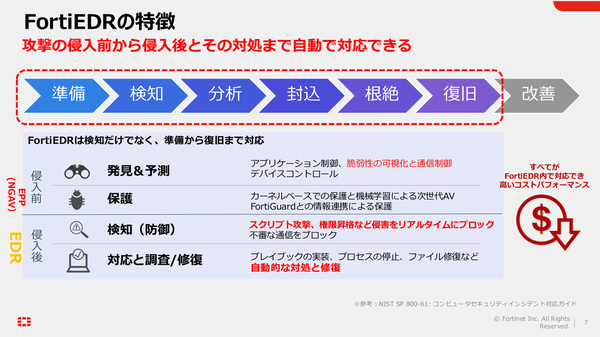

FortiEDRの1つ目の特徴は、次世代アンチウイルス(NGAV)の機能も統合している点だ。つまり、攻撃侵入後の「検知」だけでなく、侵入前の「保護」から1つの製品でカバーできる。別途EPP/NGAV製品を購入する必要がないので、ライセンスコストが軽減される。

さらにFortiEDRは、攻撃者が侵入する前の保護、検知だけでなく、侵入を検知したあとの「対応」や「修復」までカバーする。これが2つ目の特徴だ。攻撃行動をリアルタイムにブロックするだけでなく、プレイブックに沿った後処理の実行、攻撃者が実行したプロセスの停止、ランサムウェアで暗号化されたファイルの修復などが行える。

そして3つめ、FortiEDR最大の特徴が“全自動化”である。上述した保護/検知/対応/修復の処理はすべて自動化が可能であり、攻撃の検知後は迅速な対応が実現する。これは、現在の攻撃トレンドに対応する特徴である。

現在のランサムウェア攻撃は自動化によって短期化しており、侵入から最終段階の攻撃実行まで、わずか数分程度で完了するものも出てきている。一方、従来のEDRでは、検知された事象が攻撃かの判断、対応の優先順位付け(トリアージ)、対応や修復の実行などをすべて人手で行うため、速くても数時間から数日の時間が必要だった。つまり、防御側が攻撃側のスピードに追いつくためには、全面的な自動化が欠かせないのだ。

FortiEDRのこうした特徴は、EDRを中小企業でも導入しやすいものにしてくれる。

EDR運用の「人材」という問題は、保護/検知/対応/修復までの自動化により対処できる。24時間の有人監視と即時対応が不要になるため、中小企業でもEDRの自社運用が可能だ。そのため、MDRサービスにまつわる「コスト」の問題も解消する。なお、NGFWの「FortiGate」のようなフォーティネット製品と連携させれば、エンドポイント上の情報だけでなく、ネットワークやクラウドなどから収集した情報との相関分析によって、より強力なXDR(拡張型検知&対応)のソリューションへと機能拡張させることもできる。

■セキュリティ事故、その後日談:

取引先から再発防止策を求められたM社では、社内CSIRTを設置してセキュリティ体制を整備するとともに、初めてのEDRとしてFortiEDRを導入した。これまでは専門人材とコストの制約を理由にEDRの導入を見送ってきたが、FortiEDRならば従来利用してきたEPPのライセンス料が不要になること、またSIerからのサポートも受けつつ平常時は自社運用できることが採用の決め手となった。

いったんは取引先からの信用を失ってしまったM社だが、事故後は誠意のある対応を続けており、再発防止策に対する取引先の評価も悪くないようだ。経営層では、今後始まるSCS評価制度の動向も見据えながら、“サイバー攻撃に先手を打つ”セキュリティ投資をしていく新たな方針を打ち出した。社長の口ぐせも「ウチみたいな小さな会社こそ、しっかり対策しなきゃいけないんだ」に変わったそうだ。

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

- 第14回

sponsored

化学メーカーの研究データが漏洩! 脆弱性診断が見落としたVPN装置… どうやったら防げた? - 第13回

sponsored

病院から患者の個人情報漏洩! “AI世代”研修医が引き起こしたシャドーAI事故……どうやったら防げた? - 第12回

sponsored

工場内からサイバー攻撃発生、しかし攻撃元が見つからない! ……どうやったら防げた? - 第11回

sponsored

工場の“サポート切れOSパソコン”がランサムウェアの感染源に! ……どうやったら防げた? - 第10回

sponsored

広告制作で無許可の“シャドーAI”利用、発表前の商品情報が漏洩! どうやったら防げた? - 第9回

sponsored

建設現場で協力会社のPCがランサムウェア感染、工事がストップ! どうやったら防げた? - 第8回

sponsored

ニセ広告にだまされ社員のPCがランサムウェア感染! どうやったら防げた? - 第7回

sponsored

社員の“シャドーAI”利用で、取引先の情報が漏洩! どうやったら防げた? - 第6回

sponsored

95Gbpsの大規模DDoS攻撃で、予約サイトがサービス停止に! どうやったら防げた? - 第5回

sponsored

クラウドのサービス開発で健康データ4万件が漏洩の危機! どうやったら防げた?