フォーティネット・登坂恒夫がビジネス観点で考えるセキュリティ戦略

ゼロトラストネットワークアクセスの実現には「組織体制の見直し」も欠かせない

【提言】「VPNの安全性」が通用しない時代 ZTNAへの困難な移行を経営層はサポートせよ

かつては「安全なリモートアクセス手段」として広く利用されていたVPNが、その「構造上の問題」から、現在ではサイバー攻撃の格好のターゲットとなっています。しかし、VPNに代わるものと期待されるZTNA(ゼロトラストネットワークアクセス)も、導入にはさまざまな障壁があります。“脱VPN”でZTNAへの移行を進め、企業のセキュリティリスクを低減させるためには、経営層の強いコミットが不可欠です。元IDC Japanアナリスト、現フォーティネットジャパン Field CISOの登坂恒夫氏による提言です。

VPN(Virtual Private Network)は、かつて「安全なリモートアクセス」の代名詞でした。しかし、警察庁の調査によると、現在ではランサムウェア感染経路の半数以上が「VPN経由」となっています。

なぜサイバー攻撃の対象として、VPNが狙われるようになったのか。それは、現在のIT環境下では、運用ではカバーできない「VPNの構造上の問題」があり、サイバー犯罪者はそれを理解したうえで攻撃に悪用しているからです。

したがって企業の経営層は、いま顕在化しているVPNの構造上の問題とは何なのかを理解し、セキュリティ対策とその体制を再検討していくべきです。

コロナ禍で急増したテレワーク、それを支えたVPN

VPNという技術を簡単に説明すると、「インターネット上に“安全な専用通路”をつくる仕組み」です。通常のインターネットを“オープンな公道”とすれば、VPNはその公道の中を通る“鍵付きのトンネル”のようなイメージです。

VPNはインターネット上に“安全な専用通路”をつくり、通信内容を盗聴などから守る(画像出典:IPA「情報セキュリティ10大脅威 知っておきたい用語や仕組み」)

VPNを使い、自分のパソコンやスマートフォン(VPNクライアント)を、会社のネットワークに設置されたVPN装置(VPNゲートウェイ)に接続すると、インターネット上には両者をつなぐ仮想的な“専用通路”ができます。この通路は暗号化で保護されているため、インターネット上の第三者が通信内容を盗み見ることはできません。

また、テレワークや出張で社外にいるユーザーでも、PCやスマートフォンを会社のVPN装置に接続すれば、社内からネットワーク接続しているのと同じ状態になります。そのため、社外に公開されていない社内専用の業務システムやデータにも、リモートからアクセスできて便利です。

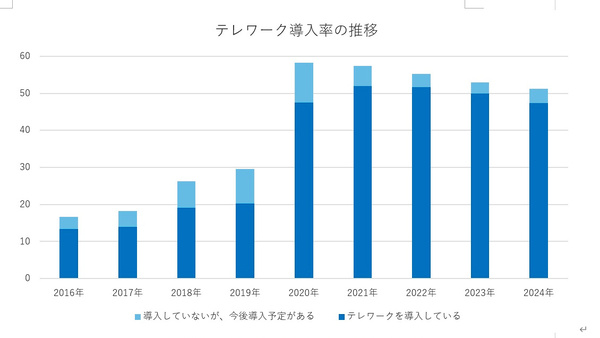

さらにVPNは、セキュリティの専門知識がなくても短期間で導入/運用ができ、インターネット経由の通信なのでかかるコストも安価です。こうしたメリットがあるため、長年多くの企業で社外から社内システムにアクセスする手段として使われてきました(これを「リモートアクセスVPN」と呼びます)。特に、新型コロナウイルスの影響でテレワークが急速に広がった時期には、社員の在宅勤務を支える重要な仕組みとして、多くの企業が導入しました。

コロナ禍によりテレワーク導入率が一気に高まった(出典:総務省「令和7年版 通信利用動向調査」のデータより筆者作成)

VPNを実現する方式(技術)にはいくつかの種類がありますが、特に「SSL-VPN」と呼ばれる方式が広く利用されています。SSL-VPNは、PCやスマートフォンにVPN専用のソフトウェアを追加することなく、標準的なWebブラウザ経由で社内のアプリケーションにアクセスできる利便性があります。

ただし、最近では多くのVPN製品でソフトウェアに脆弱性が見つかっており、サイバー攻撃に悪用されています。その脆弱性の多くが、SSL-VPN機能に直接関連したものです。広く普及しているにもかかわらず、セキュリティに問題があるSSL-VPNは、企業に「このままVPNを使い続けるべきなのか」という疑問を投げかけています。

さらに、企業がVPNを利用し始めた頃と現在とでは、企業のネットワーク構成は大きく変わっています。このことも、VPNの利用継続という方針に疑問を投げかける要因となっています。

企業にリモートアクセスVPNが普及し始めたのは、今から30年ほど前(1990年代後半から2000年前後)のことです。当時の企業ネットワークは、「社内ネットワーク(LAN)」と「社外ネットワーク(WAN、インターネット)」の境界が明確な環境でした。

しかし、現在の企業ネットワーク環境は様変わりしています。業務システムは「社内のサーバー」と「クラウド上のサーバー」に分散しているのが一般的です。また、社員の働き方も「オフィスワーク」と「テレワーク」のハイブリッド型になっています。そうした変化の結果、かつては明確だった「社内」と「社外」のネットワーク境界があいまいになっており、旧来のVPNの仕組みとうまくかみ合わなくなっているのです。

「構造上の問題」を抱えるVPNは、犯罪者にとって魅力的な攻撃ターゲット

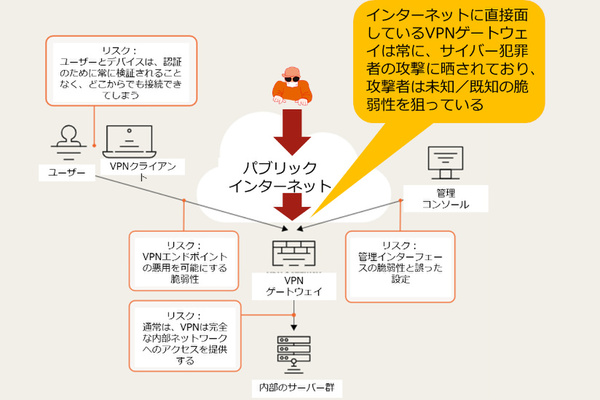

先述したとおり、現在のサイバー犯罪者は、VPNが抱えるさまざまな「構造上の問題」を理解したうえで攻撃を行っています。その問題とはどんなものなのか、整理すると次のとおりです。

■認証情報が最も強い権限を持つ:攻撃者は、フィッシング詐欺などで盗んだ認証情報(IDとパスワード)さえあればVPNに侵入できる。多要素認証(MFA)を付与していても、解除することはできる

■「暗黙の信頼」に依存している:VPNに侵入した攻撃者は“信頼できるユーザー”と見なされ、社内ネットワークのあらゆるシステムへのアクセスが可能になる(ほかの社内システムへの攻撃拡大ができる)

■安全にスケールアウトすることが難しい:VPN装置の運用には頻繁なメンテナンス(セキュリティアップデートの適用、ポリシー更新、ハードウェアアップグレードなど)が発生するが、社員のVPN利用を一時停止することになるため実施タイミングが難しく、後回しになりがち

■限定的な可視性:VPNそのものには、接続されたユーザーの行動やデバイスの安全性を細かく可視化する機能がない。そのため、過剰な権限付与や悪意のある行動を検出できず、厳密なセキュリティポリシーの適用ができない

■レガシーハードウェアの存在:長年セキュリティアップデートが適用されていない、あるいはすでにサポート切れになっている古いVPN装置が放置されていることも多い

ここから分かるように、サイバー犯罪者たちが企業のVPNを攻撃ターゲットにするのは、VPNのソフトウェアに欠陥があるからではありません。VPNに入り込むことができれば、外部から社内ネットワーク全体、あらゆるIT資産へ自由にアクセスできる経路が生まれる――。つまり、VPNの存在が組織全体に影響を与えることができる“急所”だからこそ、攻撃者にとっては魅力的な攻撃ターゲットなのです。

しかも、VPN装置はインターネットから直接アクセスできる場所に設置されるので、サイバー犯罪者にとっては非常に目立つターゲットです。そのため、現在のVPN装置(現在は次世代ファイアウォール/NGFW装置に機能統合されていることが多い)は、常にサイバー犯罪者からの攻撃にさらされています。

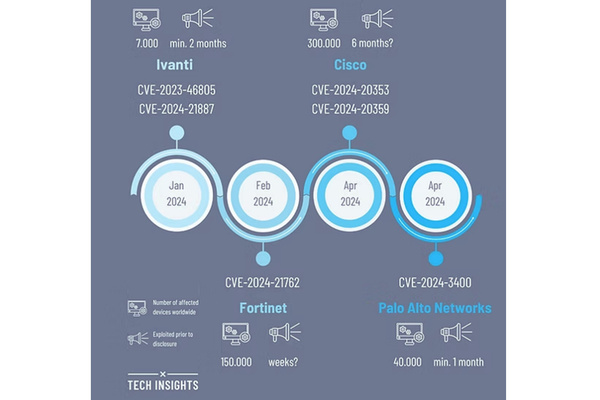

VPNへの侵入方法としては、上述した認証情報(ID/パスワード)の不正利用のほか、ソフトウェアの脆弱性を突く攻撃が挙げられます。中でも、サイバー犯罪者だけが把握している未知の脆弱性=「ゼロデイ脆弱性」は、大きな武器となります。

事実、この1、2年は、VPNのゼロデイ脆弱性を狙ったサイバー攻撃が大きく増えました。2024年1月~4月の短い期間に、著名ベンダー4社(Ivanti、Fortinet、Cisco、Palo Alto Networks)のゼロデイ脆弱性がサイバー犯罪者に攻撃され、世界の数千の組織でセキュリティ侵害が発生してしまいました。さらに、2025年に入ってからも、ゼロデイ脆弱性を狙った攻撃は続きました(Sonic Wall、Ciscoなど)。

2024年1月~4月に発覚したVPNのゼロデイ脆弱性(画像出典:TECH INSIGHTS「VPN Firewall Vendors and Threat Actors Continue the Battle into 2025」)

なお、VPN環境に対するサイバー攻撃の対象は、VPN装置だけではありません。たとえば、社員のPCに侵入してVPNへの接続情報を盗み出し、VPNへの侵入を図るなど、接続するVPNクライアント(PCやスマートフォン)も攻撃ターゲットになります。ほかにもVPN装置が備える管理インタフェースの脆弱性や、VPN装置の設定ミスによる人為的な脆弱性といったものも狙われるおそれがあります。