フォーティネット・登坂恒夫がビジネス観点で考えるセキュリティ戦略

ゼロトラストネットワークアクセスの実現には「組織体制の見直し」も欠かせない

【提言】「VPNの安全性」が通用しない時代 ZTNAへの困難な移行を経営層はサポートせよ

VPNに代わり注目される「ZTNA(ゼロトラストネットワークアクセス)」

ここまで説明してきたように、かつて信じられていた「VPNの安全性」は、もはや通用しない時代に入ったと言えます。長年VPNを利用してきた企業でも、新たなテクノロジーの導入による対応を検討しなくてはなりません。その際には、ハイブリッド化するIT環境や働き方という変化も前提として考える必要があります。

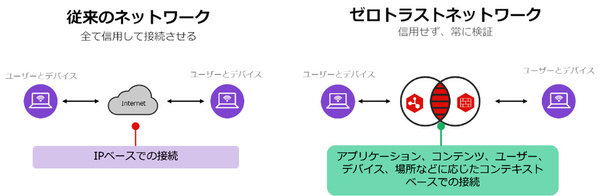

企業ネットワークにおける従来のセキュリティモデルは、「社内ネットワーク」と「社外ネットワーク」で区別し、その境界にファイアウォールを設置して、社外から社内への攻撃や侵入を防ぐ「境界型セキュリティ」の考え方に基づいていました。

この境界型セキュリティモデルでは、社外からのアクセスは厳しく制限する一方で、社内からのアクセスは「信頼できるもの」として扱い、ネットワーク内のシステムやデータへ制限なしでアクセスできるのが一般的です。そのため、サイバー犯罪者たちがVPNの不正利用を狙うのは、先に説明したとおりです。

こうした境界型セキュリティに代わるアプローチとして、注目されているのが「ゼロトラスト」の考え方です。

ゼロトラストは「どんなユーザーやデバイスも信頼せず、常に検証し、必要最小限のアクセスのみを許可する」ことを原則としています。ネットワークで言えば、アクセス元が社外でも社内でも区別せず、すべてのアクセス要求をそのつど検証し、リスクが高ければアクセスを拒否するといった考え方です。そのため、アクセス元が社内のデバイスやユーザーであっても、サイバー攻撃の被害を最小限に抑えることができます。

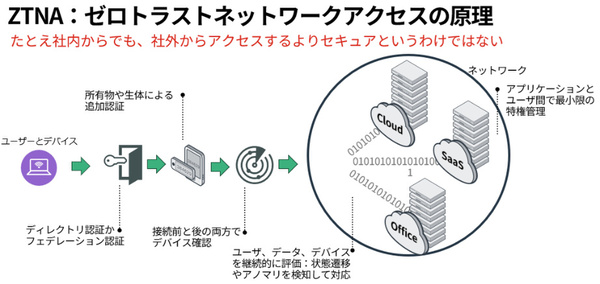

このゼロトラストの考え方を適用した、VPNに代わる安全性の高いリモートアクセスの仕組みが「ZTNA(ゼロトラストネットワークアクセス)」です。

ZTNAでは、ユーザーやデバイスが持つ認証情報(ID/パスワード)だけでなく、たとえば「アクセス元のロケーション(場所)」「アクセスの時間帯」「ユーザーのロール(職務や職位)」「デバイスの状態」といった、さまざまなコンテキスト情報もふまえながら、信頼性の検証を行います。たとえば、正当な認証情報でログインされたとしても、「休日の夜中に、海外からアクセスしている」「担当の職務と関係のないシステムにアクセスしようとしている」「デバイスのセキュリティ機能が停止している」といったコンテキストがあれば、「信頼性が低い不審な(攻撃が疑われる)アクセス」と判断します。

さらにZTNAでは、VPNのように「暗黙の信頼」を行いません。信頼性が高いと判断しても、社内ネットワーク全体へのアクセスは許可せず、アプリケーションやIT資産単位で細かなアクセス制御を行います。そのため万が一、サイバー犯罪者が正当な認証情報を盗んだとしても、それを悪用してアクセスできるシステムやデータは限定的で、そのほかのIT資産は保護されます。加えて、ネットワークへの接続後も継続的に評価を行うので、たとえばユーザーやデバイスが異常な行動(不審なふるまい)をしたら、その時点でアクセスや操作をブロックすることができます。

さらにもうひとつ、ZTNAでは従来の境界型セキュリティの考え方をとっていないので、アクセス先が社内のアプリケーションでもクラウドのアプリケーション(SaaS)でも適用できます。この点も、ハイブリッドクラウド利用が一般的な現在の企業に適していると言えます。

複雑な仕組みを持つZTNA、導入には技術的/組織的な課題も

このように、ZTNAによるリモートアクセス環境は非常にセキュアですが、ネットワークとセキュリティ、アプリケーションが連携動作する仕組みのため、VPNよりもかなり複雑です。

そのため、VPNからZTNAへの移行には、導入コストや運用負荷、詳細なアクセス権限を決めるセキュリティポリシーの設計、レガシーシステムとの整合性確保、組織全体の技術的理解や社内調整の負荷といった課題があります。

ZTNA導入における課題を整理すると、次のとおりです。

■導入コスト: ZTNAを導入するには、ZTNA製品のライセンス費用がかかるだけでなく、現在のITリソースやデータ、ユーザー、ビジネスプロセスなどを整理し、最適化するための専門的な知識を持った技術者による作業が必要であり、一定のコストと時間がかかります。そのため、計画的な予算確保と導入計画を行う必要があります。

■運用負荷: ZTNAの導入後も、リソースのモニタリングやログ監視などの作業を継続的に行わなければなりません。また、ユーザーからのフィードバックへの対応にも、追加の時間とリソースが必要です。ネットワーク担当者は通信品質の監視を、一方でセキュリティ担当者は誰がどのリソースにアクセスしたかの追跡、不正な挙動が起きていないかといったリソースのモニタリングやイベントログの監視を、互いに連携して行う必要があります。

■セキュリティポリシー設計: セキュリティ担当者はアクセスポリシーを「最小権限の原則」に基づいて策定する必要があります。最小限のアクセス権限を与えるには、特定の業務アプリケーションやリソース単位でアクセスの許可を与えること、ユーザーの職務に応じたロールベースに基づいて必要なリソースのみにアクセスを制限することをポリシーに反映させることです。そして、ユーザーID、デバイスの健全性、場所、時間、アプリケーションの重要度などのコンテキストに応じたポリシー設計を行う必要があります。

■レガシーシステムとの整合性: 多くの場合、レガシーシステムは「社内ネットワークから、特定のユーザーが利用する」ことを前提に設計されています。そのため、備えるアクセス制御手段も静的かつ限定的であり、コンテキストベースで動的なアクセス制御を行うZTNAに適合しない技術要素が含まれます。ZTNAとレガシーシステムを連携させるためのZTNAコネクタ技術が各ベンダーから提供されているので、それが自社システムに適合するかどうかを確認する必要があります。

■組織体制: 従来の境界防御型アプローチでは、組織的にネットワークとセキュリティの担当部門が分かれていても、大きな問題ありませんでした。しかしZTNAは、ネットワークとセキュリティを統合的に扱う形で導入/展開されます。そのため、両部門が管轄争いや方針の不一致を解消し、相互に連携していくことが不可欠です。さらに、社員のユーザーID管理との連携、利用している業務アプリケーションの把握も求められるため、情報システム部門やビジネス部門との横断的な連携も必要となります。

提言:困難が伴うZTNAの導入、経営層は全面的なサポートを

従来のVPNの抱える課題、そしてZTNAへの移行における課題をふまえて、経営層はどのようなアクションを起こすべきでしょうか。

経営層はまず、今日のVPNには運用上の問題ではなく「構造上の問題」があり、VPNがサイバー犯罪者にとって魅力的な攻撃ターゲットになっていることを理解すべきです。そのうえで、脅威リスクの高いVPNの利用をなるべく減らし、ZTNAへ移行していくための予算確保、組織体制の見直しを進めていくことが推奨されます。

また多くの場合、VPNからZTNAへの移行は一気には進められません。そのため、アプリケーションごとにZTNAの導入を計画し、段階的に導入を進めることになります。

このとき、不正アクセスを受けるリスクが高いアプリケーションから、優先的にZTNAの導入を進めるのが望ましいと言えます。具体的には、社内(自社データセンター)ではなくクラウドにあるアプリケーション、特定の社員ではなく不特定多数の社員が利用するアプリケーションから導入を進めましょう。そのために、経営層では計画的な予算確保を行うべきです。

さらにZTNA導入に際しては、組織体制の見直しも必要になります。自社の社内/社外ネットワークの現状を知るネットワーク部門、社員のID管理に知見を持つセキュリティ部門、さらに業務アプリケーションについて理解している情報システム部門とビジネス部門が連携し、互いに知識を共有しながら導入を進めることが不可欠です。

導入後の日常的な運用業務でも、部門間の連携が求められます。たとえば、新しい業務アプリケーションを追加する際には、情報システム部門やビジネス部門からアプリケーションの情報を提供してもらい、セキュリティ部門がポリシーを設定し、ネットワーク部門がコネクタを通じてそれを確実に公開するといった流れになります。

こうした部門間の密な連携のためには、ZTNAの導入を推進する責任者が強いリーダーシップを持たなければなりません。経営層は、ZTNAの責任者にそうした権限を与え、体制づくりを支援する必要があります。

なお、ZTNAへの移行完了までにかなりの時間がかかる場合、あるいは技術的にVPNからの移行が難しい場合は、脅威リスクを軽減するために、SSL-VPNをやめてIPsec-VPNを利用すべきです。SSL-VPNは導入や利用が簡単ですが、セキュリティ強度が弱く、多くのゼロデイ脆弱性も明らかになっています。今回説明した「VPNの構造上の問題」はIPsec-VPNにも当てはまりますが、SSL-VPNよりはセキュリティ強度の高い選択と言えます。

このように、企業が“脱VPN”を図り、ZTNAへと移行していくためには、経営層の強力なコミットが欠かせません。ゼロトラストの考えに基づく強固なセキュリティ対策を構築し、ランサムウェア攻撃被害などのビジネスリスクを低減するためにも、全社一丸となって取り組んでいただきたいと思います。

■筆者プロフィール

登坂 恒夫(とさか つねお)

2021年9月、フォーティネットジャパンにマーケティング本部 Field CISOとして入社。情報セキュリティ全般を通して、ユーザー企業の情報セキュリティ責任者に対して技術や脅威などの動向をお伝えするとともに、情報セキュリティ責任者との意見交換を通じて課題解決に向けた取り組みを支援する。フォーティネットジャパン入社前は、IDC Japanにおいて10年以上国内のセキュリティ市場調査アナリストに従事。国内のセキュリティ市場全般に深い洞察を持つ。これまでに、SE業務、コンサルティング業務、サポート業務と幅広くIT業務を20年以上にわたり経験。