第回 “あのセキュリティ事故”はどうやったら防げた? 検証委員会

サイバー攻撃の侵入と拡大を根本から防ぐ“脱VPN”と「Fortinet ユニファイドZTNA」

「わずか3日」で狙われたVPNの脆弱性! 対策が後手に回り500GBの情報漏洩… どうやったら防げた?

提供: フォーティネット

“脱VPN”を実現するZTNA(ゼロトラストネットワークアクセス)とは

こうしたリモートアクセスVPNの課題をふまえ、新たに提唱されているのが、VPNの利用をやめて「ゼロトラストネットワークアクセス」(ZTNAという略称で呼ばれることが多い)に乗り換えるというアプローチである。

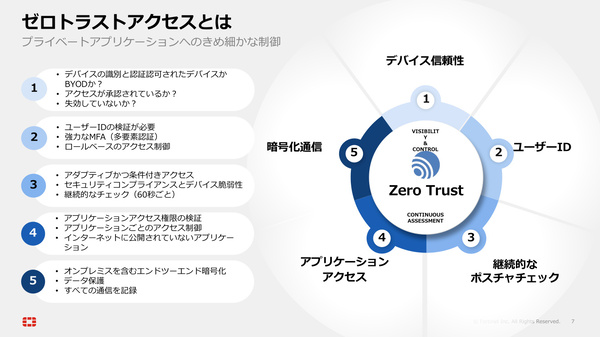

ZTNAは「ゼロトラストの原則」に基づいて、企業のアプリケーションに対してよりセキュアなリモートアクセス手段を提供するものだ。まずは、ゼロトラストの原則から説明しよう。

ゼロトラストとは“何も信頼しない”という意味だ。どこからの/どんなユーザーの/どんなデバイスのアクセスであっても、決して無条件には信頼せず、本当に信頼してよいかどうかを継続的に検証し続ける。さらに、“信頼できる”と判断した場合でも、与える権限は必要最小限にとどめる。このように、ユーザーやデバイスの信頼性を厳密に検証して、セキュリティを高めるのがゼロトラストの原則だ。

ZTNAは、このゼロトラスト原則をアプリケーションへのリモートアクセスに適用する。たとえば「アクセス元の場所は国内か」「時間帯は業務時間内か」といったコンテキスト、「デバイスはふだんから使われているものか」「デバイスのOSは最新版にアップデートされているか」「EPP(エンドポイントセキュリティ)は稼働しているか」といったデバイスチェック、「セキュリティリスクのある行動をしていないか」「デバイスがマルウェアに感染していないか」といった継続的な検証を行う。

そして、これらの検証結果(リスクスコア)とユーザーのロール(職務や職位)に基づいて、アプリケーションごとに、アクセス権限や操作権限が細かく制御される。たとえば「ユーザーの業務とは関係のない基幹システムにアクセスしようとしている」「業務時間外に大量のデータをダウンロードしている」といった不審な動きをとらえて、アクセスをブロック/制限するわけだ。

こうしたZTNAの仕組みは、これまでのVPNのように“1つの関門”が突破されたとしても、攻撃者が社内アプリケーションへ自由にアクセスすることを防げる(攻撃の横展開=ラテラルムーブメントをブロックする)。これにより、アプリケーションへの不正なアクセスをしっかりと防ぐのだ。

オンプレミス/クラウドを包括的に保護するフォーティネットのZTNA

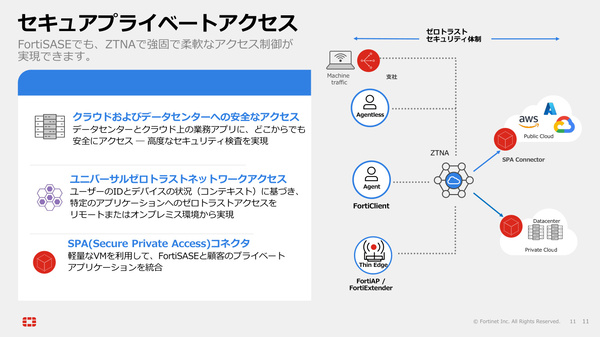

フォーティネットでは、「FortiSASE」や「FortiGate」といった製品で利用できる「ユニファイドZTNA」を提供している。FortiSASE/FortiGateの共通OSである「FortiOS」に含まれるZTNA機能であり、オンプレミスからクラウドまで統合的に運用できる。

このZTNAは、ライセンスの追加だけで利用できる。FortiGateの場合は、「FortiClient EMSライセンス」の追加で利用できる。また、FortiSASEでは基本ライセンスにZTNA機能が含まれており、ゲートウェイとなるFortiGateに「SD-WAN Bundleオプション」を追加すればよい。

特徴の1つめは、アプリケーションの提供場所がオンプレミス(自社データセンター)でもパブリッククラウドでも、一貫したポリシーに基づいて、同じようにアクセス制御ができる点だ。さらにユーザーのアクセス元も、オフィス内、オフィス外を問わず対応しており、VPNに代わるよりセキュアなリモートアクセス手段として活用できる。

このとき、ゼロトラストアクセスを実現するため、データセンターやクラウドのアプリケーション側には「SPA(Secure Private Access)コネクタ」が提供されている(前述したSD-WAN Bundleオプションに含まれる)。

さらにユニファイドZTNAは、企業の拠点間をセキュアに接続するフォーティネットの「セキュアSD-WAN」にもシームレスに統合できる。セキュアSD-WANもFortiOSで実現されているため、SD-WAN製品/サービスを別途導入するコストがかからず、運用管理の手間も大幅に省けるはずだ。

ユニファイドZTNAを用いた接続は、デバイスにエージェントソフト「FortiClient」をインストールして行うのが基本だ。FortiClientは、主要なクライアントOS(Windows、macOS、Linux、iOS、Android)に対応しているので、どんなデバイスからでもセキュアにアプリケーションへのアクセスができる。また“ZTNA専用”ではなく、VPN接続やEPP(エンドポイント保護)機能も統合されているので、インストールするソフトが増えて困ることもない。

さらに、個人所有デバイスを使う社員(BYOD)や社外の協力会社に対して、自社アプリケーションへのアクセスを許可したいケースに備えて、「エージェントレスZTNA」という仕組みも用意されている。専用のWebポータルでユーザー認証を行う点は従来のSSL-VPNと似ているが、ゼロトラストの原則に従って、あらかじめ設定した特定のアプリケーションにしかアクセスできない仕組みだ。

エージェントレスZTNAはリバースプロキシとして機能するため、認証された特定のアプリケーション(画面)にしかアクセスできず、ネットワークレベルの横展開を防ぐことができる。加えて、多要素認証(MFA)を必須にしたり、ユーザーのコンテキスト(場所、時間帯、ロール)に基づくアクセス制御をかけたりすることができるので、SSL-VPNよりもかなり強力なセキュリティ対策となる。

■セキュリティ事故、その後日談:

機密情報の窃取、さらにサイバー犯罪者からの脅迫に見舞われたK社のCIOは、VPNの利用継続をあきらめ、フォーティネットのFortiSASEを採用し、ユニファイドZTNAに移行する決断を下した。今後もVPN装置へのサイバー攻撃が予想されることに加え、社員が利用する業務アプリケーションがクラウドにも拡大しつつあり、同時にそちらのセキュリティも強化しなければならないという判断からだった。

導入した結果、K社のセキュリティレベルは大きく向上したと言える。特に、セキュリティリスクの高いデバイスのアクセスを拒否するポリシーにしたことで、OSがアップデートされていないPCがあぶり出され、ユーザーである社員にも対策の指示が出せるようになった点は大きい。また、ロールに基づくアクセス制御を厳密に適用できるため、内部不正を防ぐ副次的効果もある。

なお、K社から盗み出された機密情報については、結局、リークサイトで公開されることはなかった。犯罪グループに身代金を支払ったのかどうかは明らかにしていないが、何らかの交渉が行われたと噂されている。いずれにせよ、K社に対する業界内での信用やブランドイメージに傷が付いたことだけでも、サイバー攻撃を受けた代償は小さくないものだったことは間違いない。

この連載の記事

- 第14回

sponsored

化学メーカーの研究データが漏洩! 脆弱性診断が見落としたVPN装置… どうやったら防げた? - 第13回

sponsored

病院から患者の個人情報漏洩! “AI世代”研修医が引き起こしたシャドーAI事故……どうやったら防げた? - 第12回

sponsored

工場内からサイバー攻撃発生、しかし攻撃元が見つからない! ……どうやったら防げた? - 第11回

sponsored

工場の“サポート切れOSパソコン”がランサムウェアの感染源に! ……どうやったら防げた? - 第10回

sponsored

広告制作で無許可の“シャドーAI”利用、発表前の商品情報が漏洩! どうやったら防げた? - 第9回

sponsored

建設現場で協力会社のPCがランサムウェア感染、工事がストップ! どうやったら防げた? - 第8回

sponsored

ニセ広告にだまされ社員のPCがランサムウェア感染! どうやったら防げた? - 第7回

sponsored

社員の“シャドーAI”利用で、取引先の情報が漏洩! どうやったら防げた? - 第6回

sponsored

95Gbpsの大規模DDoS攻撃で、予約サイトがサービス停止に! どうやったら防げた? - 第5回

sponsored

クラウドのサービス開発で健康データ4万件が漏洩の危機! どうやったら防げた?