キヤノンMJ/サイバーセキュリティ情報局

ESET、5月のマルウェアレポートを発表 最も検出されたのはJS/Adware.Agent

本記事はキヤノンマーケティングジャパンが提供する「サイバーセキュリティ情報局」に掲載された「2023年5月 マルウェアレポート」を再編集したものです。

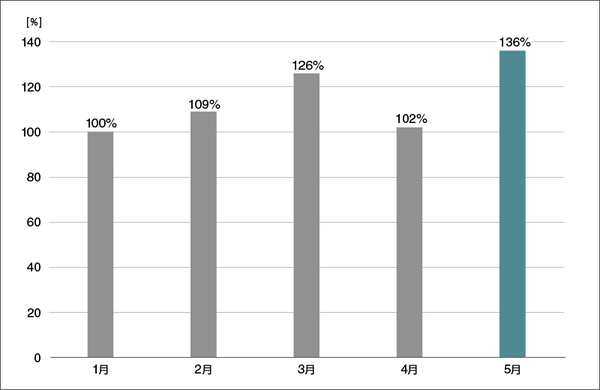

2023年5月マルウェア検出状況

2023年5月(5月1日~5月31日)にESET製品が国内で検出したマルウェアの検出数の推移は、以下のとおりです。

※1 検出数にはPUA (Potentially Unwanted/Unsafe Application; 必ずしも悪意があるとは限らないが、コンピューターのパフォーマンスに悪影響を及ぼす可能性があるアプリケーション)を含めています。

2023年5月の国内マルウェア検出数は、2023年4月と比較して増加しました。検出されたマルウェアの内訳は以下のとおりです。

| 順位 | マルウェア | 割合 | 種別 |

| 1 | JS/Adware.Agent | 33.7% | アドウェア |

| 2 | DOC/Fraud | 14.7% | 詐欺サイトのリンクが埋め込まれたDOCファイル |

| 3 | HTML/Phishing.Agent | 14.7% | メールに添付された不正な HTMLファイル |

| 4 | JS/Adware.TerraClicks | 6.6% | アドウェア |

| 5 | JS/Agent | 2.4% | 不正なJavaScriptの汎用検出名 |

| 6 | HTML/Phishing | 2.0% | 悪意のあるHTMLコードの汎用検出名 |

| 7 | Win32/Exploit.CVE-2017-11882 | 1.7% | 脆弱性を悪用するマルウェア |

| 8 | JS/Adware.Sculinst | 1.6% | アドウェア |

| 9 | Win64/Riskware.PEMalform | 0.7% | ブラウザハイジャッカー |

| 10 | MSIL/TrojanDownloader.Agent | 0.6% | ダウンローダー |

5月に国内で最も多く検出されたマルウェアは、JS/Adware.Agentでした。

JS/Adware.Agentは、悪意のある広告を表示させるアドウェアの汎用検出名です。Webサイト閲覧時に実行されます。

5月に増加した Win64/TrojanDownloader.Agent.ACN について

Win64/TrojanDownloader.Agentは、Win64形式のダウンローダーの検出名です。

5月に検出数が急増しており、検出数第12位に入っています。

5月に検出された Win64/TrojanDownloader.Agentのうち、亜種の1つであるWin64/TrojanDownloader.Agent.ACNが最も多く検出されています。亜種別の割合を見ると、約99%をWin64/TrojanDownloader.Agent.ACNが占めています。

Win64/TrojanDownloader.Agent の亜種別内訳(2023 年 5 月・国内)

| 亜種名 | 検出内訳(%) |

| Win64/TrojanDownloader.Agent.ACN | 99.923 |

| Win64/TrojanDownloader.Agent.KE | 0.064 |

| Win64/TrojanDownloader.Agent.ADP | 0.013 |

以下では、Win64/TrojanDownloader.Agent.ACNの概要や動作について紹介します。

概要

Win64/TrojanDownloader.Agent.ACNは、Excel XLLアドインファイル形式*3 のダウンローダーです。検出されるXLLアドインファイルは、Office製品が64bit版の場合のみ動作します。

また、今回調査したWin64/TrojanDownloader.Agent.ACNの検体では、Office製品のバージョンが古いと動作しないことを確認しています。Office 2016では動作せず、Office 2019では動作していました。

※3 XLLアドインファイルは、Excel のアドインファイルです。Excelでのみ開くことができるDLLファイルの一種で、CまたはC++言語で記述されています。カスタム関数やその他の機能といったExcelの機能拡張に利用されています。

感染までの流れ

今回確認した感染までの流れは以下のとおりです。

1.XLLアドインファイルを開く

検体のXLLアドインファイルを開くと、Excelが起動しアドインを読み込みます。読み込み時に表示されるポップアップが下図です。

ポップアップは、アドイン実行に関する警告です。「このアドインをこのセッションに限り有効にする」をクリックすると、XLLアドインファイルが読み込まれ、悪意のあるコードが実行されます。

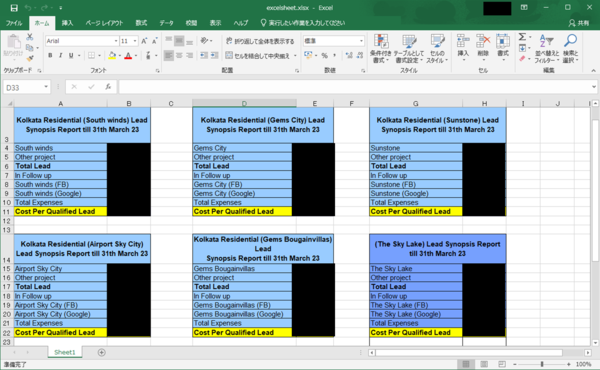

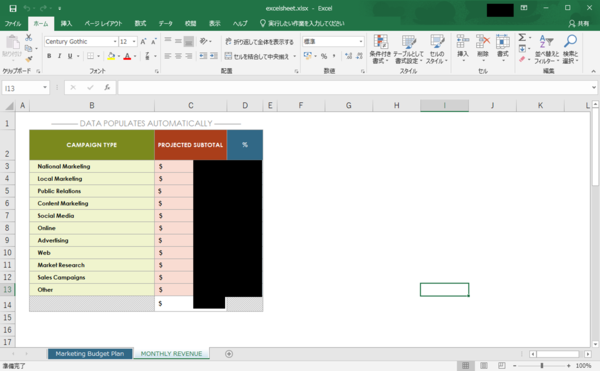

2.アドイン実行時に通信先からダウンロードしたExcelファイルを開く

XLLアドインファイルは、バックグラウンドで実行されます。アドイン実行時に通信先からExcelファイルをダウンロードし、「excelsheet.xlsx」として開きます。今回確認したファイルは、広告に関するExcelファイルでした。

悪意のある動作をユーザーに気づかせないために、ダミーファイルを表示している可能性があります。

過去の事例でも、新型コロナウイルス感染者数が書かれたExcelファイルがダミーで表示されていたことが確認されています。

3.攻撃者が用意した通信先から実行ファイルをダウンロードする

今回、通信先のドメインとして、Discordのファイル共有機能を悪用した「cdn[.]discordapp[.]com」や、公開されている IPFS*4 ゲートウェイである「ipfs[.]io」を悪用した URL を確認しました。

※4 IPFS(InterPlanetary File System)は、P2Pネットワークを用いた分散型のファイルストレージプロトコルです。

今回調査した検体がアクセスした通信先

| プロトコル | ドメイン | 設置されていた実行ファイル名のESET検出名 |

| HTTPS | cdn[.]discordapp[.]com | MSIL/Spy.Kiangthi.A |

| HTTPS | ipfs[.]io | MSIL/GenKryptik.GJMH |

通信先には実行ファイルが設置されていました。設置されていた実行ファイルは、情報窃取型マルウェアでした。

対策

Microsoft社は、2023年3月28日にインターネットからダウンロードしたXLLアドインファイルをブロックするように、Excelの既定の設定を変更しています。

Excelをバージョン2303(ビルド 16227.20212)以降にバージョンアップすることをおすすめします。

アップデートの対象となるExcel製品は以下のとおりです。

・Microsoft 365 Apps

・Excel 2021/2019/2016

今回紹介したWin64/TrojanDownloader.Agent.ACNは、Excel XLLアドインファイルを悪用したダウンローダーです。端末環境によっては動作しない可能性もありますが、事前の対策が重要です。セキュリティ製品を正しく導入・運用し、OSやソフトウェアは最新の状態に保ってください。また、不用意に添付ファイルを開かないことや紹介した個別の対策の検討を行ってください。

■常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。下記の対策を実施してください。

1.セキュリティ製品の適切な利用

1-1. ESET製品の検出エンジン(ウイルス定義データベース)をアップデートする

ESET製品では、次々と発生する新たなマルウェアなどに対して逐次対応しています。最新の脅威に対応できるよう、検出エンジン(ウイルス定義データベース)を最新の状態にアップデートしてください。

1-2. 複数の層で守る

1つの対策に頼りすぎることなく、エンドポイントやゲートウェイなど複数の層で守ることが重要です。

2.脆弱性への対応

2-1. セキュリティパッチを適用する

マルウェアの多くは、OS に含まれる「脆弱性」を利用してコンピューターに感染します。「Windows Update」などのOSのアップデートを行ってください。また、マルウェアの多くが狙う「脆弱性」は、Office 製品、Adobe Readerなどのアプリケーションにも含まれています。各種アプリケーションのアップデートを行ってください。

2-2. 脆弱性診断を活用する

より強固なセキュリティを実現するためにも、脆弱性診断製品やサービスを活用していきましょう。

3.セキュリティ教育と体制構築

3-1. 脅威が存在することを知る

「セキュリティ上の最大のリスクは“人”だ」とも言われています。知らないことに対して備えることができる人は多くありませんが、知っていることには多くの人が「危険だ」と気づくことができます。

3-2. インシデント発生時の対応を明確化する

インシデント発生時の対応を明確化しておくことも、有効な対策です。何から対処すればいいのか、何を優先して守るのか、インシデント発生時の対応を明確にすることで、万が一の事態が発生した時にも、慌てずに対処することができます。

4.情報収集と情報共有

4-1. 情報収集

最新の脅威に対抗するためには、日々の情報収集が欠かせません。弊社を始め、各企業・団体から発信されるセキュリティに関する情報に目を向けましょう。

4-2. 情報共有

同じ業種・業界の企業は、同じ攻撃者グループに狙われる可能性が高いと考えられます。同じ攻撃者グループの場合、同じマルウェアや戦略が使われる可能性が高いと考えられます。分野ごとの ISAC(Information Sharing and Analysis Center)における情報共有は特に効果的です。

※ESETは、ESET, spol. s r.o.の登録商標です。Microsoft、Windows、Win32、Excel およびMicrosoft 365は、米国Microsoft Corporationの、米国、日本およびその他の国における登録商標または商標です。

引用・出典元

■Office アドイン「XLL ユーザー定義関数を使用してカスタム関数を拡張する」 | Microsoft

https://learn.microsoft.com/ja-jp/office/dev/add-ins/excel/make-custom-functions-compatible-with-xll-udf

■サイバー情報共有イニシアティブ(J-CSIP)運用状況 [2021年 7月~9月] 《付録》 ~Excel-DNA を悪用した Excelアドインファイルのウイルス~ | IPA 独立行政法人 情報処理推進機構

https://www.ipa.go.jp/security/j-csip/ug65p9000000nkvm-att/000094144.pdf

■Discordを利用していなくても感染するマルウェアとは | サイバーセキュリティ情報局

https://eset-info.canon-its.jp/malware_info/special/detail/230627.html

■Cloudflare Docs 「Interplanetary File System (IPFS)」 | Cloudflare

https://developers.cloudflare.com/web3/ipfs-gateway/concepts/ipfs/

■Microsoft 365 「現在のチャネルのリリースノート」 | Microsoft

https://learn.microsoft.com/ja-jp/officeupdates/current-channel#version-2303-march-28

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この記事の編集者は以下の記事もオススメしています

-

デジタル

SMSの迷惑メッセージやフィッシング詐欺にどう対処すべきか -

デジタル

ファイアウォールはゼロトラスト時代にも有効? 新たなソリューション「ZTNA」とは? -

デジタル

学校DXでセキュリティが課題に。学校が取り組むべき5つの対策 -

デジタル

マルウェアレポート4月 最も多く検出されたマルウェアは「JS/Adware.Agent」 -

デジタル

キヤノン、情報セキュリティー責任者などを対象とした「ITセキュリティフォーラム2023 Summer」開催 -

デジタル

3CX社へのサプライチェーン攻撃と北朝鮮のAPTグループ「Lazarus」の関連を示す証拠 -

デジタル

MDRが必要な理由とは? サービス選定で確認すべき5つのポイント -

デジタル

日本でも発生中の詐欺「SIMスワップ」とは? 手口と対策を解説 -

デジタル

ESET、6月マルウェア検出状況を発表 最も多く検出されたマルウェアは「JS/Adware.Agent」