ESET/マルウェア情報局

2020年7月と8月の国内マルウェア検出状況公開、最も多く検出されたマルウェアはJS/Adware.Subprop

本記事はキヤノンマーケティングジャパンが提供する「マルウェア情報局」に掲載された「2020年7月・8月マルウェアレポート」を再編集したものです。

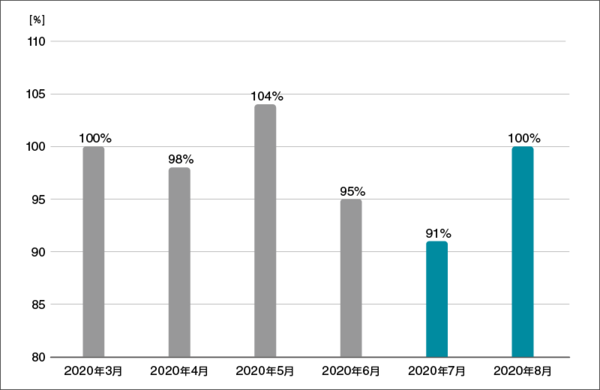

2020年7月(7月1日〜7月31日)と8月(8月1日~8月31日)にESET製品が国内で検出したマルウェアの検出数の推移は、以下のとおりです。

*1 検出数にはPUA(Potentially Unwanted/Unsafe Application:必ずしも悪意があるとは限らないが、コンピューターのパフォーマンスに悪影響を及ぼす可能性があるアプリケーション)を含めています。2020年7月の国内でのマルウェア検出数は6月と比較して減少しましたが、8月のマルウェア検出数は増加傾向に転じました。検出されたマルウェアの内訳は以下のとおりです。 検出されたマルウェアの内訳は以下のとおりです。

国内マルウェア検出数*2上位(2020年7月8月)

| 順位 | マルウェア | 割合 | 種別 |

|---|---|---|---|

| 1 | JS/Adware.Subprop | 8.8% | アドウェア |

| 2 | HTML/ScrInject | 6.5% | HTMLに埋め込まれた不正スクリプト |

| 3 | JS/Adware.Agent | 5.8% | アドウェア |

| 4 | JS/Adware.PopAds | 3.9% | アドウェア |

| 5 | JS/Adware.Inpagepush | 2.9% | アドウェア |

| 6 | VBA/TrojanDownloader.Agent | 2.4% | ダウンローダー |

| 7 | HTML/Refresh | 2.0% | 別のページに遷移するスクリプト |

| 8 | HTML/Fraud | 1.4% | 詐欺サイトのリンクが埋め込まれたHTML |

| 9 | JS/Adware.Chogdoul | 1.2% | アドウェア |

| 10 | Win32/Exploit.CVE-2017-11882 | 1.0% | 脆弱性を悪用するマルウェア |

国内マルウェア検出数*2上位(2020年7月)

| 順位 | マルウェア | 割合 | 種別 |

|---|---|---|---|

| 1 | JS/Adware.Subprop | 10.4% | アドウェア |

| 2 | HTML/ScrInject | 7.2% | HTMLに埋め込まれた不正なスクリプト |

| 3 | JS/Adware.Agent | 4.7% | アドウェア |

| 4 | JS/Adware.PopAds | 4.0% | アドウェア |

| 5 | VBA/TrojanDownloader.Agent | 2.8% | ダウンローダー |

| 6 | JS/Adware.Inpagepush | 2.5% | アドウェア |

| 7 | HTML/Refresh | 2.3% | 別のページに遷移させるスクリプト |

| 8 | JS/Redirector | 1.4% | 別のページに遷移させるスクリプト |

| 9 | JS/Adware.Chogdoul | 1.3% | アドウェア |

| 10 | HTML/Fraud | 1.1% | 詐欺サイトのリンクが埋め込まれたHTML |

国内マルウェア検出数*2上位(2020年8月)

| 順位 | マルウェア | 割合 | 種別 |

|---|---|---|---|

| 1 | JS/Adware.Subprop | 7.4% | アドウェア |

| 2 | JS/Adware.Agent | 6.8% | アドウェア |

| 3 | HTML/ScrInject | 5.6% | HTMLに埋め込まれた不正なスクリプト |

| 4 | JS/Adware.PopAds | 3.8% | アドウェア |

| 5 | JS/Adware.Inpagepush | 3.1% | HTMLに埋め込まれた不正なスクリプト |

| 6 | VBA/TrojanDownloader.Agent | 2.1% | ダウンローダー |

| 7 | HTML/Refresh | 1.7% | 別のページに遷移するスクリプト |

| 8 | HTML/Fraud | 1.7% | 詐欺サイトのリンクが埋め込まれたHTML |

| 9 | JS/Adware.Chogdoul | 1.1% | アドウェア |

| 10 | Win32/Exploit.CVE-2017-11882 | 1.1% | 脆弱性を悪用するマルウェア |

7月と8月に国内で最も多く検出されたマルウェアは、JS/Adware.Subpropでした。

JS/Adware.Subpropはアドウェアで、偽のAdobe Flash Playerのアップデートや有名ベンダーのWebバナーを悪用して、悪意のあるコンテンツや不要なソフトウェアを配布するスクリプトの検出名です。

2位のHTML/ScrInjectは、HTMLに埋め込まれた不正スクリプトで、こちらもWebサイト閲覧時に実行されます。

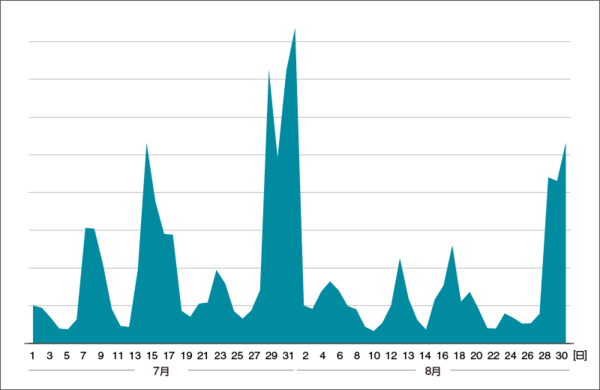

昨年10月頃から被害報告が増加し、2020年1月2月以降大きな動きを見せていなかったEmotetの活動が7月中旬頃から再開しました。7月中旬頃からEmotetの感染を狙ったばらまきメールが確認されています。IPAなどの機関からも注意喚起が出ています。ばらまきメールに添付されていたファイルはWordファイル(.doc)で、ESET製品ではVBA/TrojanDownloader.Agentなどの検出名として検出されます。以下のグラフは、7月~8月の日別検出数の推移を表しています。

7月中旬や7月末、8月末にこのマルウェアが多く検出されていることが分かります。これは、Emotetのばらまきメールが確認されている期間と一致しています。

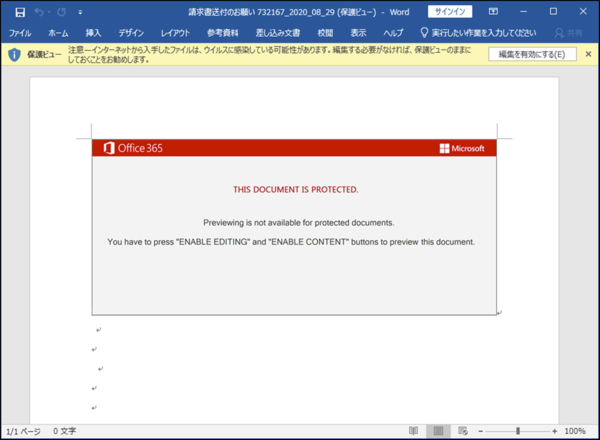

8月にばらまかれた添付ファイルを開くと、以下のような画面が表示されます。

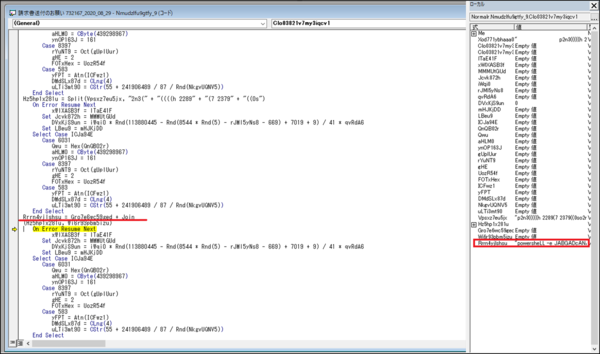

「編集を有効にする」ボタンと「コンテンツの有効化」ボタンをクリックしてしまうと、マクロを経由してPowerShellが実行されます。

赤枠で囲んだ変数は、難読化解除後のPowerShellのコードです。

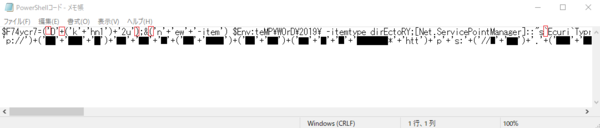

PowerShellのコード部分は、BASE64でエンコードされており、デコードすると以下のコードが現れます。

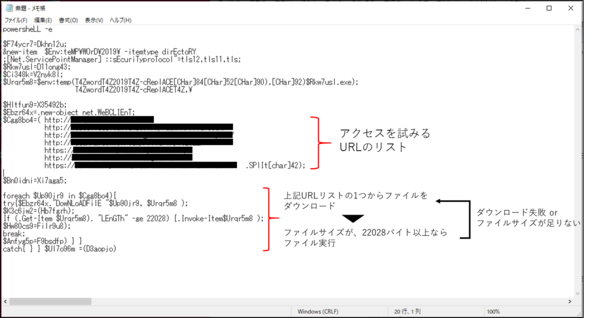

コードの文字部分は「’」「()」「+」で区切られており、URL部分は「*」で区切られています。区切りの文字を消し、改行を行なったものが以下の画像です。

URLのリストからひとつずつアクセスし、ファイルのダウンロードを行ないます。その際に、ファイルサイズが22,028バイト以上だった場合、ファイルを実行します。ダウンロードに失敗した場合やファイルサイズが条件より小さい場合は、次のURLへアクセスします。

このダウンロードされるファイルがEmotetです。Emotetがダウンロード・実行された場合、情報の窃取や他のマルウェアへの感染などの被害に遭う可能性があります。感染する他のマルウェアは、Trickbotなど様々なものが確認されています。さらに、TrickbotからランサムウェアRyukをダウンロードされたケースが過去に海外で確認されています。

このような脅威の被害に遭わないためにも、セキュリティ製品の導入やシグネチャを最新の状態に保つといった基本的な対策が必要です。加えて、Office製品でのマクロの設定を無効にすること、添付ファイルを安易に開かないことやランサムウェアの被害軽減策としてのオフラインバックアップ取得といった個別の対策も重要です。

ご紹介したように、7月と8月はウェブブラウザー上で実行される脅威に加えて、Emotetの活動が再開し、多数のダウンローダーが検出されています。セキュリティ製品の導入などの基本的な対策やマクロの設定を無効にするといった個別の対策が重要です。

■常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。

下記の対策を実施してください。

⦁ ESET製品の検出エンジン(ウイルス定義データベース)を最新にアップデートする

ESET製品では、次々と発生する新たなマルウェアなどに対して逐次対応しております。

最新の脅威に対応できるよう、検出エンジン(ウイルス定義データベース)を最新にアップデートしてください。

⦁ OSのアップデートを行ない、セキュリティパッチを適用する

マルウェアの多くは、OSに含まれる「脆弱性」を利用してコンピューターに感染します。

「Windows Update」などのOSのアップデートを行ない、脆弱性を解消してください。

⦁ ソフトウェアのアップデートを行ない、セキュリティパッチを適用する

マルウェアの多くが狙う「脆弱性」は、Java、Adobe Flash Player、Adobe Readerなどのアプリケーションにも含まれています。

各種アプリのアップデートを行ない、脆弱性を解消してください。

⦁ データのバックアップを行なっておく

万が一マルウェアに感染した場合、コンピューターの初期化(リカバリー)などが必要になることがあります。

念のため、データのバックアップを行なっておいてください。

⦁ 脅威が存在することを知る

「知らない人」よりも「知っている人」の方がマルウェアに感染するリスクは低いと考えられます。マルウェアという脅威に触れてしまう前に「疑う」ことができるからです。

弊社を始め、各企業・団体からセキュリティに関する情報が発信されています。このような情報に目を向け、「あらかじめ脅威を知っておく」ことも重要です。

本記事はアフィリエイトプログラムによる収益を得ている場合があります