前回は、スマートフォンを狙うモバイルマルウェアの現状として、Symbian端末とiPhoneを狙う脅威の現状を紹介した。続いては、シェアを伸ばしつつあるAndroid端末を狙うマルウェアを見ていこう。

続々と登場し始めたAndroidの脅威

通常では審査済みのアプリケーションしか導入できないiPhoneと異なり、Androidは比較的アプリケーションの自由度が高い。アプリケーションの配布方法も自由度が高く、

- 審査なしのAndroidマーケットでの入手

- インターネットからのダウンロード

- SDカードからのファイルコピー

など、複数の方法でアプリケーションが入手できるのだ。

自由度の高さは利便性の高さでもあるが、危険度も高くなってしまう。Android向けのマルウェアは、まだ多くはない。しかし、マーケットは急速に広がっており、これを狙うマルウェアは必ず増えてくる。すでに、日本語マルウェアも登場しているので要注意である。

それでは、Androidをターゲットとする、主なマルウェアのタイプを紹介しよう。

1.偽アプリ

何もしないニセのアプリケーションだが、ユーザーをだまして売りつけ、お金をもらうタイプである。大金を払わせるのではなく、購入者が大きなクレームとしない少額のタイプが存在している。

2.GPSを操るアプリ

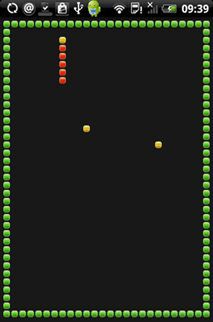

多くのAndroid端末はGPSを内蔵しているが、この位置情報を悪用するスパイウェアが「GPS SPY」だ。Tap Snakeというゲームを装って影に隠れて実行され、攻撃者に自分の居場所(GPSの位置情報)を15分おきに送信し続ける。たちの悪いことに、一度インストールされるとリブートしても、バックグラウンドで動作し続けていた。しかも、このスパイツールはわずか4.99ドルで購入可能で、誰でも加害者になれてしまうのだ。

3.トロイの木馬 Geinimi

中国で広がり、今は日本のAndroidマーケット外の配布場所でも流通しているマルウェアが「Geinimi(ゲイニミ)」である。これは非常に高機能で、

- 現在の位置情報を攻撃者に送信する

- IMEI(国際移動体装置識別番号:端末識別番号)およびIMSI(加入者識別番号:SIMカードの情報)を盗む

- アプリケーションをダウンロードし、ユーザーにインストールを勧める

- インストール済みアプリケーションリストを盗む

- SMS(Short Message Service)を横取りして転送する

- 連絡先情報を盗む

- 勝手に攻撃者の意図するWebサイトを開く

といった悪事を働く。

Geinimiは、Androidマーケットで流通する普通のアプリケーションとそっくりだ。マルウェアなのでAndroidマーケット外で取引されているのだが、見た目にはまったくわからない。なぜなら、Androidマーケットで流通しているアプリの海賊版に埋め込むという手法をとっているのである。

また、Geinimiの亜種で、端末識別情報を盗み取るアプリケーションがAndroidマーケットに登場したことがある。このマルウェアは非常に悪質で影響が大きかったため、Googleはアプリ作成者のアカウントを削除し、Androidマーケットからアプリを削除した。さらに、インストール済み端末に対してはユーザーの端末に命令を送り、アプリケーションの遠隔削除という対処を行なっている。

遠隔削除まで行なった理由は、これまでのAndroidマルウェアとは大きく異なる危険性を持っていたことにある。そもそもAndroidは、システム(Androidそのもの)とアプリケーション(ユーザーのデータ)が完全に区切られた構造を持つ。ところがこのマルウェアは、Android 2.2以前が影響をうけるのだが、root権限(管理者権限)奪取の脆弱性を狙っており、成功するとシステム領域への侵入が可能となってしまうのだ。

大きな問題点は、システム領域に入り込んだマルウェアは、ユーザーには完全駆除できないことだ。セキュリティソフトを使っても駆除できない。セキュリティソフトも一般アプリケーションであり、システム領域に踏み込んでいけないからである。さらに、ユーザーが初期化を行なっても取り除けない。Android上で初期化できるのはユーザー自身のデータだけで、システムに食い込んでしまったマルウェアは、そのまま残ってしまうのだ。

ユーザーがroot権限を持てば削除は可能だが、一般ユーザーには現実的に不可能なのだ。こうしたことから、このタイプのマルウェアに対しては、感染する前に、すなわちインストールのタイミングで対処しなければならない。

4.危険なリンク

どんなOSであっても脆弱性と呼ばれるバグが存在している。現在市場で人気のある各種Androidスマートフォンが搭載する、

- Android 2.1

- Android 2.2

- Android 2.3

にもバグがある。危険なJavaスクリプトを含むURLをデフォルトブラウザで踏んでしまうと、情報を盗まれてしまうというものである。

「危険なWebサイトにはアクセスしないように」という注意を聞くこともあるが、URLを見ただけで、リンク先に危険なJavaコードが仕組まれている事はわからない。さらに、TwitterなどのSNSを使うユーザーに馴染みがあるショートリンク(短縮URL)が、本当に正しいサイトを示しているのかの判断など、見た目では判断できないだろう。Androidではここが非常に大きな問題となるのだ。

(次ページ、「これからのAndroidマルウェアを占う」に続く)

本記事はアフィリエイトプログラムによる収益を得ている場合があります

この連載の記事

-

第3回

TECH

Androidを守るセキュリティソフトの秘密 -

第1回

TECH

iPhoneも対象に!スマートフォンを狙うモバイルマルウェアとは - この連載の一覧へ