9月29日、RSAセキュリティはオンライン犯罪の現状と対策に関する説明会を開催。オンラインバンキングの振り込み先を架空口座に変えたり、勝手に振り込みを行なうMITB攻撃が増加傾向にあることを明らかにした。

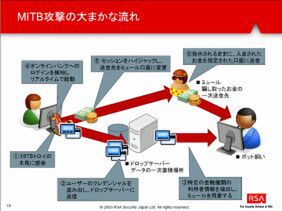

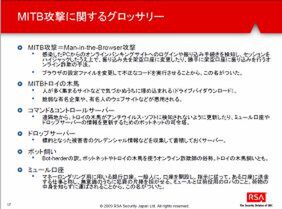

MITBは「Man in the Browser」の略で、ユーザーのPCにマルウェア「MITBトロイの木馬」を侵入させて通信を監視し、オンラインバンキングへのログインを検知するとセッションをハイジャックして、詐欺を行なう攻撃だ。

以前より存在する「MITM(Man in the Middle)」攻撃は、クライアント・サーバ間の通信に対しネットワーク上で割り込みを行ない不正を働く。これに対し、今回説明されたMITBはクライアント内で動作する点が異なる。Webブラウザの設定ファイルを変更して不正なコードを実行させることから、MITBと名付けられたという。

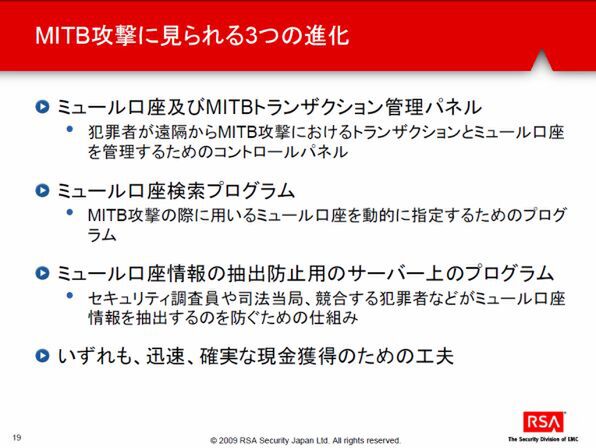

クライアント内で動作することから、通信を暗号化してもMITBを防ぐことはできない。さらに、ユーザーが正規の手段でオンラインバンキングにログインし、振り込み操作を行なった後にセッションのハイジャックを行なうため、乱数表を使ったマトリクス認証やワンタイムパスワードを使っていても、被害を防ぐことができない点が大きな問題となる。加えて今回の説明会では、MITB攻撃には下記図のような3つの進化が見られることが明らかにされた

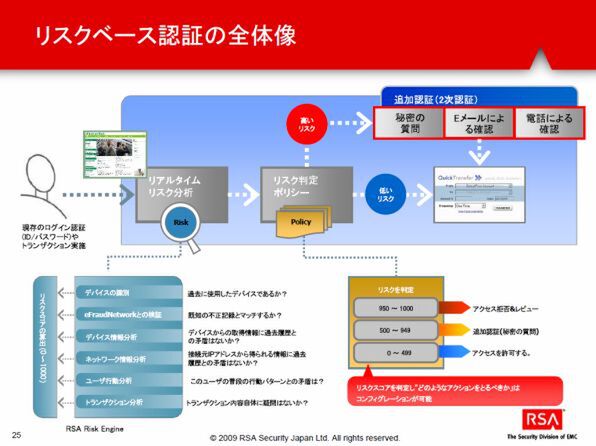

このような攻撃に対して、セキュリティベンダーも手をこまねいているわけではない。対策手段としてRSAが提供しているのが、リスクベース認証/不正検知ソリューションである「RSA Adaptive Authentication」と「RSA Transaction Monitoring」だ。

これらを組み合わせることで、ユーザーのログイン認証やトランザクションを監視し、

- 既知の不正記録とマッチするか

- デバイスからの所得情報に過去履歴との矛盾はないか

- このユーザーの普段の行動パターンと矛盾はないか

- 初アクセスからの経過時間

- 短時間に同一デバイスやIPアドレスから多数のアクセスはないか

といった条件でリスクスコアを算出。リスクが低い場合はアクセスを許可するが、中くらいであれば追加の認証(秘密の質問など)を行なう。さらに、リスクが非常に高い場合はアクセスを拒否といった対応を採ることができる。これらのソリューションは、金融機関などのユーザー側が導入を行なう。すべての処理はサーバ側で行なわれ、ユーザーの利便性は損なわないメカニズムを採用している点も特徴だ。

また、RSAは銀行間共同オンライン不正防止ネットワーク「RSA eFraudNetwork」を持っており、世界各国の金融機関からの情報の集約、同社の幅広い顧客層からの犯罪の最新動向情報の集約、不正アクセスや取引に利用された情報(IPアドレスなど)のデータベース化を行なっている。ユーザーの行動パターンを監視しても、それが危険なのか判断できなければ意味がないわけで、そうした情報を集めるネットワークを持っていることはRSAの大きな強みとなっている。

MITB攻撃を行なうには、各々のオンラインバンキングサイトのシステムに合わせたセッションをハイジャックの仕組みが必要になる。現時点では、日本の銀行に対応したMITBトロイの木馬は見つかっておらず、被害にあったという報告もないようだ。しかし、言語の壁はあるものの、海外の銀行への対応を行なう技術力があれば邦銀への対応も難しくないだろう。犯罪者とセキュリティベンダーのいたちごっこは、ますます激しくなっていきそうだ。

本記事はアフィリエイトプログラムによる収益を得ている場合があります