キヤノンMJ/サイバーセキュリティ情報局

キヤノンマーケティングジャパン、2022年3月のマルウェアレポートを発表

本記事はキヤノンマーケティングジャパンが提供する「サイバーセキュリティ情報局」に掲載された「2022年3月 マルウェアレポート」を再編集したものです。

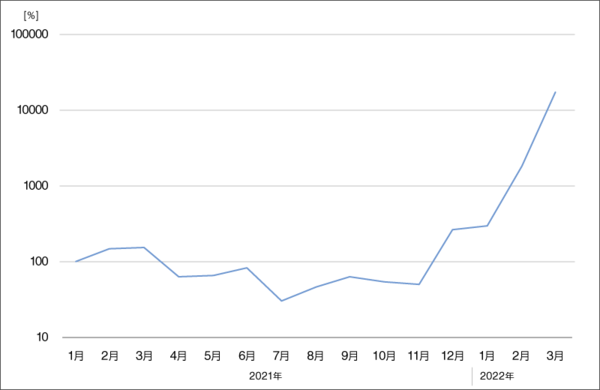

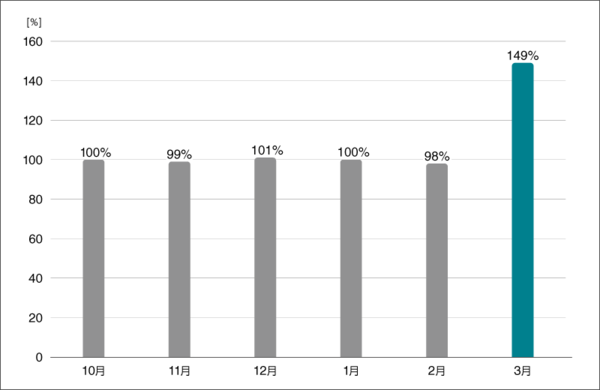

2022年3月(3月1日~3月31日)にESET製品が国内で検出したマルウェアの検出数の推移は、以下のとおりです。

国内マルウェア検出数*1 の推移 (2021年10月の全検出数を 100%として比較)

*1 検出数にはPUA (Potentially Unwanted/Unsafe Application; 必ずしも悪意があるとは限らないが、コンピューターのパフォーマンスに悪影響を及ぼす可能性があるアプリケーション)を含めています。

2022年3月の国内マルウェア検出数は、2022年2月から増加しています。主な要因としては、DOC/TrojanDownloader.Agent の急増が挙げられます。

検出されたマルウェアの内訳は以下のとおりです。

3月に国内で最も多く検出されたマルウェアは、DOC/TrojanDownloader.Agentでした。

DOC/TrojanDownloader.Agentは、メールに添付された WordファイルやExcelファイルに加えて、それらを含んだZIPファイルを検出しています。また、メール本文内に書かれたURLのアクセス先からダウンロードされるWordファイルやExcelファイルが検出される場合もあります。これらのファイルを実行すると、DridexやEmotetなどさまざまなマルウェアがダウンロードされます。3月に多数検出されていたDOC/TrojanDownloader.Agentは、主にEmotetをダウンロードするものでした。

Emotetが活動休止する直前の2021年1月から2022年3月までの DOC/TrojanDownloader.Age ntの検出数の推移は上記のとおりです。検出数の増加した幅が大きいため、縦軸を対数軸として表記しています。

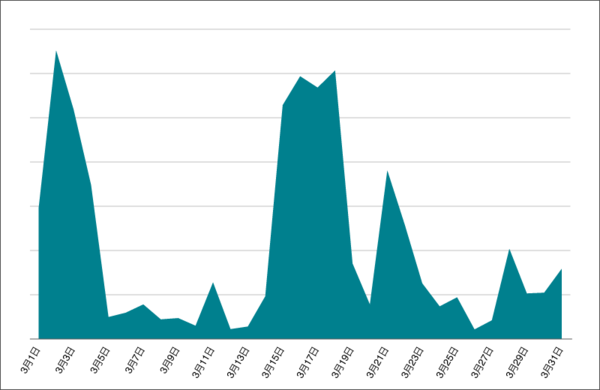

3月における日別検出数の推移は以下のとおりです。

3月1日~4日、15日~18日、21日、28日に多数の DOC/TrojanDownloader.Agentの検出を 認しています。

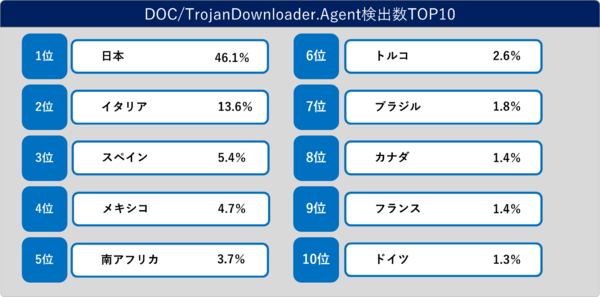

3月のDOC/TrojanDownloader.Agentの検出数を国別にみると、日本が最も検出数が多い国でした。ヨーロッパを始めとしてさまざまな国や地域で検出されていることがわかります。

実際に、Lumen Technologies社のBlack Lotus Labsの報告においてもEmotetボットがさまざまな国で確認されています。上記 TOP10 内のイタリア、メキシコや南アフリカなどの国がボットの多い国として挙げられています。

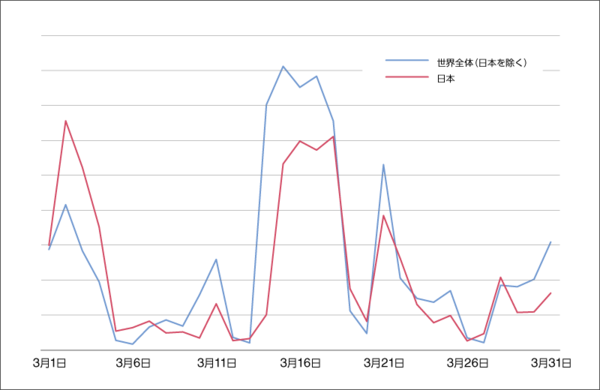

全世界のDOC/TrojanDownloader.Agent検出数を日本国内と世界全体を分けたグラフは以下のとおりです。

日本を除く世界全体と日本での検出傾向は大きく変わらないことがわかります。日本のみが狙われた攻撃というわけではなく、日本を含む世界全体が対象となった攻撃だと考えられます。そして、世界全体を狙った攻撃の中で、「2022年3月に入り、Emotet に感染しメール送信に悪用される可能性のある.jpメールアドレス数が2020年の感染ピーク時の約5倍以上に急増しています」というJPCERT/CCの報告のとおり、日本国内での感染が拡大しボットが増加したことで、国内に向けたメールが増加したと考えられます。結果としては、ESETでのDOC/TrojanDownloader.Agentの世界全体検出数の半数近く(46.1%)を日本における検出が占めていました。

今後もEmotetへの感染を狙った攻撃が続いていく中で、ばらまきメールの本文に書かれる日本語がさらに巧妙化していくことに注意が必要です。

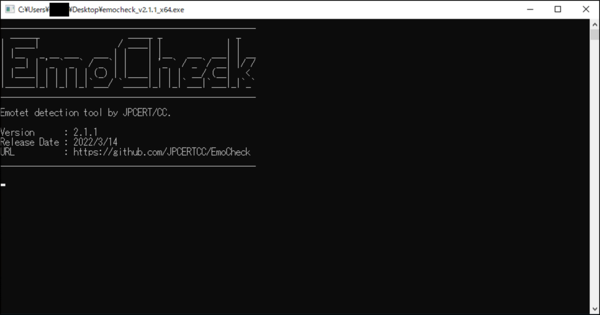

もし、自身で管理している端末がEmotetへ感染しているか不安な場合は、JPCERT/CCが提供している「EmoCheck」が有効です。このツールは、Emotet への感染の有無を調べることができます。現在、バージョン 2.2が公開されており、2022年4月にアップデートされたEmotetの挙動にも対応しています。

ご紹介したとおり、2022年3月はEmotetへの感染を狙ったダウンローダーの検出数増加を確認しています。

このような脅威の被害に遭わないためにも、添付ファイルを不用意に開かないことやメール本文に書かれたURLに不用意にアクセスしないことが重要です。また、添付ファイルを実行してしまった場合も、コンテンツの有効化をクリックしないようにしてください。そして、Emotetに感染した場合の影響や被害範囲を把握しておくことも対策として重要です。

■常日頃からリスク軽減するための対策について

各記事でご案内しているようなリスク軽減の対策をご案内いたします。

下記の対策を実施してください。

1.セキュリティ製品の適切な利用

1-1. ESET製品の検出エンジン(ウイルス定義データベース)をアップデートする

ESET製品では、次々と発生する新たなマルウェアなどに対して逐次対応しています。最新の脅威に対応できるよう、検出エンジン(ウイルス定義データベース)を最新の状態にアップデートしてください。

1-2. 複数の層で守る

1つの対策に頼りすぎることなく、エンドポイントやゲートウェイなど複数の層で守ることが重要です。

2.脆弱性への対応

2-1.セキュリティパッチを適用する

マルウェアの多くは、OS に含まれる「脆弱性」を利用してコンピューターに感染します。「Windows Update」などのOSのアップデートを行ってください。また、マルウェアの多くが狙う「脆弱性」は、Office 製品、Adobe Readerなどのアプリケーションにも含まれています。各種アプリケーションのアップデートを行ってください。

2-2.脆弱性診断を活用する

より強固なセキュリティを実現するためにも、脆弱性診断製品やサービスを活用していきましょう。

3.セキュリティ教育と体制構築

3-1.脅威が存在することを知る

「セキュリティ上の最大のリスクは“人”だ」とも言われています。知らないことに対して備えることができる人は多くありませんが、知っていることには多くの人が「危険だ」と気づくことができます。

3-2.インシデント発生時の対応を明確化する

インシデント発生時の対応を明確化しておくことも、有効な対策です。何から対処すればいいのか、何を優先して守るのか、インシデント発生時の対応を明確にすることで、万が一の事態が発生した時にも、慌てずに対処することができます。

4.情報収集と情報共有

4-1.情報収集

最新の脅威に対抗するためには、日々の情報収集が欠かせません。弊社を始め、各企業・団体から発信されるセキュリティに関する情報に目を向けましょう。

4-2.情報共有

同じ業種・業界の企業は、同じ攻撃者グループに狙われる可能性が高いと考えられます。同じ攻撃者グループの場合、同じマルウェアや戦略が使われる可能性が高いと考えられます。分野ごとのISAC(Information Sharing and Analysis Center)における情報共有は特に効果的です。

※ESETは、ESET, spol. s r.o.の登録商標です。WindowsおよびExcelは、米国 Microsoft Corporationの、米国、日本およびそのほかの国における登録商標または商標です。

引用・出典元

■JPCERT/CC | 「JPCERTCC/EmoCheck」

https://github.com/JPCERTCC/EmoCheck/releases

■JPCERT/CC | 「マルウェア Emotet の感染再拡大に関する注意喚起」

https://www.jpcert.or.jp/at/2022/at220006.html

■Lumen Technologies | Black Lotus Labs 「Emotet Redux」

https://blog.lumen.com/emotet-redux/

この記事の編集者は以下の記事もオススメしています

-

デジタル

「iPhoneが盗聴されている」という噂は本当? リスクを回避する方法を解説 -

デジタル

世界中で利用されているウェブページ管理ソフト「WordPress」プラグインに潜むリスクとその対策 -

デジタル

ウクライナを狙う新たなマルウェア「CaddyWiper」を発見 -

sponsored

「未来のホワイトハッカー」専門学校を支援、キヤノンITS サイバーセキュリティラボの取り組み -

デジタル

ハッカーがパスワードを盗む5つの手口と、情報を保護する方法 -

デジタル

フィッシングとスピアフィッシングの違いとは? 有効なセキュリティー対策について解説 -

デジタル

ウクライナで大規模停電を引き起こしたマルウェアが「Industroyer」の新バージョンであると発表 -

デジタル

4月に国内で最も多く検出されたマルウェアは「JS/Adware.Agent」、2022年4月 マルウェアレポート