テレワーク環境を狙った攻撃やウェブブラウザーで動作するマルウェアが拡大、「2021年上半期サイバーセキュリティレポート」

キヤノンマーケティングジャパンは9月22日、2021年1月から6月(上半期)のマルウェア検出状況や最新のサイバー脅威動向の情報収集および分析結果を解説した「2021年上半期サイバーセキュリティレポート」を公開した。

主なトピックとしては、

・2021年上半期マルウェア検出統計

昨年に続き2021年上半期も国内で検出されたマルウェアの多くはウェブブラウザー上で実行されるタイプ。検出数上位10種のうち8種を占め、悪意のある広告を表示する「JS/Adware.Agent」が最多となった。マルウェア以外では、RDPやSMBのプロトコルを狙ったブルートフォース攻撃が多く検出。

・テレワーク環境を狙った攻撃

新型コロナウイルス感染症対策のため普及したテレワークにより、VPNの利用が拡大。それを受けてVPN機器の在庫が枯渇したことで旧型のVPN機器を利用するケースがあり、その脆弱性を悪用する攻撃が増加。

・Android環境で動作するマルウェア

Android端末を狙った脅威が増加傾向。物流会社を装いSMSを悪用したURLリンクから、不正なアプリをインストールさせることで感染させるマルウェア「Flubot」がヨーロッパを中心に感染拡大。日本でも感染を狙ったSMSが確認されている。

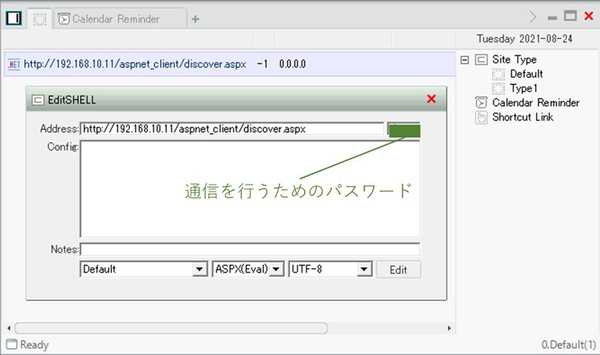

レポートでは、上記のほか、米国で高額被害を出しているロマンス詐欺、暗号資産(仮想通貨)をマイニングするコインマイナーの検出状況、Exchange Serverに対するゼロデイ攻撃で確認されたWebShellについて解説している。

この記事の編集者は以下の記事もオススメしています

-

sponsored

新しくPCを買ったら最初にやっておくべきセキュリティの強化ポイント -

デジタル

暗号資産の価格の高騰に伴って「Win64/CoinMiner」の検出が増加。2021年5月のマルウェアレポート -

デジタル

コロナ禍で大きな脅威となっているフィッシング テレワークのセキュリティを見直そう -

デジタル

自宅Wi-Fiのセキュリティ対策はまずこの4つ -

デジタル

ECサイトを狙うトロイの木馬「IIStealer」を解説 -

sponsored

テレワーク中のあなたが狙われる、最新のセキュリティ脅威を知る -

デジタル

ハイブリッド型勤務においてクラウドセキュリティを向上させる方法 -

デジタル

リモートワーク時の情報漏えいにおける環境要因と対策