増加するコンテナ/Kubernetes環境へのランサムウェア攻撃から保護する機能も提供

Kubernetes向けデータ保護のKastenが「K10 v4.0」発表

2021年05月06日 07時00分更新

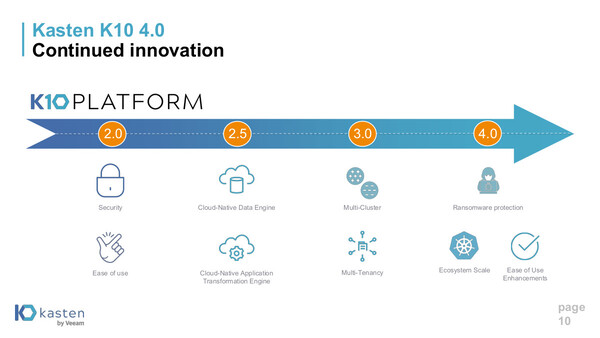

昨年Veeam Softwareが買収したKubernetes向けデータ保護技術のKasten(キャステン) by Veeamが2021年4月28日、バックアップ/DR(ディザスタリカバリ)ソフトウェアの最新版となる「Kasten K10 4.0」を発表した。最大の特徴は「ランサムウェア攻撃からの保護」。コンテナ実装されたアプリケーションを狙うランサムウェア攻撃への対応を図っているという。発表に合わせてKastenとVeeamの幹部が、新機能の紹介やVeeam傘下での戦略をオンラインで説明した。

Kubernetesを狙うランサムウェア攻撃が増加している

Kastenが開発、提供するK10は、Kubernetesアプリケーションのバックアップ/DRソフトウェア。もともと提携関係にあった同社をVeeamが買収したのは2020年10月のことだ。その後、Veeam傘下でKasten by Veeamとして運営されている。

Kubernetesに対する人気の高まりに合わせて、Kastenのビジネスも成長している。Kasten プレジデント兼GMのニラジ・トリア氏によると、2021年第1四半期(1~3月期)の売上高は「予想を30%上回る規模」で、ARR(年間経常利益)は「前四半期比2倍の増加」になったという。顧客あたりの平均契約金額は9万ドルを超えており、「全体として、方向性に満足している」とトリア氏は語る。新版の4.0は、そんな好調な波に乗ってのリリースとなる。

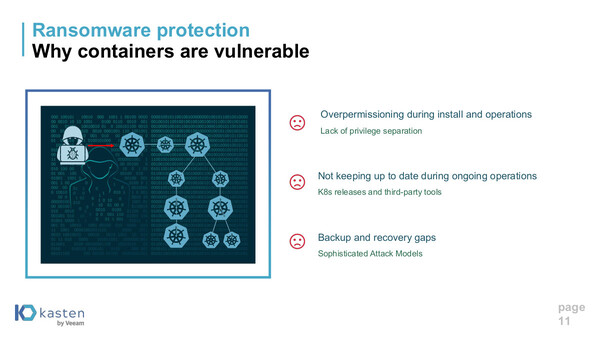

新バージョンの特徴であるランサムウェア保護について、トリア氏は「Kubernetesの実装が増えたことで、それを狙うランサムウェア攻撃も増加している」ため必要になったと説明する。たとえば2021年に入り、攻撃者グループのTeamTNTがKubernetesクラスタを狙った攻撃を行っていることが、Palo Alto Networksにより報告されている。

さらにKubernetesが抱える問題として、Kastenでプロダクト担当トップを務めるグアラフ・リシGuarav Rishi氏は「特権が分離されておらず、インストールやオペレーションを行う(だけの)ユーザーやアプリケーションにも管理権限(特権)が与えられている」と指摘する。加えて、Kubernetesはリリース頻度やパッチ公開頻度が高く、そのアップデートにユーザー企業が追いついていない点もリスクにつながっていると語る。

もうひとつ、トリア氏はKubernetesアプリケーション独自の難しさも指摘した。「ランサムウェアからの保護に限ったことではないが、Kuberenetesのリカバリにあたって、CI/CDパイプラインなど流動的な要素がたくさんあるうえ、顧客は40~50のクラスタをオンプレミス環境、ハイブリッドクラウドなどの上で動かしている。これが攻撃対象領域を広げてしまい、さらにリカバリを複雑なものにしている」(トリア氏)。

そのため、単にランサムウェア攻撃からの保護だけでなく、いかにクイックかつシンプルに復旧できるようにするかという点にも配慮して開発を進めたと述べた。

保護だけでなく、迅速な復旧も

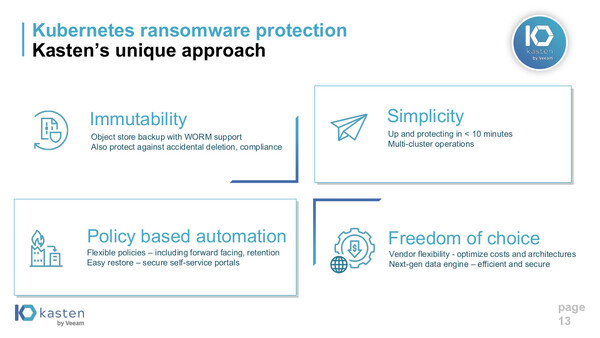

K10 4.0では、ランサムウェア攻撃からの保護について「イミュータブル(不変)」「シンプルさ」「ポリシーベースの自動化」「選択の自由」という4つの点からアプローチしている。

まず「イミュータブル」では、WORM(Write Once Read Many:書き換え不能、消去不能)オブジェクトストレージへの対応により、ランサムウェアによるデータの不正書き換えから保護するだけでなく、オペレーションミスなどによるデータの削除、破損からも保護できるという。また、単一のコマンドラインで起動し、10分以内でマルチクラスタオペレーションの保護を始めることができる「シンプルさ」も実現した。

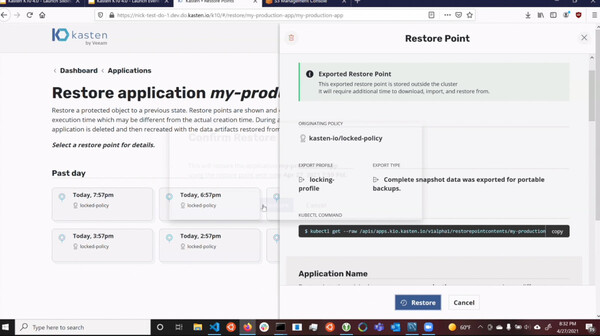

「ポリシーベースの自動化」では、リテンション期間などの柔軟なポリシー設定によりオペレーションを自動化でき、さらにユーザー自身がセルフサービスポータルを使って簡単にリストアできる。そして、顧客企業が自社のKubernetes環境を利用できるように、プライマリーストレージやターゲットストレージ、Kubernetesクラスタの展開場所(オンプレミス、パブリッククラウドなど)、Kubernetesディストリビューションなどの「選択の自由」も保証している。

ランサムウェア攻撃からアプリケーションを保護するデモも披露した。Kubernetesクラスタで稼働するアプリケーション(データはPVC:PersistentVolumeClaim/MySQLサーバーに保存し、Amazon S3に定期バックアップ。K10の復旧データポイントもS3にエクスポートしている)に対して、攻撃者がKubernetesクラスタおよびS3にアクセスしてデータを暗号化し、復旧データポイントも削除してしまう。しかし、ここでS3のオブジェクトロック(WORM機能)を有効にしていれば、データを復旧することができる。

トリア氏はKubernetesを安全にデプロイするにあたってのアドバイスとして、「レイヤーアプローチが重要」だと述べた。「インフラ、クラスタ、アプリケーション/API、という3つのレイヤーで保護を行う必要がある。さらに重要なこととして、“シフトレフト”でデプロイすること。クラスタをスピンアップすると、CI/CDパイプラインが自動的に保護技術を適用できる」(トリア氏)。

KastenはVeeamにとって「次の10億ドルビジネス」

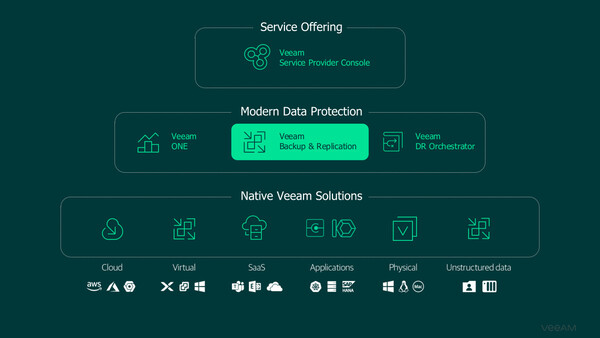

Veeam CTOのダニー・アラン氏はVeeamが掲げる「モダン・データ保護」ビジョンにおけるKastenの重要性について説明した。

Veeamは、VMware仮想マシンのバックアップ製品としてスタートした経緯をもつ。アラン氏は、Veeamは「VADP(vStorage APIs for Data Protection)を使ったハイパーバイザー保護で10億ドル企業になった」としたうえで、次の「10億ドル事業」がKasten/コンテナデータ保護だとみる。

「アプリケーションをコンテナ向けに設計し、Kubernetesをオーケストレーションとして利用するというシフトが起こっている」(アラン氏)

ここでの戦略は、仮想マシンと同様に「スタンドアロン」だという。「Veeamは常に、保護対象の環境向けにネイティブソリューションを開発してきた。それにより『特定のユーザーが使いやすいソリューションを提供することができる』『迅速に機能を改善できる』という2つのメリットがある」とアラン氏は語る。

ネイティブソリューションとして、これまで「Veeam Backup for AWS」「Veeam Backup for Microsoft Azure」「Veeam Backup for Google Cloud Platform」などのパブリッククラウド向けバックアップ、また「Veeam Backup for Microsoft Office 365」といったSaaS向けバックアップを展開している。アラン氏は「2020年には242ペタバイトものデータをクラウドに移動させた」と胸を張る。2021年も、第1四半期だけですでに100ペタバイトをクラウドに移動したという。

KastenとVeeamとの統合については、Veeam PlatformとのAPI連携という方向性で進めると説明した。その詳細については、Veeamが5月に予定している年次イベントで説明するという。また今後、K10においても、Veeamの特徴である「インスタントリカバリ」に関連した機能を追加していくもようだ。