“ゼロトラストOS”としてプラットフォーム化、パートナーのセキュリティ製品とも連携で拡大狙う

Google Cloudがゼロトラスト製品「BeyondCorp Enterprise」国内発表

2021年02月01日 07時00分更新

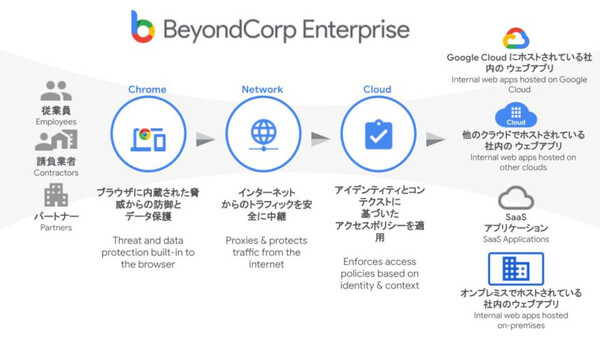

Google Cloud(グーグル・クラウド・ジャパン)は2021年1月28日、先に米国で発表したゼロトラストセキュリティサービス「BeyondCorp Enterprise」の一般公開を日本でも発表した。VPNを利用しないセキュアアクセスサービスとして先にローンチ済みの「BeyondCorp Remote Access」を含む“完全版”後継サービスで、Googleでも全社導入しているゼロトラストベースのセキュリティを利用できる。

BeyondCorp Enterpriseは、ゼロトラストセキュリティの考え方に基づき、あらゆる場所/端末からエージェントレスで、クラウドやオンプレミス(社内)にあるあらゆるアプリケーションに対するセキュアアクセスを可能にするサービス。

ゼロトラストは、その言葉どおり「すべてを信頼しない」前提に基づくセキュリティの考え方だ。従来の考え方では、たとえば社内ネットワークからのアクセスはすべて「信頼できるユーザー」と見なしてしまっていた。そのため、攻撃者がいったんリモートアクセスVPNなどから不正侵入してしまうと、社内リソース(業務アプリケーションや機密情報など)への攻撃拡大が容易だった。ゼロトラストにおいては、たとえ信頼できるネットワーク/端末/ユーザーのアクセスであっても「信頼しない」スタンスを取り、ほかの認証/チェック手段やデータ保護手段も使って社内リソースへの不正なアクセスを防ぐ。

発表会に出席したGoogle Cloud クラウドセキュリティ部門 GM兼VPのスニール・ポティ氏は、Googleがゼロトラストに取り組むきっかけになったのは、およそ10年前に発生した国家を背景とする攻撃キャンペーン「Operation Aurora」だったと語る。Googleも攻撃ターゲットとなった一社であったため、「セキュリティを一から考え直した」と述べる。

「われわれは常に攻撃シナリオを考えている。セキュリティ攻撃が起き、内部侵入される恐れがあることを想定したシステムを構築してきた」(ポティ氏)

BeyondCorp Enterpriseはそうした取り組みの成果物であり、すでにGoogle全体で利用されている。およそ10万人の従業員・契約社員がBeyondCorpを使って安全に業務を行なっており、コロナ禍を受けたリモートワーク/在宅勤務においても「業務のやり方にはまったく影響がなく、生産性も下がらなかった」(ポティ氏)という。

なお、先に提供開始していたBeyondCorp Remote Accessは“VPNの代替手段”という位置付けだった。BeyondCorp Enterpriseの製品化を進めている最中に、コロナ禍で顧客企業におけるリモートワークセキュリティが急務となったことから、一部分を先に製品化したという。今回のBeyondCorp Enterpriseは、Remote Accessの機能に加えてユーザー認証、アクセス制御といった機能も含まれ、Googleが導入しているのと同レベルの“フルバージョン製品”にあたる。

同サービスの特徴は、ゼロトラストネットワーク、連続的なエントツーエンドの保護、エコシステムの3つだ。

まずゼロトラストネットワークにおいては、既存の他社製品がエージェントをインストールする必要があるのに対し、BeyondCorpではGoogleのWebブラウザ「Chrome(Chrome Enterprise)」を利用することでエージェントレスとしている。そのため、エンドユーザー側で追加のインストールや環境設定は不要。なお現在、Google Chromeブラウザは世界20億台のマシンで使われていると、ポティ氏は強調した。

ネットワーク利用時に接続するエッジロケーションは世界144カ所に設置されており、200以上の国・地域から利用できる。Google Cloud クラウドセキュリティ部門 マーケティング担当責任者のリック・カチア氏は、「つい先日も、2.5テラバイト/秒という過去最大級のDDoS攻撃を受けたが、ユーザーに影響を感じさせることなく攻撃を吸収できた」と、このネットワークが備える保護機能の優秀さをアピールする。

ネットワークへの接続には二要素認証を用いる。Googleの場合、全ユーザーが分散型二要素認証キーを使うことで、フィッシング攻撃がなくなったという。

また、連続的なエンドツーエンドの保護手段として、Chrome(Chrome Enterprise)にデータ損失や情報漏洩を防ぐ機能(DLP)、マルウェアブロッキング機能などを追加している。さらに、ユーザーとネットワーク間の接続に加えてサービス間のセキュリティも担保し、「万が一、一部のユーザーが攻撃被害に遭った場合もそれ以上被害を拡大させない」とカチア氏は説明する。

エコシステムの強化にも取り組んでいる。パートナー企業がBeyondCorpをゼロトラスト基盤=“ゼロトラストOS”プラットフォームとして拡張できるようにしており、CrowdStrikeやTanium、Citrix Systems、VMware、Palo Alto Networks、Symantecなどとパートナー提携している。これにより、顧客が投資済みのセキュリティ製品との連携も可能となる。なお、ゼロトラストへの移行において必要となるシステム統合では、Deloitte、Sadaをパートナーとしている。

なおポティ氏は「GoogleやGCP(Google Cloud Platform)以外の顧客も使えるようにしたい」と述べ、プラットフォーム戦略をさらに強化していく狙いを打ち出した。

なお、「Microsoft Edge」などChroniumベースで開発されているWebブラウザも機能的には同等だが、BeyondCorp Enterpriseの利用にはライセンスが必要。また、非Chroniumベースの「Mozilla Firefox」でも、BeyondCorpのネットワークアクセス制御などの機能は利用できるが、Chromeが備えるデータ保護などの機能は利用できないためChromeに優位性があると、ポティ氏は説明した。