今年もビルダーを魅了!AWS re:Invent 2019レポート 第2回

機械学習の推論チップからFargate for EKS、5Gエッジ「Wavelength」まで―re:Invent 2019

AWSのジャシーCEO基調講演、大量の新発表とその狙いを読む

2019年12月11日 07時00分更新

Amazon Web Services(AWS)が2019年12月2日~6日(現地時間)、米国ラスベガスで開催した「AWS re:Invent 2019」。AWSによると、8回目となる今年のre:Invent現地参加者はおよそ6万5000名、日本からもおよそ1700名が参加した。

過去数年間のre:Inventでは、会期中数回行われる基調講演でそれぞれ大量の新サービス/機能を発表するスタイルだったが、今年は2日目、同社CEOのアンディ・ジャシー氏による基調講演に新発表が集中していた。3時間の基調講演中に触れられた新発表の数は、20以上に上る。

ジャシー氏による基調講演では、特に「コンピュート」「データ」「機械学習(ML:Machine Learning)」「エッジコンピューティング」という4つのテクノロジー領域にフォーカスし、各領域におけるこれまでのAWSの取り組みと強み、そして新発表について、時間をかけて説明していった。

本稿ではまず、IaaS関連領域(コンピュート、オンプレミス/エッジ領域)の主要な新発表について紹介したい。ジャシー氏の発言から、それぞれを提供する「狙い」も見えてくるはずだ。

コンピュート:EC2インスタンスタイプが「2年前の4倍」に増えた背景

まずは「コンピュート」からだ。ジャシー氏は、Amazon EC2のインスタンスタイプが「2年前と比べて4倍」にも拡大していると紹介する。現在では機械学習向けのGPUインスタンス、グラフィックレンダリング向けのGPUインスタンス、24TBの巨大なメモリ空間を持つSAP HANA向けインスタンス、市場で唯一100Gbpsネットワーキングに対応するインスタンスなど、多様なワークロードに対応するラインアップを誇る。

こうした多様なインスタンスタイプの提供を可能にした背景には、2つの大きな技術開発投資があるとジャシー氏は説明する。その2つとは「Nitro System」と「独自設計のカスタムチップ」だ。

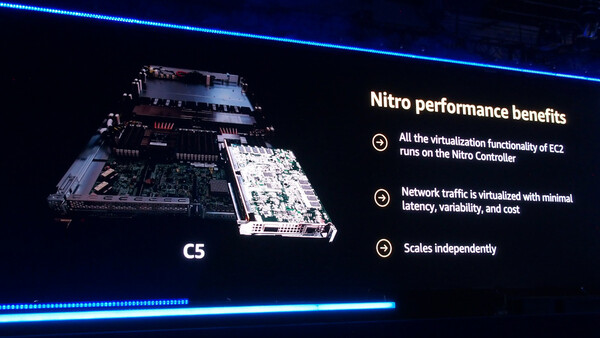

Nitro Systemは、旧来の仮想化環境ではすべてCPUで処理していたネットワーク、ストレージ、セキュリティの処理を、CPU外の独自設計ハードウェア(Nitroコントローラー)にオフロードするアーキテクチャだ。この「仮想化ハイパーバイザをゼロから作り直した」アーキテクチャにより、CPUの持つ能力を本来の目的であるユーザーのワークロード処理に割り当てることが可能になり、「ベアメタルとも見分けが付かないほどのパフォーマンスを、はるかに低価格で実現できた」と、ジャシー氏は語る。

さらにこのアーキテクチャは、インスタンスのイノベーションを加速させ、インスタンスタイプを拡充させる効果も持つという。CPUとは独立してNitroハードウェアを進化、スケールアップさせることができるため、CPUの世代交代を待つことなく、新たなインスタンスタイプの開発、リリースが可能になる。

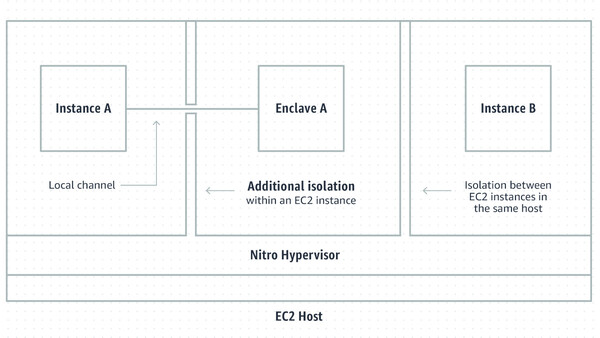

なお基調講演では触れられなかったが、今回、EC2上でより強固なデータセキュリティを確保するための新機能「AWS Nitro Enclaves」も発表されている。Enclaveは「包領、飛び地」を意味する言葉で、Nitroハイパーバイザの技術を用いて実現されている。個人識別情報や医療情報、財務情報、知的財産など、厳格なデータセキュリティを必要とする用途へのEC2適用を可能にする機能。2020年初頭のプレビューリリース予定となっている。

Nitro Enclavesは、EC2インスタンス内に、他のインスタンス群とはCPU/メモリレベルで隔離された特殊な仮想マシンを生成する。この仮想マシンは永続ストレージを備えず、ローカルチャネルしか持たない(=ローカルのインスタンスからしかアクセスできない)設計。管理者の特権アクセスを許さず、アプリケーションも認証済みの特定コードしか実行できない。こうした高度に制限された環境を用意することで、機密度の高いデータ処理を行うアプリケーションをサイバー攻撃から保護する仕組みだ。

この連載の記事

-

第5回

クラウド

ゼンリンDC、仮想サーバー1800台の「VMware Cloud on AWS」移行は順調 -

第4回

クラウド

「平均的な開発者にも機械学習の力を」―AWSジャシーCEO基調講演 -

第3回

クラウド

Redshiftは他社の3倍、そして10倍高速に―AWSジャシーCEO基調講演 -

第1回

クラウド

「AWS DeepComposer」発表、メロディに合わせAIが自動作曲 -

クラウド

今年もビルダーを魅了!AWS re:Invent 2019レポート - この連載の一覧へ