EMCジャパンは12月17日、PCに侵入したマルウェアを独自技術で検出するエンドポイントフォレンジックツール「RSA ECAT(イーキャット)」を発表した。シグネチャベースの技術を使わず、PCのメモリ上にあるプロセスをリアルタイムで分析し、マルウェアによるアプリケーションの改ざんを特定することで、既存のセキュリティ対策技術を補完する。

RSA ECATは管理サーバーとエージェントで構成される。1台の管理サーバーで、最大2万台のWindows PC(エージェント)を管理可能。サーバーにはWindows Server 2008 R2および「SQL Server」を使用する。

ECATでは「ライブメモリ分析」と呼ぶ技術により、PCのメモリ上で動作しているシステムインベントリ(実行ファイル、DLL、ドライバなど)をリアルタイムに把握する。このとき、物理ディスク上にあるアプリケーションイメージとメモリ上で動作するプロセスを比較し、コードの変更や改ざん(コードインジェクション)が行なわれている場合は、マルウェアによるアプリケーション侵害の可能性が高いと判断する。

このとき、正当なアプリケーションの誤検知を抑制しスキャンを効率化するため、ベースラインやホワイトリストの技術も活用する。ベースラインは、マルウェア感染していない“クリーンなシステム”として、企業が用意するエンドポイントのマスターイメージを比較対象とする。またホワイトリストは、マイクロソフトやNIST(米国立標準技術研究所)が提供するデータベースを使用し、アプリケーションコード署名の検証を行う(有償オプションでBit9のホワイトリストも追加利用可能)。

また、PCのネットワークI/O(トラフィック)の統計情報を蓄積し、マルウェア感染時に特徴的なトラフィックパターン(一定時間ごとに外部サーバーと通信する“ビーコニング”、送信トラフィックの比率が高いなど)の検出も行う。

エージェントが収集したデータの分析結果はサーバーに蓄積され、ダッシュボードでは各PCの侵害リスクの度合いが「MSL(Machine Suspect Level)」というスコアで示される。管理者の設定したしきい値を超えるMSLが測定された場合は、アラートを送信する。また、他のPCのMSLスコアやフォレンジック結果と見比べることで、セキュリティ侵害の“グレー”な状況をより明確に判断しやすくなる。

さらにECATは、ネットワークパケットやITインフラログを収集、解析する同社のセキュリティ製品「RSA Security Analytics」(関連記事)との統合機能を備えている。これにより、たとえばECATで発見したマルウェアによる情報漏洩インシデントの全体像の把握とレスポンスがスピードアップされ、被害を最小限に食い止めることにつながるとしている。

ECATの参考価格は、サーバー1台、クライアント100台構成の場合で383万円(税別、保守費用別)で、2014年1月6日より販売を開始する。EMCでは官公庁、防衛関連企業、金融業、製造業、通信業など重要情報を取り扱う企業を中心に、今後2年で40社への導入を目指す。

EMCジャパン RSA事業本部 マーケティング部 部長の水村明博氏は、昨今の高度なサイバー攻撃においては、従来のネットワークセキュリティ(ファイアウォール、IDPなど)とエンドポイントセキュリティ(アンチウイルス、IDPなど)だけでは完全に防御することが難しいことを指摘。独自技術のセキュリティ製品であるECATを追加することで、より強固な備えができることを強調した。

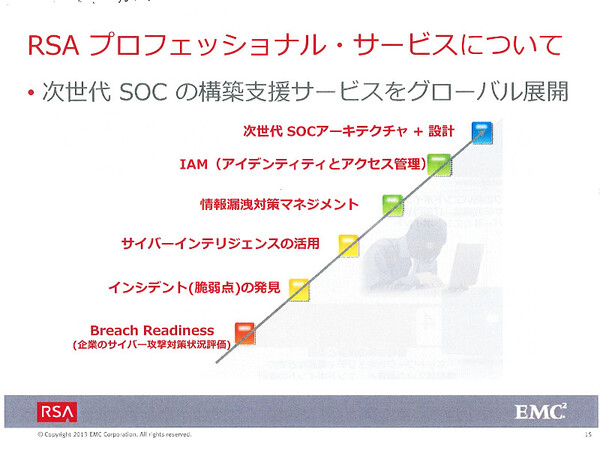

また同社では、Security AnalyticsとECATの組み合わせをベースとして、企業の自社SOC(セキュリティオペレーションセンター)構築を支援する「Advanced Cyber Defence(ADC)サービス」を国内でも本格展開していくと述べた。ADCサービスはセキュリティ対策の現状評価から脆弱点の発見、情報漏洩対策マネジメント、SOCアーキテクチャと設計をサポートするコンサルティングベースのサービス。