10月3日、カスペルスキーはサイバースパイ活動「Icefog」について説明するプレスカンファレンスを開催した。日本 情報セキュリティラボ所長のミヒャエル・モルスナー氏がAPT(Advanced Persistent Threat)攻撃の拡大やIcefogについてデモを交えて解説した。

特定の情報を得たら、すぐに撤退する

登壇したモルスナー氏は、冒頭サイバー攻撃の増加について言及、.govや.comなどのドメインでのインシデントが著しく増加している現状を説明した。

カスペルスキー 日本 情報セキュリティラボ所長のミヒャエル・モルスナー氏

また、APT攻撃によって、ワンタイムパスワードやコードサイニングなどのセキュリティ技術も次々とクラッキングされるほか、悪質なコードが埋め込まれたサイトも増えている。モルスナー氏によると、Q3のうちに計1238サイトに攻撃されている旨を警告したのにも関わらず、いまだに210サイトがコードを放置しているという。

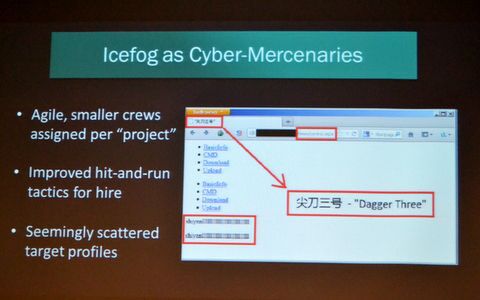

今回紹介されたIcefogでは、中国の三つ叉の刀を指す「三尖刀」と呼ばれるコマンド&コントロール(C&C)ソフトウェアを用いるという。いろんな意味で今までの攻撃とは異なるのは、「従来の攻撃はサーバーに侵入し、何ヶ月も居座って、すべてのデータを持ってくる。しかし、Icefogは6~7人くらいのチームで攻撃し、特定の情報を得たら、すぐに撤退してしまう」という点。また、特別なアプリケーションの脆弱性を狙っているわけではなく、複数の脆弱性を使って、管理者権限の搾取やデータのダウンロードを行なうという。

ヒット&ラン型の攻撃を仕掛けるIcefog

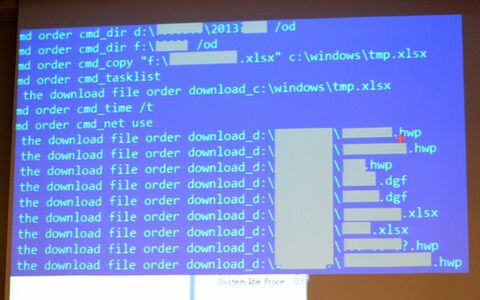

モルスナー氏は、実際にIcefogサーバーとマルウェアを使って、攻撃の様子をデモ。メールに添付されたWordファイルを開くことで、自動的にマルウェアが導入され、管理者権限を搾取されるところを披露した。再起動後に勝手に外部と通信し、マシンの情報を漏えいさせた。「攻撃者は対象のマシンの中身を自由に見られる状況になる。攻撃者に興味があれば、コマンドライン経由でファイルを見たり、コピーするといった操作ができる」(モルスナー氏)。これらIcefogが利用するバックドアは、Windowsだけではなく、Mac OSでも発見されているとのことだ。

コマンドラインからさまざまな操作が実行されている

カスペルスキーがIcefogのC&Cサーバーのログを調べたところ、日本や韓国の軍関係、造船、衛星、マスメディアなどがターゲットとして狙われていることがわかったという。モルスナー氏は、「国家ではないだろうが、Icefogのグループはなんらかの形で雇われて攻撃している可能性が高い」と語る。

どこか他人事だった日本の企業に警告

冒頭、挨拶したカスペルスキーの川合林太郎氏は、「少し前であれば、日本語の壁があった。でも、攻撃者は金銭の詐取を目的にしており、やはり金銭のあるところ、脆弱なところを狙ってくる」と、国内でもAPT攻撃が本格化していると指摘した。

カスペルスキー 代表取締役社長 川合林太郎氏

その一方で、今でも多くの情報システム部はAPT攻撃に対して初動が遅く、個人情報の漏えい以外、危機感を感じていないという。「英語圏ではない島国の日本では、深刻度を増すAPT攻撃をどこか他人事と、たかをくくっている部分が多かった」に対して、無防備な日本の現状に警鐘を鳴らす。