12月4日、アーバーネットワークス(Arbor Networks)は最新のDDoS攻撃の現状と同社製品による対策についてのプレス向け説明会を開催した。ここではDDoS攻撃の規模がますます拡大していること、そして防御のためにはキャリアとの協業が重要であることがアピールされた。

勢いを増すDDoS攻撃の現状

DDoS(Distributed Denial of Service:分散型サービス拒否)攻撃とは、多数の攻撃実行ホストから攻撃対象となるサーバやWebサイトに対して大量のアクセスを送りつけることでサービス停止に追い込む形の攻撃のことだ。マルウェア感染などによって攻撃者からの指示を実行する状態になった一般ユーザーのPCなどを使い、多数のクライアントから同時に攻撃を仕掛けることで攻撃対象ホストの処理を麻痺させることを狙っている。

米アーバーネットワークスのグローバル・フィールド・オペレーション担当シニア・バイスプレジデントのジェフ・リンドホルム氏は、最近のDDoS攻撃は企業やサービスプロバイダにとってきわめて重大な関心事となっているという。以前は、DDoS攻撃の対象となるのはごく少数の著名サイトなどで、その動機も政治的/思想的なメッセージを広く一般に周知させるための手段として使われる例が目立ったが、現在では競合他社の事業を妨害するなど、経済的な動機によるものが増えてきているとのこと。さらに、現在ではDDoS攻撃に使われる帯域幅がギガビット級に拡大していることから、その影響も甚大になってきていると説明する。

また、以前はマルウェア感染した多数のPCが攻撃に使われていたが、現在では数としては以前よりも少ないものの、広帯域のネットワークに接続され、強力な処理能力を持つサーバーが攻撃に使われるようになってきた点も最近の特徴。この結果、Gbps級の帯域幅で、毎秒当たりのパケット数も増大しており、防御側の処理能力を上回る規模の攻撃が実施されるようになってきているという。

同氏は、こうした現状を踏まえ、企業やサービスプロバイダー側での防御策としてファイアウォールやIPSを導入しても無意味だという。攻撃の帯域幅やパケット数があまりに大きくなっていることから、「メガビット級の攻撃が主だった時代にはファイアウォールやIPSも有効だったが、こうしたステートフルな処理を行なうセキュリティ機器ではギガビット級の大トラフィックを処理することはできない」ためだ。当然、攻撃側もこうした事情を踏まえ、より大規模な攻撃を仕掛けるようになっているため、DDoS攻撃の大規模化が年々進行している状況だ。

インターネットの全トラフィックの3割をモニタリング

続いて、同社のプロダクト・マネジメント兼コーポレート・デベロップメント担当シニア・バイスプレジデントのマット・モイナハン氏が、大規模化するDDoS攻撃から防御するための同社の取り組みについて説明を行なった。

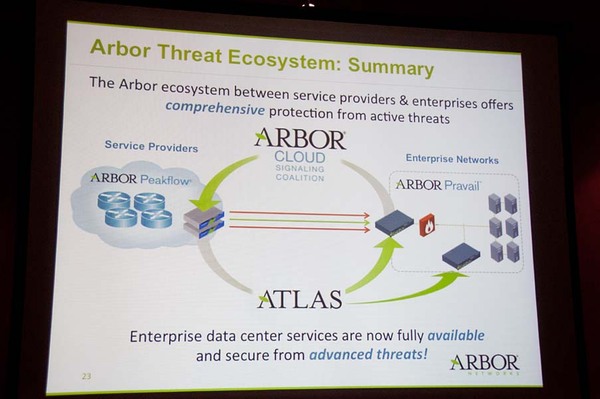

まず、同社の製品は全世界の“ティア1通信事業者”の90%で採用されているという。その中には、NTTやAT&T、Verizonなどの著名企業も含まれる。同社はこうした通信事業者からの協力を得て、インターネットの全トラフィックの約30%を常時モニタリングしており、DDoS攻撃の特徴を分析したり、新たな攻撃の兆候をいち早くつかんだりしているという。これがATLAS(Arbor Threat Level Analysis System)と呼ばれるセンサーネットワーク構築の取り組みで、インターネットの全トラフィックの3割というモニタリングの規模は、セキュリティ専業ベンダーのセンサーネットワークの規模を上回るトップレベルの規模だという。

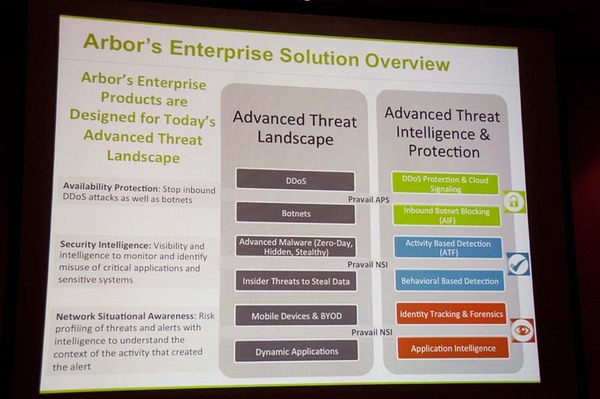

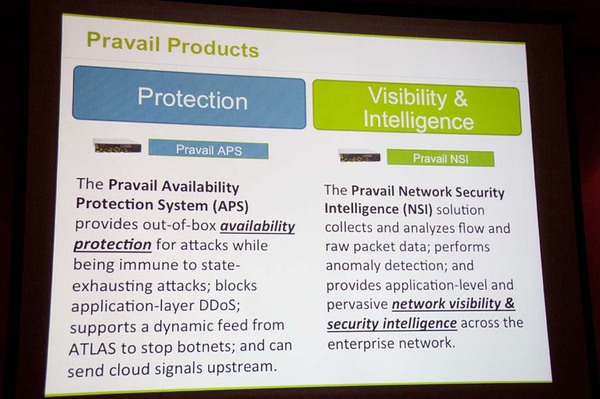

ここで得られた知見やノウハウを反映した同社の製品が「Pravail APS」および「Pravail NSI」だ。APSはネットワークの入り口側に設置されてDDoS攻撃から内部ネットワークを防御し、NSIはファイアウォールの内側に設置され、内部ネットワークのトラフィックをモニタする。従来のファイアウォールでは外部から内部に侵入するトラフィックのチェックは行なうが、いったん内部にマルウェアの侵入を許してしまうとその活動をチェックすることができなかったが、NSIは内部ネットワークのトラフィックを監視することで内部に入り込んでしまったマルウェアによる被害を食い止めることが可能だ。

また、大トラフィックで攻撃を仕掛けてくるDDoS攻撃に対する新たな発想に基づく防御策としては、通信事業者との協業によって提供される“Cloud Signaling”と呼ばれる新機能もAPSに実装されている。これは、端的に言えば動的な帯域幅の拡大機能だ。DDoS攻撃を受けた際に一時的に帯域幅を拡大することで本来受信したい清浄なトラフィックを受信する余地を確保することでDDoS攻撃によってサービスが停止してしまうことを回避するというものだ。ある意味、対症療法的な対策とも思えるが、サービス継続を第一に考える場合には有効だろう。公開された対応サービスプロバイダーのなかには日本の事業者は含まれていないようだが、いずれ国内のユーザーにも利用可能となることを期待したい。

DDoS攻撃は、いわば力任せの物量作戦だが、圧倒的な物量を持ってこられると対処が難しいのが実情だ。かつて、サーバー側の帯域の拡大が順調に進んでいた時期にはDDoS攻撃に対する対処はさほど難しいものではなかった。クライアント側のインターネット接続帯域が数Mbps単位だった頃には、そうしたクライアントを多数束ねてもサーバー側の受信帯域には充分な余裕があった。しかし、現在ではクラウドサービスも普及し、広帯域のネットワークに接続されたサーバーを攻撃に使うことも容易になったことから、攻撃と防御のバランスが根本的に変わっている。防御側では、こうした状況の変化を見逃さず、常に最適な防御手法を継続的に検討し続ける努力が求められるだろう。