6月19日、マカフィーとインテルは共同で記者説明会を開催し、初の両社共同開発となるルートキット対策ソリューションについて説明を行なった。

Intel VT-xによるセキュリティ

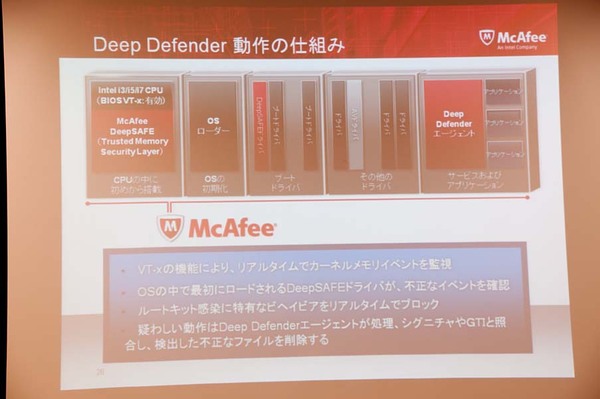

今回説明が行なわれたのは、「McAfee Deep Defender」と「McAfee ePO Deep Command」の2製品だ。Deep Defenderは、Intel VT-xの機能を活用してルートキット(rootkit)対策を行ない、ePO Deep Commandは、Deep Defenderを含むセキュリティソリューションの運用管理ツールだ。いずれも、業界初というハードウェア支援型セキュリティ技術「McAfee DeepSAFE」テクノロジを利用して実現されている。

インテルは、vProのリリース当初から「OSに依存しないセキュリティソリューションが実現可能」だとアピールしてきたが、今になってようやく実現された形だ。また、Deep Defender/ePO Deep Commandは、インテルによるマカフィー買収を経て、初の両社共同開発製品だという。

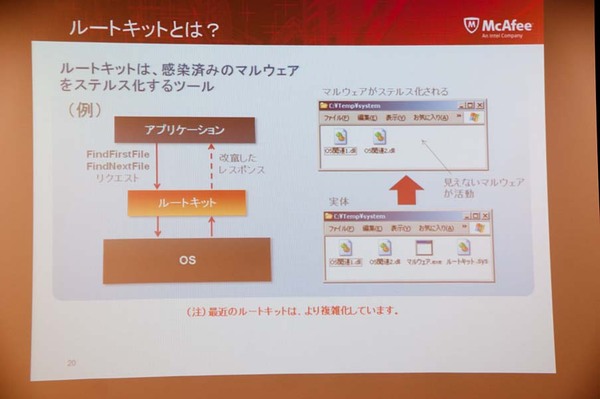

ルートキットについてマカフィーでは、「感染済みのマルウェアをステルス化するツール」だと定義している。ルートキットはOSの改ざんなどを行なうため、ルートキットに感染した環境では、マルウェアの存在をOS上で検知することができなくなる。一般的なセキュリティソフトウェアはOS上で稼働するアプリケーションとして実装され、マルウェアの検出もOSの機能を通じて行なう。たとえば、ディスク上にマルウェアが存在するかどうかは、OSが提供するAPIを通じてファイル名を取得するなどの操作によって調べるわけだが、ルートキットはこうした標準APIを独自のものに置き換えたり、あるいはAPI呼び出し(ファンクションコール)を乗っ取ったりすることでディスク上のマルウェアを察知できなくしたりする。

対象となるのは、Intel Core i3/i5/i7 CPUで、BIOS設定でVT-xが有効になっている場合で、かつ「Type1 Hypervisorとの共存は不可」という条件がある。Type1 Hypervisorとは、ベアメタルハイパーバイザとも言われるもので、ハイパーバイザがハードウェア上で直接動作するタイプだ。具体的には、VMware ESX/ESXi、Xen、Citrix XenServer、MIcrosoft Hyper-Vなど、現状の主要ハイパーバイザはほぼこのタイプなので、事実上仮想化との併用はできないと考えてよいだろう。また、ePO Deep Commandは、Intel Core i5 vProまたはIntel Core i7 vProプラットフォームに実装されたAMT(Active Management Technology)を利用する。

プラットフォーム全体のアプローチも有効

ハードウェアの機能を活用することで、ソフトウェアのみで実装されるセキュリティソリューションでは実現不可能な機能も可能になる反面、ハードウェアプラットフォームに対する制約はどうしても大きくなってしまう。ルートキット検出に関しては、OSの改ざんが行なわれてしまうとOS上で稼働する一般的なセキュリティソフトウェアで的確に検出するのが困難だという事情があるため、Deep Defenderのアプローチは有用だろう。

仮想化との併用ができないという点も、企業向けクライアントであるvProを前提にしていることから、実用上さほど問題にはならない可能性もある。年内にもリリースされると予想されるWindows 8ではクライアントHyper-Vが搭載されることになっているので、将来的にはクライアントPCでも仮想化を活用するのが一般的になる可能性はあるが、現時点ではクライアントPCで仮想化技術を活用している例はそう多くはないだろう。

マルウェア側の技術が高度化してきている現在、単にソフトウェアを追加でインストールするという対策だけではなく、プラットフォーム全体でより高度な防御を実現するという選択肢が増えたことは歓迎できる。