現在拡散が確認されている銀行パスワードなどの財務データを盗むトロイの木馬「Banker」ファミリーで最も活動的で蔓延しているのは、おそらく「SpyEye」と「Zeus」です。2011年初頭、この2つのツールキットが「統合」され、バンキング系トロイの木馬の新世代が始まるという噂がありました。実際に漏えいした「Zeus」のソースコードが「SpyEye」新バージョンに取り込まれたかどうかは未だ不明ですが、両ファミリーともかなり活発で、新たな傾向として、Androidをターゲットとしていることがあげられます。

「Zeus」のAndroid版である「Zitmo」とSpyEyeのモバイル版である「SpyEye Spitmo」は、どちらも、ユーザー名とパスワードを感染デバイスからキャプチャした後に、受信したすべてのSMSをリモートサーバーに転送することによって、電子商取引の2つめの認証要素である「mTAN」を無効化します。ただし、「SpyEye」には、以下の新たな特徴が3つあります。

-

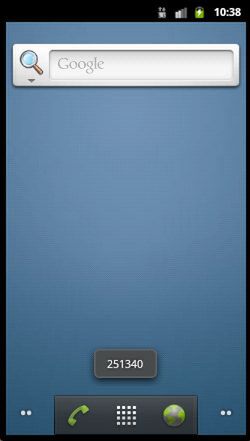

「SpyEye」と「Zeus」は、同じ配布方法を活用します。具体的には、「SpyEye」に感染したPCがユーザーに、モバイルデバイスにURLを入力して不正なAndroidアプリケーションをダウンロードするよう案内します。しかし、「SpyEye」は、Android向け「ZeuS」のようにセキュリティツールを装っていません。「SpyEye」も、バックグラウンドでサービスとして実行されることはなく、所定の番号(325000)がダイヤルされるかSMSを受信するまでは、アクティブになりません。

「Zeus」と異なり、「SpyEye」は、この手順を踏んでデバイスに存在するマルウェアを減らす可能性があります。ユーザーインターフェースはなく、アプリケーション管理ウィンドウに「実行中」タブが表示されません。また、もう一つの違いとして、IMEIが画面に表示されているにもかかわらず、感染したユーザーに、偽の「認証コード」を取得するために特定の番号へ電話をかけるよう指示することがあります。この偽認証コードは、アプリケーションでハードコードされているため、常に同一です。

-

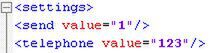

「SpyEye」で傍受されたメッセージは、SMSまたはHTTP経由で転送される可能性があります。下の画像のとおり、この設定は、本来のアプリケーションで「Settings.xml」と呼ばれるファイルに保存されます。

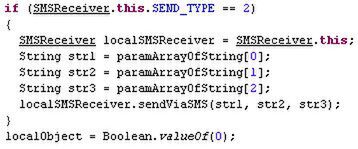

「Send」の値が1(HTTP)か2(SMS)かを、このマルウェアがチェックします。値が2なら、そのSMSが、電話タグで特定されている番号に転送されます。

SMSを攻撃者に送信すると、被害者に影響を及ぼすことができます。転送されたSMSで、追加費用が発生する可能性があるためです。また、この構成が悪性コード外にあるとすれば、このマルウェアの亜種の間でも配信方法が異なる場合があります。「Zeus」と違って、「SpyEye」は、盗んだ情報を1つの設定ファイルで受信するためのURLを持っています。亜種間でURLが変更可能なため、柔軟性が高いのです。 -

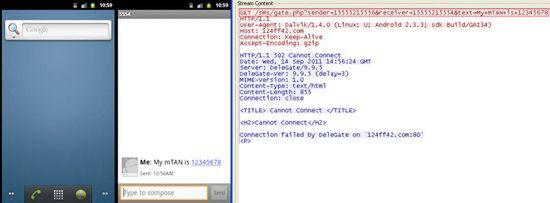

盗まれたSMSは、暗号化されずに攻撃者のURLに送信されます。Android向けZeusの場合、JSONオブジェクトをPOSTリクエストで使用して盗んだ情報を送信しますが、「SpyEye」は、URLEncoderを使用して、ある文字(アルファベット、数字、一部特殊文字を除く)を「%」から始まる16進値に変換することによってデータを「エンコード」します。その結果、下の画像のように、データは基本的に平文で送信され、インターネット上のスニファーが簡単に傍受することが可能になります。

「Zeus」と「SpyEye」は、SMSに送信されたmTANを手に入れて、この2つめの認証要素を必要とする電子商取引を実行するという同じ目的を共有しています。しかし、Android向け「SpyEye」の新バージョンには、分析プロセスを遅らせ、柔軟性をもたせ、さまざまな方法でユーザーに影響を及ぼすための興味深い機能が追加されています。これらの機能追加は、バンキング系マルウェアが常に進化していることの表れです。Androidやモバイルバンキングの人気が高まっていることから、マカフィーでは今後もバンキング系モバイルマルウェアが拡大していくと予測しています。なおマカフィー製品では、この不正アプリケーションをAndroid/Spitmoという名前で検出します。

※この記事は、McAfeeの運営しているブログから、注目のエントリーを編集部でピックアップし、転載しているものです。