6月27日、EMCジャパン RSA事業本部はオンライン犯罪の最新動向に関する記者勉強会を開催。同本部 マーケティング部 プリンシパル マーケティング・プログラムマネージャーの水村明博氏が、ファーミング攻撃を企てるトロイの木馬について解説を行なった。

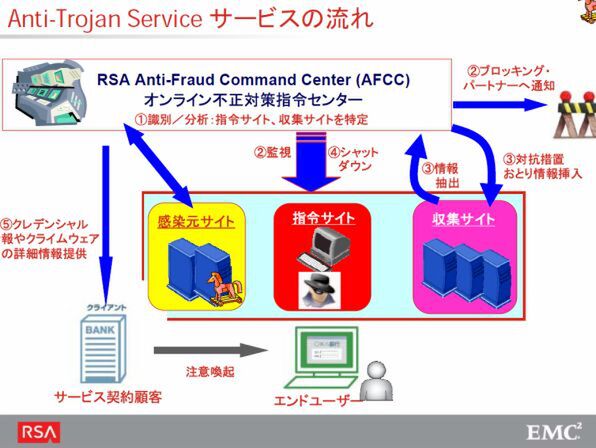

ファーミングとはDNSの設定を改ざんし、ユーザーが正しいURLを入力したにもかかわらず、偽のWebサイトに誘導する手法だ。RSAのセキュリティ機関「RSA Anti-Fraud Command Center(AFCC:オンライン不正対策指令センター)が最近収集したクライムウェアの見本を分析したところ、ファーミングを使ってブラジルの銀行の顧客を狙う新種のトロイの木馬を発見したのだという。

ファーミングも行なうトロイの木馬がブラジルで発見された

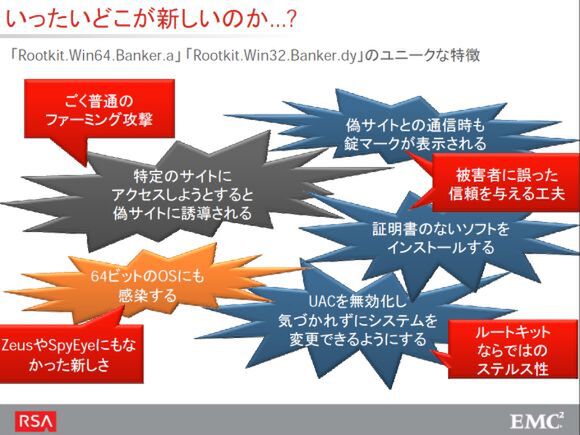

このトロイの木馬とは、「Rootkit.Win64.Banker.a」「Rootkit.Win32.Banker.dy」の2種類。特徴の1つが64ビット版Windowsにも感染することで、トロイの木馬として有名な「Zeus」や「SpyEye」でも見られない点で、水村氏もこれまで見たことがないという。

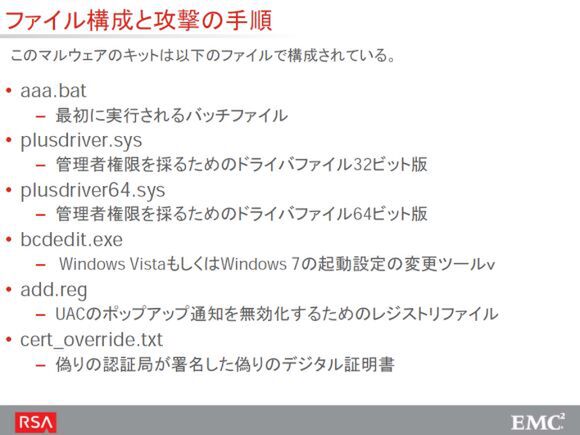

トロイの木馬を構成するファイル

また、機能も機能も洗練されている。ファーミング攻撃では、PCに保存されたhostsファイルを書き換える、IPアドレス解決手続きに割り込むといった手法が一般的だ。一方このトロイの木馬は、ルートキットを仕込む機能まで持っているのだ。

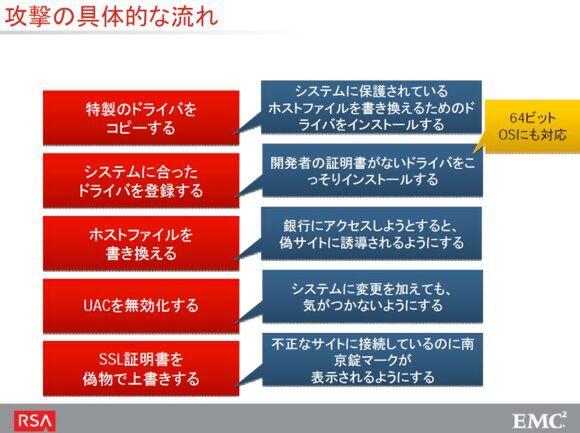

「Rootkit.Win64.Banker.a」「Rootkit.Win32.Banker.dy」の動作

このルートキットの主な目的は、偽りの認証局情報を感染先に登録し、偽のWebサイトでのSSL通信を可能にすることだ。Internet ExplorerなどのWebブラウザは、“正当な認証局から発行された証明書”を使ってSSL通信を行なうWebサイトでは、画面上に「南京錠アイコン」を表示させる。hostsファイルを書き換えて偽のWebサイトに誘導するだけのファーミング攻撃では、“正当な認証局から発行された証明書”が使えないため、南京錠アイコンは表示されない。つまり、オンラインバンキングを利用するユーザーなどは、この南京錠アイコンを見て安全に通信が行なわれていると確認できるわけだ。

ところが、ルートキットによって偽りの認証局情報がPCにインストールされると、“不正な認証局から発行された証明書”であっても、南京錠アイコンが表示されてしまう。非常時危険性の高い機能といえるだろう。

また、ファーミング攻撃への対策としてWindows Vistaからは、明示的な管理者権限でないと書き換えができないようhostsファイルのアクセス権限が設定されている。この対策を乗り越えるため、Rootkit.Win64.Banker.aとRootkit.Win32.Banker.dyは、hostsファイルを書き換えるためのドライバを“こっそり”インストールする仕組みを持っている。

このドライバに64ビット版が用意されているのが、さきほど特徴の1つとして挙げた64ビット版への対応の意味だ。Windows Vista/7の64ビット版は、ドライバインストール時に電子署名が必要となるため、“こっそり”インストールするのは、32ビット版より困難となっている。にもかかわらず対応しているのが、新しい点というわけだ。

ほかに、ユーザーアカウント制御(UAC:User Account Control)のポップアップ通知を無効化する機能も持っている。UACでは、一般ユーザーのアカウントでシステムに変更を加える作業を行なおうとすると、管理者アカウントのパスワード入力が求められる。これを無効化するため、一般ユーザーのアカウントを作るだけで、システムへの変更が可能になってしまうのだ。

必要な対策とは?

前述の通り、今回見つかったトロイの木馬が標的とするのは、ブラジルのオンラインバンキングの顧客だ。オンラインバンキングの偽サイトでユーザーを騙すには、その国の言語で違和感のないよう構築する必要があるため、この犯罪集団がそのまま日本を標的にすることは難しいだろう。しかし、技術的にはブラジルに限らず、全世界で利用可能だ。

オンラインバンキングやECサイトを利用する際には、

- URLのドメインを確認する、

- 錠前マークを確認する

のが基本中の基本だ。しかし、ファーミングと偽りの認証局情報のインストールが組み合わさると、この防衛策を行なっても騙されてしまう。

RSAでは、フィッシング対策としてフィッシングサイトの検出から閉鎖までを行なう「RSA FraudAction Anti-Phishing Service」、トロイの木馬対策として発見や分析、感染元サイトへのアクセスブロックなどを行なう「RSA FraudAction Anti-Trojan Service」を提供している。

RSA FraudActionは、みずほ銀行や三井住友銀行、ゆうちょ銀行など36の金融機関や省庁が採用している。オンラインバンキングを活用するのなら、こうしたセキュリティサービスを採用する金融機関を利用するのも手だろう

RSA FraudActionの採用組織