ファイアウォールを再定義する「McAfee Firewall Enterprise v8」 第2回

次世代ファイアウォールの設定はこうなっている

ここまで見えた!アプリケーション制御と可視化を試す

2010年10月27日 09時00分更新

アプリケーション使用ルールの作成を見る

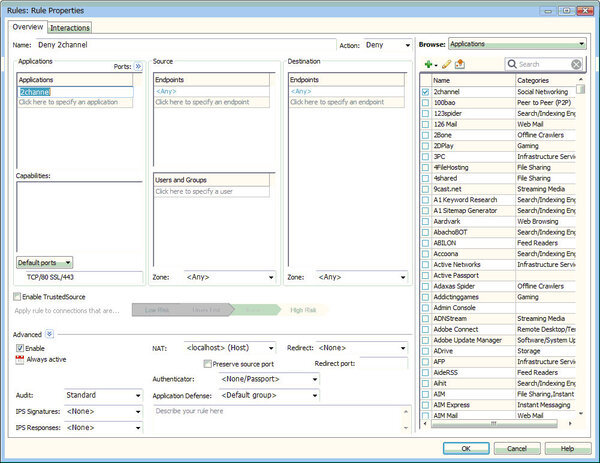

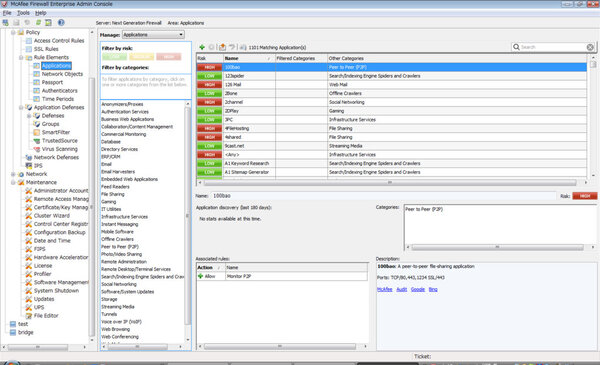

具体的な設定は「McAfee Firewall Enterprise Admin Console」からGUI環境で行なえるので、設定対象のファイアウォールを選択し「Policy」から「Access Control Rule」を作成すればよい。アプリケーションのカテゴリ単位で利用を禁止したり、アプリケーションとユーザー/グループを組み合わせて細かく設定したり、チェックボックスをオン/オフにするだけで、ポリシーが作れる。たとえば、「マーケティング部はTwitterが使えるが、他の部門には使わせない」「通常許可している通信も土日には禁止にする」といった細かいポリシーが生成でき、従来のファイアウォールに比べても、わかりやすくなったといえる。

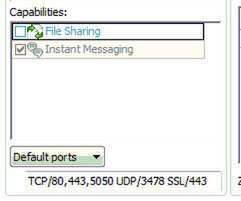

McAfee Firewall Enterprise v8の優れた点は、アプリケーション上で行なう操作についてもきちんと制御できる点だ。アプリケーションを選択し、「Capabilities」というペインを見ると、機能が一覧表示される。Yahoo Messengerであれば、ファイル共有、IMが区別されて表示されるので、禁止・許可するほうにチェックを入れればよい。

また、禁止アプリケーションだけを登録していくブラックリストのほか、許可アプリケーションのみを登録するホワイトリスト型のフィルタリングも可能なので、用途や強度に応じて使い分けるとよいだろう。

特筆すべきは、アプリケーションごとにリスクが一目でわかる点。「Low」(緑)「Medium」(黄)「High」(赤)の3色アイコンで表示されているので、ポリシー作成の参考になるだろう。

さらに、McAfee Firewall Enterprise v8ではアンチウイルスやIPS、などの各種フィルタも統合している。もちろん、既存のアプリケーションゲートウェイも利用可能だ。

次世代ファイアウォールというと、UTMのライバルのようなイメージがあるが、いくらアプリケーションの制御や可視化が実現できても、それだけでは複合化・巧妙化した攻撃を遮断するのは難しい。その点、McAfee Firewall Enterprise v8では、アプリケーション制御・可視化に加え、シグネチャベースのアンチウイルスやIPSを併用することが可能だ。

大規模環境で集中管理する場合には、統合管理ツール「McAfee Firewall Enterprise Control Center」を利用するとよい。ファイアウォールポリシーを一元管理できるほか、ソフトウェアの更新も一括で行なえる。また、管理下のデバイスのポリシーを比較し、全社で一貫したポリシーを確保できる。さらに「McAfee ePolicy Orchestrator(ePO)」とも統合されているので、ファイアウォールの状態やレポートも他の機器やソフトとまとめて把握することが可能だ。こうした高い管理性も、他社製品に比べた優位点といえるだろう。

(次ページ、Firewall Profilerで見える化を体感)

この連載の記事

-

第3回

TECH

リアルタイムに脅威に対抗!クラウドの力を活かせ -

第1回

TECH

脅威は目の前に!次世代ファイアウォールはなぜ必要か? -

TECH

ファイアウォールを再定義する「McAfee Firewall Enterprise v8」 - この連載の一覧へ