メールの暗号化と署名の付与をしてみよう

Windows ServerのCAでメールを安全に

2010年07月27日 09時00分更新

キーの復元

何らかの事情でクライアント上の証明書が失われ、アーカイブされたキーを復元するには、certutilコマンドを使用する。手順は以下の通りだが、(1)から(3)のステップは、管理者でログオンして作業する。(4)のステップはキー回復エージェント証明書を持ったユーザーでログオンして作業する。キー回復エージェントは管理者でもあるはずなので、(1)から(4)のステップはキー回復エージェント証明書を持ったユーザーで作業すればよい。

(1)証明書がアーカイブされているか

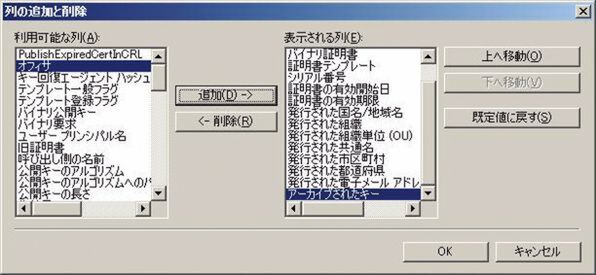

管理者としてログオンし、管理ツール「証明機関」の「表示」メニューから「列の追加と削除」を選択し、「アーカイブされたキー」を追加する(画面15)

(2)アーカイブされた証明書のシリアル番号の取得

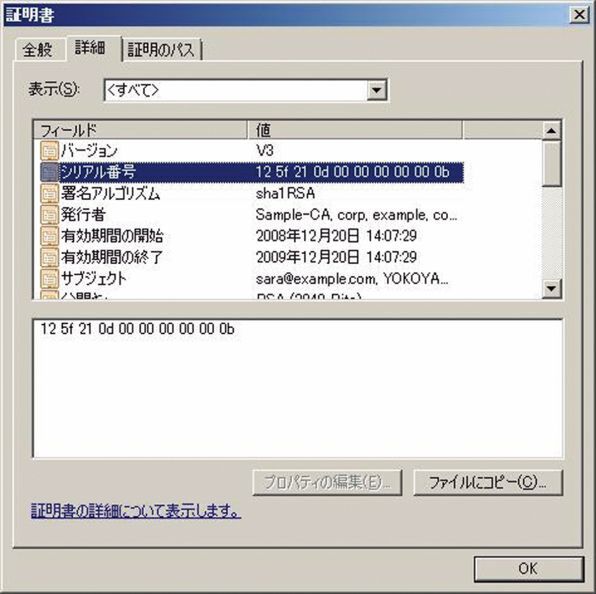

続いて、管理ツール「証明機関」で、失われた証明書を発見し、「アーカイブされたキー」が「はい」になっていることを確認する。次に、証明書をダブルクリックし「詳細」タブからシリアル番号を取得する(画面16)

(3)アーカイブされた証明書の取得

シリアル番号がわかったら、リスト1を実行し、暗号化された証明書を作成する。シリアル番号にはスペースは含まない

(4)キーの回復の実行

リスト2を実行する。これにより暗号化された証明書から、インポート可能な証明書ファイルが作成される。途中で、pfxファイル用のパスワードを尋ねてくるので入力する

以上で管理者側の作業は完了だ。続いて、失われた証明書を回復したいユーザーでクライアントコンピュータにログインして作業する。

- 先の手順で作成されたpfxファイルを、証明書が失われたPCへコピーする

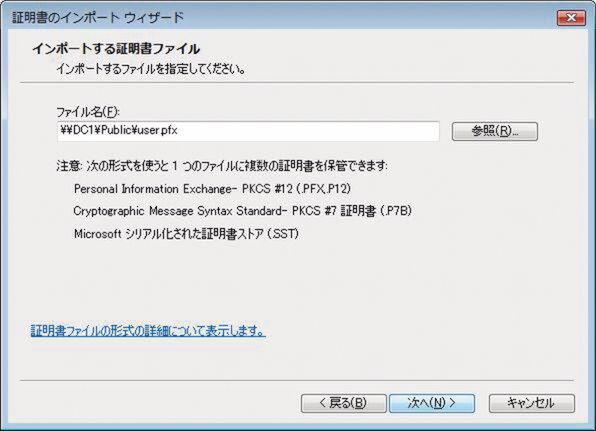

- pfxファイルをダブルクリックすると、ウィザードが始まる(画面17)

- ファイル名を確認し、「次へ」をクリック(画面18)

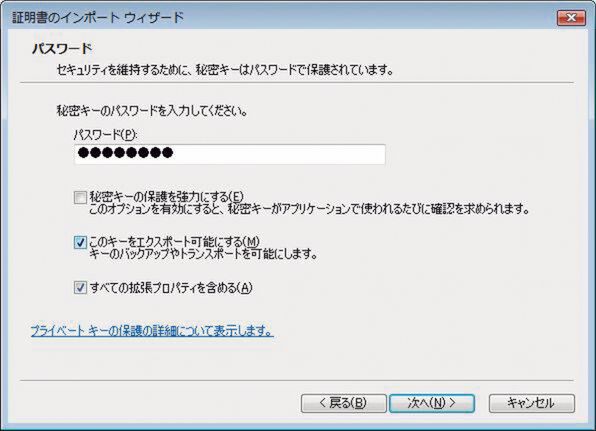

- パスワードを指定し、必要に応じて「このキーをエクスポート可能にする」と「すべての拡張プロパティを含める」を選択(画面19)

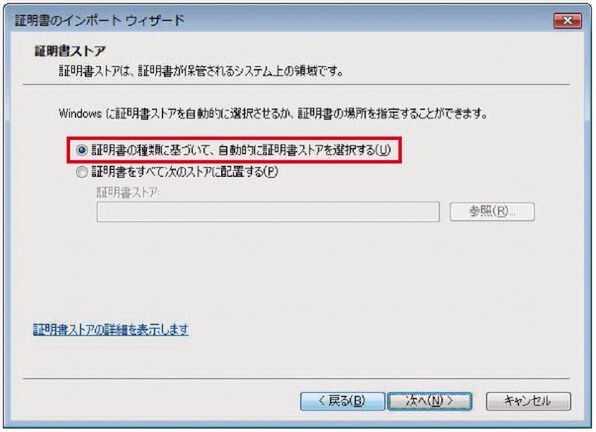

- 「証明書の種類に基づいて自動的に証明書ストアを選択する」を選択し、「次へ」をクリック(画面20)

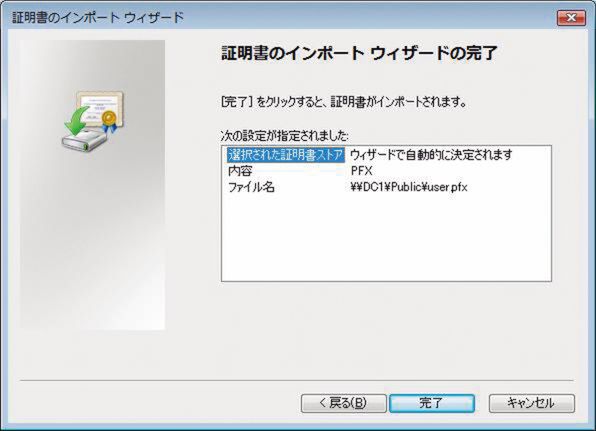

- 確認画面で内容を確かめ、「完了」をクリック(画面21)

これで作業は完了し、クライアント上の証明書が復元された。

[column1]米国の商標

米国における商標は基本的に形容詞である。そのため単独で使用することはできない。たとえば「Windows」は、コンピュータ関連の用語を修飾する形容詞である。「Windows Server」「Windows System」「Windows Operating System」はいずれも正しい使い方だが「Windows」は誤用だ。

同様に「Active Directory」も商標となったので、単独で使うことはできない。一部の文書では「Active Directory Directory Services」と記載されているが、これはあまりも冗長である。「Active Directory Services」で十分だろう。

Windows Server 2008の役割には「Active Directory」という単語は単独では登場しない。「Active Directoryドメインサービス」「Active Directory証明書サービス」など、必ずサービス名が後ろに付く。これが商標としての「Active Directory」の正しい使い方である。

[column2]メールのアドレス帳

インターネットメールのサーバを社内に導入するのはそれほど難しくない。TCP/IPとDNSさえ動作していれば、適当なPOP3またはIMAP4サーバとSMTPサーバを構成するだけで済むからだ。しかし、メールサーバだけでは使い勝手が悪い。全社規模のアドレス帳を作成する必要があるからだ。

Active Directory環境が構築されていれば、Active Directoryのユーザー情報としてメールアドレスを記載するだけで、アドレス帳サーバが完成する。Windows MailやOutlookには、Active Directoryを参照する機能があるため、特別なサーバを構築しなくても簡単に検索できる。原理的には、一般のメールクライアントでもLDAP参照機能があればActive Directoryを参照可能だ。ただし、既定のActive Directoryセキュリティ設定では、ログオン済みのユーザーだけがユーザー情報を参照できる。Active Directoryと統合されていないメールクライアントからも参照したければ、セキュリティ設定を緩和する(Everyoneに読み取り許可が必要)。

この連載の記事

-

最終回

ソフトウェア・仮想化

スナップショットとクイックマイグレーションを使ってみよう -

第34回

ソフトウェア・仮想化

Hyper-Vの仮想マシンに「統合サービス」を入れよう -

第33回

ソフトウェア・仮想化

Hyper-Vの仮想マシンのハードウェアを設定しよう -

第32回

ソフトウェア・仮想化

Hyper-Vのインストールはネットワークに注意しよう! -

第31回

ソフトウェア・仮想化

Windows Server 2008の仮想化機能「Hyper-V」を活用しよう -

第30回

ソフトウェア・仮想化

Windows Server Update Servicesの活用方法とは? -

第29回

ソフトウェア・仮想化

Windows ServerをWindows Updateサーバにしよう -

第28回

ソフトウェア・仮想化

Active Directoryと連携できるIISの認証機能を理解 -

第27回

ソフトウェア・仮想化

Windows Serverの標準Webサーバ「IIS」を活用しよう -

第25回

ソフトウェア・仮想化

Windows Server証明書サービスを設定しよう - この連載の一覧へ