JRのWebサイトを見たらウイルスに感染ってどういうこと?

今どきの脅威はWebからやってくる!

2010年06月14日 06時00分更新

一昔前までウイルスといえば、フロッピーディスクやネットワーク共有を通じてPCにある実行ファイルや文書ファイルに感染、あるいはメールの添付ファイルとして送り付けられる大量感染型ウイルスなどが主だった。ところが近年猛威をふるっているのは、「Webからの脅威」だ。脅威がWebからやってくるとは、どのようなものなのだろうか。

脅威は変化を続けている

近年、脅威に大きな変化が起きている。変化の1つは、不正プログラムの驚異的な増加だ。現在、新しい不正プログラムはおよそ1.5秒に1つ(出典:2009年 AV-Test提供データに基づきトレンドマイクロ算出)という驚異的な勢いで登場している。数年前までは不正プログラムの発生は1ヶ月に数百、あるいは数時間、数十分に1つという勢いだったことを考えると、現在の不正プログラムの増加が驚異的なことが理解できるであろう。

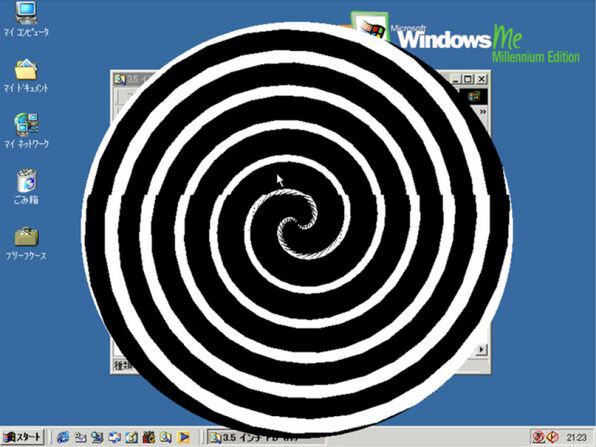

また、不正プログラムの役割、目的も大きく変化している。一昔前の不正プログラムは、感染、伝染をするのが目的であり、感染をした際には画面に特異な画像を映すなど自己顕示欲を満たすような愉快犯的なものや、パソコン上にあるファイルを削除する、といった悪戯目的のものが多かった。

しかし近年、メールやオンラインバンキングなどの何らかのサービスを利用するためのユーザー情報やクレジットカード情報を盗むなど、金銭や情報を詐取することが目的の不正プログラムが顕著になっている。不正プログラムの目的の変化には、組織犯罪グループの暗躍が影響しており、不正プログラムを作成するための作成ツールキットや不正プログラムによって入手された情報は闇市場で売り買いが行なわれている。

さらには、作成した不正プログラムがウイルス対策ソフトによって検出されないことを確認するための、不正なWebサイトも存在するくらいだ。

| 対象 | 単価 |

|---|---|

| 個別に管理可能なアドウェアのインストール1件あたりに対しての対価 | 米国では30セント、カナダは20セント、英国は10セント。そのほかの地域であれば2セント |

| 不正プログラムのパッケージ:基本版 | 1000~2000ドル |

| 不正プログラムのパッケージ:アドオンサービス | 20ドル~ |

| エクスプロイト キットのレンタル:1時間 | 0.99~1ドル |

| エクスプロイト キットのレンタル:2.5時間 | 1.60~2ドル |

| エクスプロイト キットのレンタル:5時間 | 4ドル(ただし条件によって異なる) |

| 情報搾取を目的とした検知不可能な、トロイの木馬のコピー | 80ドル(ただし条件によって異なる) |

| DDos攻撃 | 1日あたり100ドル |

| 1万台の感染PC | 1000ドル |

| 不正に取得した銀行口座情報 | 50ドル~ |

| 未検証の新しいメールアドレス100万件 | 8ドル~(品質に依存する) |

一方で不正プログラムによる攻撃手法、感染経路にも大きな変化が見られる。一昔前まではフロッピーディスクやネットワーク共有を通じてPCにある実行ファイルや文書ファイルに感染、あるいはメールの添付ファイルとして送り付けられる大量感染型ウイルスなどによる感染が主だった。ところが近年猛威をふるっているのは、「Webからの脅威」だ。

Webから脅威がやってくる

「Webからの脅威」は、Webサイトを侵入経路として利用し、そこから不正プログラムをPCにダウンロードして感染するというものである。だれもがインターネットに常時接続していてWebサイトをあたり前のように閲覧する現在、もっとも効果的な侵入経路となっていている。トレンドマイクロの調査では、その大半にあたる約95%の感染がWeb経由で発生していることが分かっている。

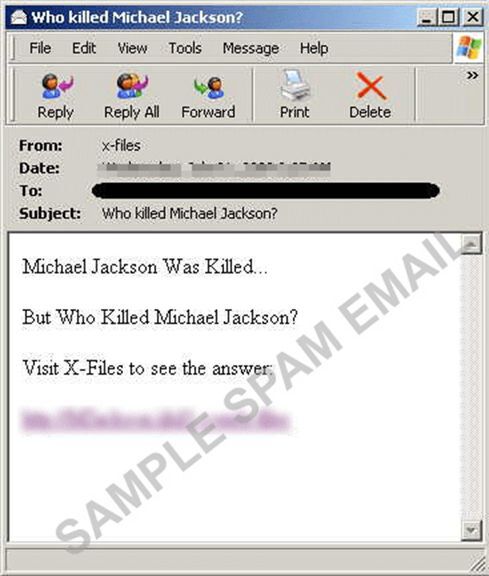

「Webからの脅威」は、最終的には不正なWebサイトから不正プログラムをPCにダウンロードさせることが目的だが、その仕掛けにはいくつかの方法がある。たとえば、迷惑メールを使って不正なWebサイトへ誘導する手法があるが、この場合には「ソーシャルエンジニアリング(Social Engineering)」がよく使われる。ソーシャルエンジニアリングとは人間の心理的な隙をつくことによってある行動を誘発するテクニックである。ここでいうソーシャルエンジニアリングでは、流行のトピックを利用するなど人間の欲求、願望に直結するトピックを利用するケースが多い。

ここ数年実際に起きた攻撃の例を挙げると、2008年にあったアメリカ大統領選や2009年に起きた歌手のマイケル・ジャクソンの死に便乗してメールを送りつけるケースである。そのメールには不正プログラムがダウンロードされる不正なWebサイトへのURLがリンクとして記載されているというものだ。

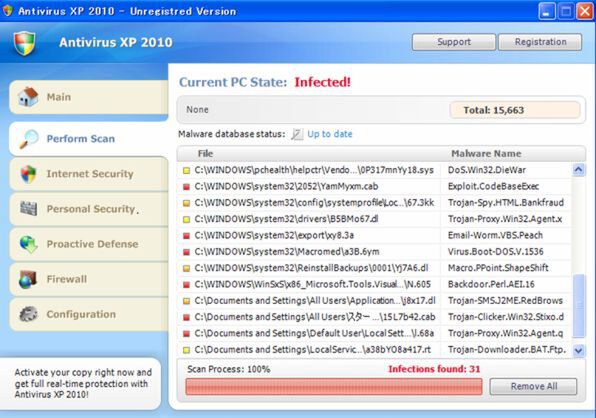

またソーシャルエンジニアリングを悪用したものでは、「SEOポイズニング(Poisoning)」もある。ポイズニングは、「中毒、毒殺」もしくは「毒を投与すること」を意味し、SEOポイズニングは、検索サイトでキーワードを入力して表示された検索結果の上位に不正なWebサイトを表示させる手法のことだ。一般にWebサイトを検索結果上位に表示させるための工夫をSEO(Search Engine Optimization)というが、これを悪意を持って行なうことからSEOポイズニングと呼ばれるようになった。このSEOポイズニングによって不正なWebサイトを訪問させ、偽セキュリティソフトを購入させるケースが近年相次いでいる。

そのほかにも、メールではなくインスタントメッセージを利用して不正なWebサイトへのリンクを送る手法などがある。それらの中で、特に昨今大きな問題になっているタイプのWebからの脅威がある。それは、「正規のWebサイトの改ざん」による不正プログラム感染である。

企業のWebサイトからウイルス感染へ

一般の企業が運営する「正規のWebサイト」を閲覧しただけで不正プログラムに感染してしまう問題が深刻であることは、ニュースで目にした読者も多いであろう。犯罪目的に作られた「不正なWebサイト」に自ら誤ってアクセスしてしまったのではなく、正規のWebサイトにアクセスしただけで不正プログラムに感染してしまう点が、恐ろしいのである。

事実、正規のWebサイトを改ざんし、改ざんされたWebページを見た途端に不正プログラムをダウンロードさせる「ガンブラー攻撃」と呼ばれる一連の被害が数多くの企業から報告されている。IPA(情報処理推進機構)が2009年に実際に起きたセキュリティインシデントを基にまとめた「2010年版 10大脅威 『あぶり出される企業の弱点!』」でも、このWebサイトの改ざんが最大の脅威として報告されている。

正規のWebサイトが改ざんされるにはいくつかの攻撃手法がある。たとえば、SQLインジェクションなどのアプリケーションに存在する脆弱性を悪用した攻撃などだ。脆弱性を悪用した攻撃では、アプリケーションの「穴」を利用して、アプリケーションが想定しないコマンドを実行させることによってシステムを不正に操作することが可能となる。

2009年から2010年にかけて猛威を振るったガンブラー攻撃では、改ざんされたWebサイトを閲覧したユーザーが不正プログラムに感染し、ユーザーが自身のWebサイトのメンテナンスに利用するFTPアカウントを悪意のある攻撃者に盗聴される。そして、悪意のある攻撃者が盗み取った正規のアカウントを不正に使ってWebサイトを改ざんする、という攻撃パターンによって被害が続発した。

次回は、このようなWebからの脅威に対して、どのような対策ができるのか解説する。

この連載の記事

-

第28回

TECH

いつの間にか、あなたもネット犯罪者? -

第27回

TECH

ゲームのアイテムを日本円に替えるRMTにまつわる危険とは? -

第26回

TECH

身代金要求からワンクリック詐欺、犯罪ツールには要注意 -

第25回

TECH

われわれの身近に存在するアンダーグラウンドマーケット -

第24回

TECH

オフライン端末への脅威は、こうすれば防げる! -

第23回

TECH

オフライン端末へのウイルス対策5ケースとつきまとう欠点 -

第22回

TECH

ダウンアドが院内感染!オフライン端末の被害事例とは? -

第21回

TECH

市販のUSBメモリにウイルスが混入する理由とは? -

第20回

TECH

仮想アプライアンスのここがメリット! -

第19回

TECH

セキュリティには仮想アプライアンスという選択肢を -

第18回

TECH

ウイルスバスター2011 クラウドに搭載された3つの新機能 - この連載の一覧へ