Software BladeとEndpoint Securityの試みをCEOが語った

「あれから16年……」CEOが語る今後のチェック・ポイント

2009年10月28日 06時00分更新

「次世代を担うセキュリティとは何か?」――ファイアウォールの始祖ともいえるチェック・ポイント・ソフトウェア・テクノロジーズのCEOであるギル・シュエッド氏が来日し、記者会見を行なった。ここでは同社が昨今力を入れるSoftware BladeとEndpoint Securityを中心にした講演のほか、同社の歴史を振り返る質疑応答も行なわれた。

ギル・シュエッド氏が会見で述べたトピックは主に2つ。同社が今年から採用している「Software Bladeアーキテクチャ」と、エンドポイント用のトータルセキュリティ製品「Endpoint Security R72」だ。これら2つの製品の登場を、設立から16年経つチェック・ポイント・ソフトウェア・テクノロジーズの流れを交えながら、ギル・シュエッド氏は語った。

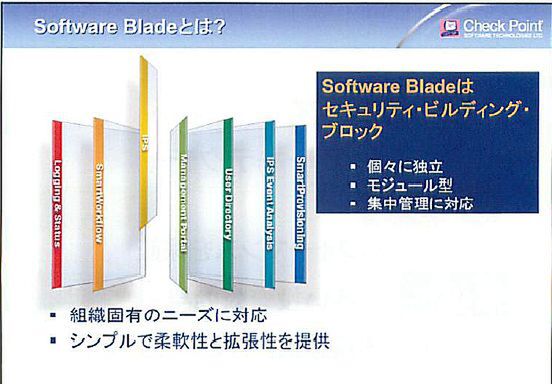

Software Bladeアーキテクチャは、「セキュリティのビルディングブロック」だとシュエッド氏は述べる。ファイアウォールやVPN、URLフィルタリングといった個々のセキュリティ機能がそれぞれが独立したモジュールとして存在し、顧客は自分の好きなようにこれらの機能を選んで動作させることができる。UTMと近い概念だが、より柔軟に足し引きできるのが、ブレードというモジュール型アーキテクチャの特徴だ。

よって、企業の個別の事情にあわせて、自在にセキュリティ機能=Bladeを組み合わせて運用できる。将来的にも、必要な機能が出てくれば、それにあわせてBladeを追加(アクティベート)すればよいというわけだ。また、ハードウェアリソースの割り当てに関しても、マルチコアに均等に処理負荷を分散させる「CoreXL」技術を有するほか、任意のBladeが使えるCPU/メモリリソースの上限を定め、その上限に達したらBladeの働きをオフにしてスループットを確保する設定が可能など、柔軟な運用ができるという。

Bladeで用意されているのは、上記したゲートウェイ製品だけではない。たとえばレポーティングやログ/ステータス管理といった管理系機能も用意されているのだ。

ギル・シュエッド氏は、Security Bladeが生まれた背景について、顧客が直面している課題は顧客によってまちまちである点を挙げた。「顧客は「すべての問題に対応しているトータルなソリューションを求めているのではなくて、(セキュリティ対策を、個々の企業に沿った形で)少し進捗させたい、改変させたいという要望がある」(ギル氏)と語った。 そのためには、シンプルで柔軟性を備え、拡張性を持ちあわせたアーキテクチャが必要となってくる。さらに顧客が今まで投資してきたインフラを活用する形でないといけない。

こうしたニーズによって生まれたのが、Software Bladeだという。「5年後、10年後に要件が増えた場合、アクティベートするだけで機能を拡張できる」とのシュエッド氏の発言からは、今後よほどの変化が起きない限り、同社がSoftware Bladeアーキテクチャの上で製品展開をしていく決意を物語っていた。

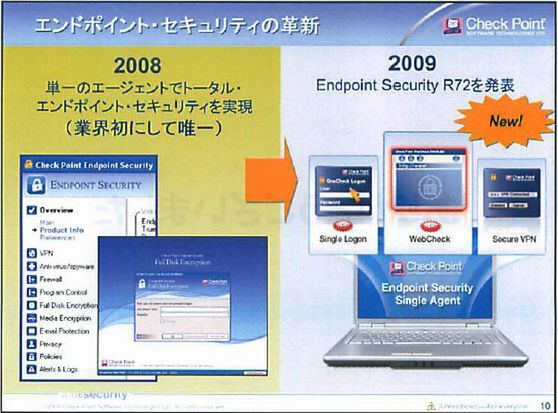

2008~2009年はまた、チェック・ポイントにとってもう1つ大きな変化が、デスクトップ/ラップトップ領域への進出だ。同社では、数年間にわたって、この分野に「大きな投資をしてきた」(シュエッド氏)。同社の「Endpoint Security」は、業界唯一、初の単一エージェントのエンドポイントセキュリティ製品であり、ファイアウォールとエンドポイントのプログラムコントロール、リモートアクセス用のVPN、アンチウィルス/アンチスパムも入っていると、シュエッド氏は自信をのぞかせた。

2009年に入って「Endpoint Security R72」を発表したが、この製品は仮想環境を作って、その上でWebブラウザを動作させることで社外の有害Webサイトにアクセスした場合の被害を食い止めるなど、ユニークな技術を投入している。

(次ページ「新しいBladeは数ヶ月おきに導入される」に続く)